Reading Time: 1 minutes◆ 今回の記事のポイント ◆ ・ Active... >>続きを読む

Latest Posts

Microsoft 365(旧称 Office 365)のライセンス使用状況をツールで効率的に可視化!

Reading Time: 1 minutes本ブログでは、Microsoft 365(旧称 Office 365)のライセンスを適切に管理することの難しさと、ADManager Plusのレポート機能を使用した場合の効率的な運用方法についてご紹介します。... >>続きを読む

第1回 Active Directoryの必要性【MicrosoftのMVP解説!第二弾 Active Directoryのハウツー読本】

Reading Time: 1 minutes◆ 今回の記事のポイント ◆ ・ Active... >>続きを読む

第2回 Azure ADを使って安全にクラウドサービスへアクセスする【MicrosoftのMVP解説!第一弾 Azure ADの虎の巻】

Reading Time: 1 minutes◆ 今回の記事のポイント ◆ ・ Azure... >>続きを読む

第1回 AzureADを利用する意味【MicrosoftのMVP解説!第一弾 Azure ADの虎の巻】

Reading Time: 1 minutes◆ 今回の記事のポイント ◆ ・ オンプレミスとクラウドにおける認証・認可の仕組みについて解説... >>続きを読む

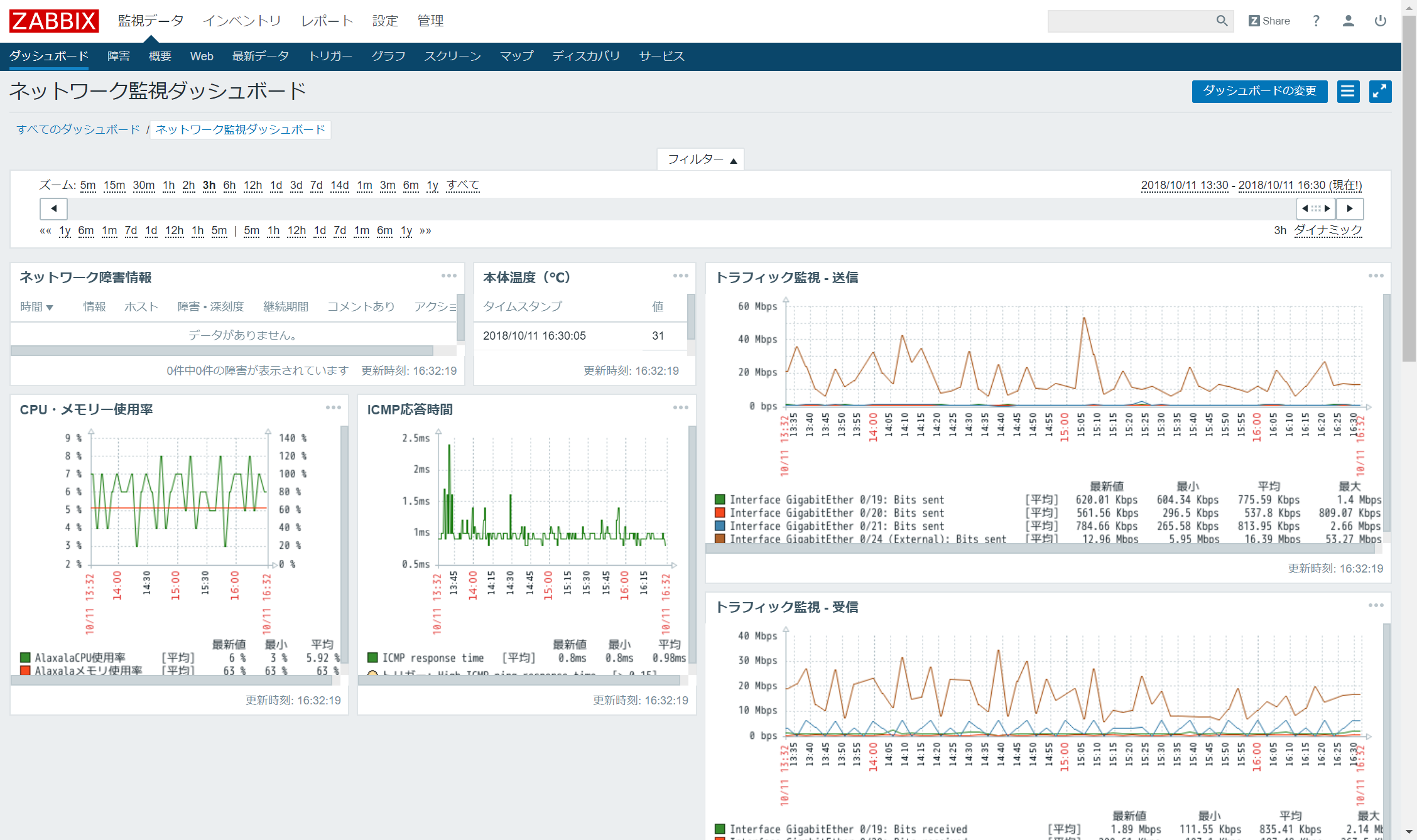

ZabbixにSNMPだけでなくNetFlow監視で得たトラフィックの内訳情報も表示するには?【連携してみた01】

Reading Time: 2 minutesはじめまして、ゾーホージャパンが提供するManageEngineのエンジニアをしております園部です。 突然ですが「連携してみたシリーズ」はじめました。よろしくお願いいたします! 記念すべき1本目は、「ZabbixにSNMPだけでなくNetFlow監視で得たトラフィックの内訳情報も表示するには?」と題しまして、「Zabbix」と永年無料版※も提供している弊社のフローコレクター「NetFlow Analyzer」を連携する方法を紹介していきたいと思います。 「Zabbixでトラフィックの内訳まで見たいよー」というというニーズは結構多いのではないかなと思います!... >>続きを読む

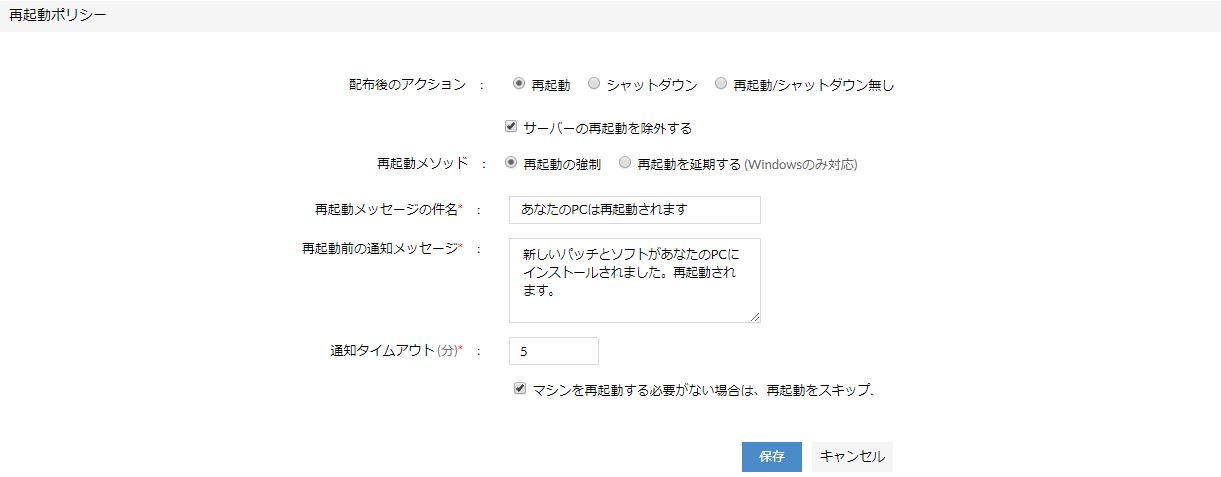

月に1度の恒例行事!2018年10月度のMicrosoftセキュリティ更新プログラムの概要

Reading Time: 2 minutes皆さま、こんにちは。 ManageEngine Desktop Centralの製品担当のUematsuです。 本日も2018年10月度のMicrosoftセキュリティ更新プログラムの概要と、ManageEngine... >>続きを読む

月に1度の恒例行事!2018年9月度のMicrosoftセキュリティ更新プログラムの概要

Reading Time: 2 minutes皆さま、こんにちは。 ManageEngine Desktop Centralの製品担当のUematsuです。 Microsoftのセキュリティ更新プログラムのリリースからすでに2週間経過してしまいましたが、既に適用は済みましたか?... >>続きを読む

【GDPR対策をDIYするブログ】第5回 ギャップ分析と対応策の検討を行う

Reading Time: 1 minutes第5回 ギャップ分析と対応策の検討を行う 「GDPR対策をDIYするブログ」へお越しいただきありがとうございます。 前回の第4回は「データマッピングおよび処理者へGDPR対応状況の確認」について説明しました。 第5回は「ギャップ分析と対応策の検討を行う」についてご説明します。今回もニュートン・コンサルティングが開催するGDPR講座(以下GDPR講座)で解説される内容を参考に説明していきます。 1.... >>続きを読む

【GDPR対策をDIYするブログ】第4回 データマッピングおよび処理者へGDPR対応状況の確認

Reading Time: 1 minutes第4回 データマッピングおよび処理者へGDPR対応状況の確認 「GDPR対策をDIYするブログ」へお越しいただきありがとうございます。 前回の第3回は「DPOの設置、プライバシーポリシー・Cookieポリシーの作成」について説明しました。 第4回は「データマッピングおよび処理者へGDPR対応状況の確認」についてご説明します。今回もニュートン・コンサルティングが開催するGDPR講座(以下GDPR講座)で解説される内容を参考に説明していきます。 1.... >>続きを読む