Reading Time: 1 minutes

ήΔ╗ όζκϊ╗╢ϊ╗αήΒΞήΓλήΓψήΓ╗ήΓ╣ήΓΤϊ╜┐ύΦρήΒΩήΒθήΓΙήΓΛώταί║οήΒςήΓλήΓψήΓ╗ήΓ╣ίΙ╢ί╛κόΨ╣ό│ΧήΓΤϋπμϋςυ

ίΚΞίδηήΒρίΚΞήΑΖίδηήΒπήΑΒόζκϊ╗╢ϊ╗αήΒΞήΓλήΓψήΓ╗ήΓ╣ήΓΤϊ╜┐ήΒμήΒοήΑΒAzure ADύ╡ΝύΦ▒ήΒπήΓλήΓψήΓ╗ήΓ╣ήΒβήΓΜήΓψήΔσήΓοήΔΚήΓ╡ήΔ╝ήΔΥήΓ╣ήΒ╕ήΒχήΓλήΓψήΓ╗ήΓ╣ίΙ╢ί╛κήΓΤϋκΝήΒΗόΨ╣ό│ΧήΒτήΒνήΒΕήΒοϋπμϋςυήΒΩήΒ╛ήΒΩήΒθήΑΓOSύρχώκηήΓΕίι┤όΚΑήΑΒήΔΚήΔκήΓνήΔ│ήΒτίΠΓίΛιήΒΩήΒοήΒΕήΓΜήΒΜήΑΒήΒςήΒσήΔΘήΔΡήΓνήΓ╣ήΒχύΛ╢όΖΜήΒτίθ║ήΒξήΒΕήΒοήΓλήΓψήΓ╗ήΓ╣ίΙ╢ί╛κήΒπήΒΞήΓΜήΒΥήΒρήΓΤύλ║ϋςΞήΒΩήΒ╛ήΒΩήΒθήΑΓϊ╗ΛίδηήΒψήΑΒήΓΓήΒΗήΒ▓ήΒρήΒνήΒχόζκϊ╗╢ϊ╗αήΒΞήΓλήΓψήΓ╗ήΓ╣ήΓΤίΙ╢ί╛κήΒβήΓΜόΨ╣ό│ΧήΒρήΒΩήΒοήΑΒίνγϋοΒύ┤ιϋςΞϋρ╝ήΓΤό┤╗ύΦρήΒΩήΒθήΓλήΓψήΓ╗ήΓ╣ίΙ╢ί╛κόΨ╣ό│ΧήΒτήΒνήΒΕήΒοήΒ┐ήΒοήΒΕήΒΞήΒ╛ήΒβήΑΓ

ίνγϋοΒύ┤ιϋςΞϋρ╝ήΒρήΒψήΑΒϋνΘόΧ░ήΒχϋςΞϋρ╝ϋοΒύ┤ιήΓΤίΙσύΦρήΒΩήΒοόευϊ║║ύλ║ϋςΞήΓΤϋκΝήΒΗόΨ╣ό│ΧήΒπήΑΒώΑγί╕╕ϊ╜┐ήΓΠήΓΝήΓΜήΔοήΔ╝ήΓ╢ήΔ╝ίΡΞήΒρήΔΣήΓ╣ήΔψήΔ╝ήΔΚήΒτίΛιήΒΙήΒοήΑΝίΙξήΒχϋοΒύ┤ιήΑΞήΓΤίΙσύΦρήΒΩήΒοόευϊ║║ύλ║ϋςΞήΓΤϋκΝήΒΕήΒ╛ήΒβήΑΓήΑΝίΙξήΒχϋοΒύ┤ιήΑΞήΒρήΒΩήΒοίΙσύΦρήΒβήΓΜόΨ╣ό│ΧήΒτήΒψήΑΒϊ╕╗ήΒτόυκήΒχόΨ╣ό│ΧήΒΝήΒΓήΓΛήΒ╛ήΒβήΑΓ

ήΔ╗ώδ╗ϋσ▒ήΓΤήΒΜήΒΣήΒοήΓΓήΓΚήΒμήΒοί┐εύφΦήΒβήΓΜόΨ╣ό│Χ

ήΔ╗SMSήΒχήΔκήΔΔήΓ╗ήΔ╝ήΓ╕ήΓΤώΑΒήΒμήΒοήΓΓήΓΚήΒμήΒοήΔκήΔΔήΓ╗ήΔ╝ήΓ╕ήΒτόδ╕ήΒΜήΓΝήΒθύΧςίΠ╖ήΓΤήΓ╡ήΓνήΔ│ήΓνήΔ│ύΦ╗ώζλήΒτόΚΥήΒκϋ╛╝ήΓΑόΨ╣ό│Χ

ήΔ╗Microsoft AuthenticatorήΓλήΔΩήΔςήΒτώΑγύθξήΓΤώΑΒήΒμήΒοήΓΓήΓΚήΒΕήΑΒήΒζήΒχώΑγύθξήΒτί┐εύφΦήΒβήΓΜόΨ╣ό│Χ

Microsoft AuthenticatorήΒρήΒψiOS, AndroidύΦρήΒχήΓλήΔΩήΔςήΒπήΑΒήΒζήΓΝήΒηήΓΝήΒχήΓ╣ήΔΙήΓλήΒΜήΓΚήΔΑήΓοήΔ│ήΔφήΔ╝ήΔΚήΒπήΒΞήΓΜήΒχήΒπήΑΒϊ║ΜίΚΞήΒτήΔοήΔ╝ήΓ╢ήΔ╝ήΒχήΓ╣ήΔηήΔ╝ήΔΙήΔΧήΓσήΔ│/ήΓ┐ήΔΨήΔυήΔΔήΔΙήΒτήΓνήΔ│ήΓ╣ήΔΙήΔ╝ήΔτήΒΩήΒοήΒΛήΒΕήΒοίΙσύΦρήΒΩήΒ╛ήΒβήΑΓήΓνήΔ│ήΓ╣ήΔΙήΔ╝ήΔτί╛ΝήΒτίνγϋοΒύ┤ιϋςΞϋρ╝ήΓΤϋκΝήΒΗήΔοήΔ╝ήΓ╢ήΔ╝ήΓΤύβ╗ώΝ▓ήΒβήΓΜήΒρήΑΒόυκίδηήΒΜήΓΚίνγϋοΒύ┤ιϋςΞϋρ╝ήΒΝί┐ΖϋοΒήΒςήΓ┐ήΓνήΔθήΔ│ήΓ░ήΒπϊ╕ΜήΒχίδ│ήΒχήΓΙήΒΗήΒςώΑγύθξήΒΝϋκρύν║ήΒΧήΓΝήΒ╛ήΒβήΑΓ

ίνγϋοΒύ┤ιϋςΞϋρ╝ήΓΤίΙσύΦρήΒβήΓΜήΒρήΒΞήΒψόευόζξήΑΒAzureύχκύΡΗήΔζήΔ╝ήΓ┐ήΔτήΒχ[Azure Active Directory] – [ήΔοήΔ╝ήΓ╢ήΔ╝] – [ήΒβήΒ╣ήΒοήΒχήΔοήΔ╝ήΓ╢ήΔ╝] – [Multi-Factor Authentication] ήΒΜήΓΚϋρφίχγήΒΩήΒ╛ήΒβήΑΓήΒΩήΒΜήΒΩ[Multi-Factor Authentication]ύΦ╗ώζλήΒπήΒχϋρφίχγήΒψήΑΒήΔοήΔ╝ήΓ╢ήΔ╝ίΞαϊ╜ΞήΒπίνγϋοΒύ┤ιϋςΞϋρ╝ήΒχόεΚίΛ╣/ύΕκίΛ╣ήΓΤϋρφίχγήΒβήΓΜήΒΥήΒρήΒτήΒςήΓΛήΑΒήΒΛίχλόπαήΒΜήΓΚϊ╝║ήΒΗήΒΥήΒρήΒΝίνγήΒΕήΑΒ

ήΑΝύν╛ίνΨήΒτήΒΕήΓΜήΒρήΒΞήΒιήΒΣίνγϋοΒύ┤ιϋςΞϋρ╝ήΓΤόεΚίΛ╣ίΝΨήΒΩήΒθήΒΕήΑΞ

ήΑΝύΚ╣ίχγήΒχήΓλήΔΩήΔςήΒτήΓλήΓψήΓ╗ήΓ╣ήΒβήΓΜήΒρήΒΞήΒιήΒΣίνγϋοΒύ┤ιϋςΞϋρ╝ήΓΤόεΚίΛ╣ίΝΨήΒΩήΒθήΒΕήΑΞ

ήΒχήΓΙήΒΗήΒςήΔΜήΔ╝ήΓ║ήΒτήΒΥήΒθήΒΙήΓΜήΒΥήΒρήΒΝώδμήΒΩήΒΠήΒςήΓΛήΒ╛ήΒβήΑΓ

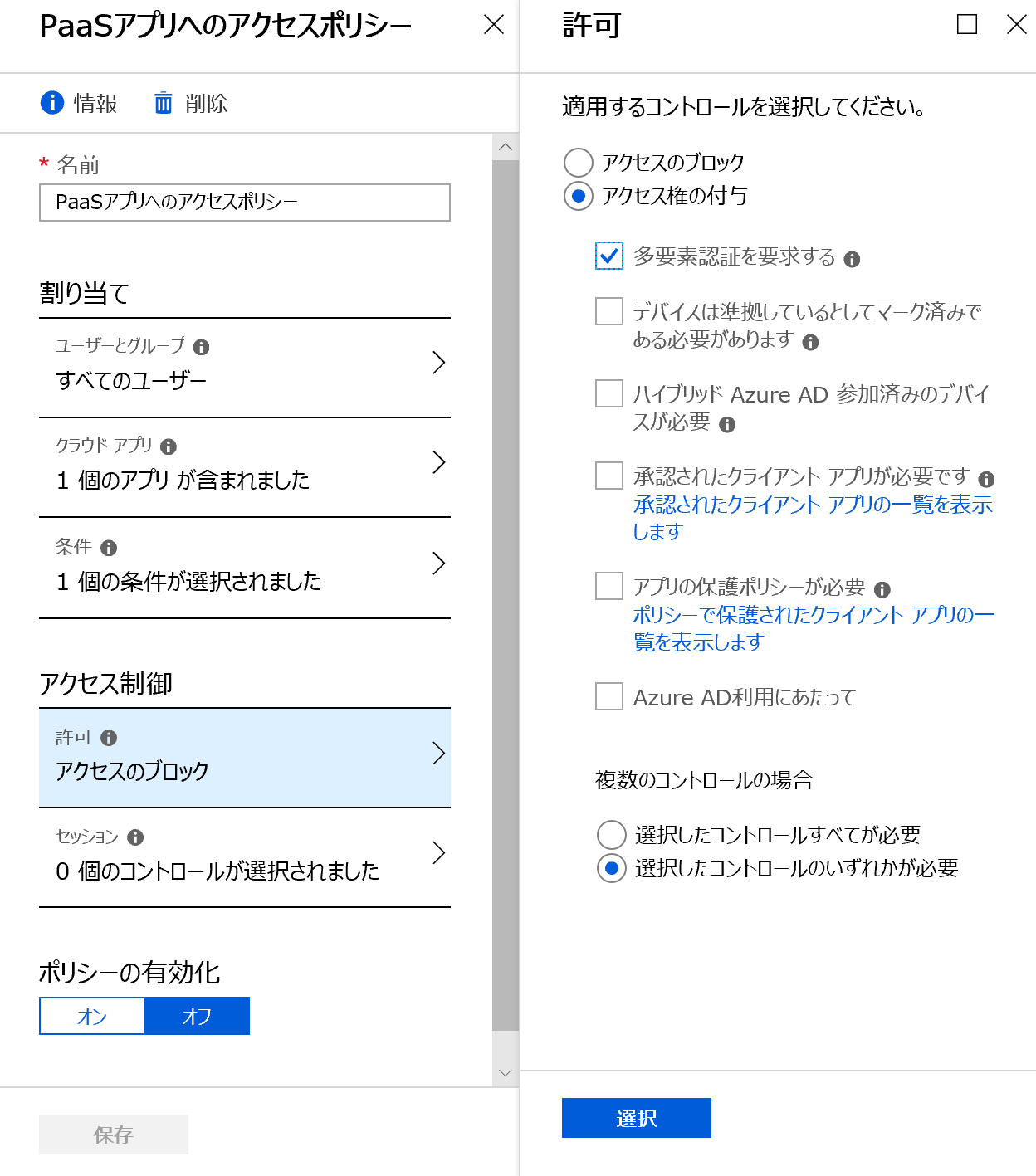

ήΒζήΒΥήΒπήΑΒόζκϊ╗╢ϊ╗αήΒΞήΓλήΓψήΓ╗ήΓ╣ήΓΤϊ╜┐ήΒμήΒοόζκϊ╗╢ήΓΤϋρφίχγήΒΩήΑΒήΒζήΒχόζκϊ╗╢ήΒτίΡΙϋΘ┤ήΒΩήΒθόβΓήΒτήΒψίνγϋοΒύ┤ιϋςΞϋρ╝ήΓΤϊ╜┐ήΒΗήΓΙήΒΗήΒτήΒΩήΒοήΑΒϊ╕ΛϋραήΒχήΓΙήΒΗήΒςήΔΜήΔ╝ήΓ║ήΒτήΒΥήΒθήΒΙήΒοήΒΕήΒΠήΒχήΒπήΒβήΑΓϋρφίχγήΒψύ░κίΞαήΒπήΑΒήΒΥήΓΝήΒ╛ήΒπήΒχόζκϊ╗╢ϊ╗αήΒΞήΓλήΓψήΓ╗ήΓ╣ήΒρίΡΝήΒαήΓΙήΒΗήΒτίνγϋοΒύ┤ιϋςΞϋρ╝ήΓΤίΙσύΦρήΒβήΓΜόζκϊ╗╢ήΓΤήΔοήΔ╝ήΓ╢ήΔ╝/ήΓ░ήΔτήΔ╝ήΔΩήΑΒήΓψήΔσήΓοήΔΚήΓλήΔΩήΔςήΑΒόζκϊ╗╢ήΒχόυΕήΒπήΒζήΓΝήΒηήΓΝϋρφίχγήΒΩήΒ╛ήΒβήΑΓήΒζήΒΩήΒοήΑΒϊ╗ξϊ╕ΛήΒχϋρφίχγήΒΝήΒπήΒΞήΒθήΓΚϋρ▒ίΠψ/όΜΤίΡοήΒχϋρφίχγήΒπήΑΒ[ήΓλήΓψήΓ╗ήΓ╣όρσήΒχϊ╗αϊ╕Ο] – [ίνγϋοΒύ┤ιϋςΞϋρ╝ήΓΤϋοΒό▒ΓήΒβήΓΜ]ήΓΤώΒ╕όΛηήΒΩήΒ╛ήΒβήΑΓ

ήΒΥήΒΥήΒ╛ήΒπήΒχϋρφίχγήΒπίνγϋοΒύ┤ιϋςΞϋρ╝ήΒχίΙσύΦρϋρφίχγήΒΝήΒπήΒΞήΒθήΓΚήΑΒήΒΓήΒρήΒψήΔοήΔ╝ήΓ╢ήΔ╝ήΒΝίχθώγδήΒτόζκϊ╗╢ήΒτίΡΙϋΘ┤ήΒβήΓΜήΓΙήΒΗήΒςήΓψήΔσήΓοήΔΚήΓ╡ήΔ╝ήΔΥήΓ╣ήΒτήΓλήΓψήΓ╗ήΓ╣ήΒβήΓΜήΒιήΒΣήΑΓίνγϋοΒύ┤ιϋςΞϋρ╝ήΒΝίΙζήΓΒήΒοήΒπήΒΓήΓΝήΒ░ήΑΒώδ╗ϋσ▒ήΒπώΑγϋσ▒ήΒβήΓΜήΒΜήΑΒSMSήΓΤϊ╜┐ήΒΗήΒΜήΑΒMicrosoft AuthenticatorήΓΤϊ╜┐ήΒΗήΒΜήΒςήΒσήΒχίΙζόεθϋρφίχγήΓΤϋκΝήΒΕήΑΒίνγϋοΒύ┤ιϋςΞϋρ╝ήΒπήΒχϋςΞϋρ╝ήΒΝίπΜήΒ╛ήΓΜήΓΙήΒΗήΒτήΒςήΓΛήΒ╛ήΒβήΑΓ

έΨι όζκϊ╗╢ϊ╗αήΒΞήΓλήΓψήΓ╗ήΓ╣ήΒχώΒΜύΦρ

ίΚΞήΑΖίδηήΒΜήΓΚ3ίδηήΒτήΓΠήΒθήΒμήΒοόζκϊ╗╢ϊ╗αήΒΞήΓλήΓψήΓ╗ήΓ╣ήΒχϋρφίχγήΒτήΒνήΒΕήΒοϋπμϋςυήΒΩήΒ╛ήΒΩήΒθήΑΓόεΑί╛ΝήΒτήΒΥήΒΥήΒ╛ήΒπήΒχήΒ╛ήΒρήΓΒήΒρήΒΩήΒοόζκϊ╗╢ϊ╗αήΒΞήΓλήΓψήΓ╗ήΓ╣ήΒχώΒΜύΦρήΒτήΒνήΒΕήΒοϋΑΔήΒΙήΒοήΒ┐ήΒθήΒΕήΒρόΑζήΒΕήΒ╛ήΒβήΑΓ

Azure ADήΒπήΒψώΨλώΑμϊ╗αήΒΣήΒοϊ╜┐ήΒΕήΒθήΒΕήΓψήΔσήΓοήΔΚήΓ╡ήΔ╝ήΔΥήΓ╣(ήΓψήΔσήΓοήΔΚήΓλήΔΩήΔς)ήΓΤήΓρήΔ│ήΓ┐ήΔ╝ήΔΩήΔσήΓνήΓ║ήΓλήΔΩήΔςήΓ▒ήΔ╝ήΓ╖ήΔπήΔ│ήΒρήΒΕήΒΗόσθϋΔ╜ήΓΤίΙσύΦρήΒΩήΒούβ╗ώΝ▓ήΒΩήΑΒήΔοήΔ╝ήΓ╢ήΔ╝ήΒ╛ήΒθήΒψήΓ░ήΔτήΔ╝ήΔΩήΒτίψ╛ήΒΩήΒοήΓλήΓψήΓ╗ήΓ╣ϋρ▒ίΠψήΓΤϊ╕ΟήΒΙήΓΜήΒΥήΒρήΒπήΓλήΓψήΓ╗ήΓ╣ίΙ╢ί╛κήΓΤϋκΝήΒΗώΒΜύΦρήΓΤήΒΩήΒοήΒΕήΒ╛ήΒΩήΒθήΑΓήΒΥήΓΝήΒτίψ╛ήΒΩήΒοόζκϊ╗╢ϊ╗αήΒΞήΓλήΓψήΓ╗ήΓ╣ήΒπήΒψήΑΒήΓρήΔ│ήΓ┐ήΔ╝ήΔΩήΔσήΓνήΓ║ήΓλήΔΩήΔςήΓ▒ήΔ╝ήΓ╖ήΔπήΔ│ήΒπϋρφίχγήΒΩήΒθήΓλήΓψήΓ╗ήΓ╣ϋρ▒ίΠψήΓΤϊ╕Λόδ╕ήΒΞήΒΩήΑΒόζκϊ╗╢ϊ╗αήΒΞήΓλήΓψήΓ╗ήΓ╣ήΒπϋρφίχγήΒΩήΒθόζκϊ╗╢ήΓΤό║ΑήΒθήΒΧήΒςήΒΕήΒρήΓλήΓψήΓ╗ήΓ╣ήΒπήΒΞήΒςήΒΕήΓΙήΒΗήΒςϋρφίχγήΒπήΒΞήΓΜήΒΥήΒρήΓΤϋπμϋςυήΒΩήΒ╛ήΒΩήΒθήΑΓ

ήΒ╛ήΒθήΑΒόζκϊ╗╢ϊ╗αήΒΞήΓλήΓψήΓ╗ήΓ╣ήΒπήΒψόπαήΑΖήΒςόζκϊ╗╢ήΓΤϋρφίχγήΒπήΒΞήΓΜήΒΥήΒρήΓΤϋπμϋςυήΒΩήΒ╛ήΒΩήΒθήΒΝήΑΒόπαήΑΖήΒςϋοΒϊ╗╢ήΒΝϊ╝γύν╛ήΒχϊ╕φήΒτήΒΓήΓΜήΒρήΑΒήΒζήΒχϋοΒϊ╗╢ήΓΤό║ΑήΒθήΒβήΓΙήΒΗήΒτήΒΓήΓΝήΒΥήΓΝήΒρόζκϊ╗╢ϊ╗αήΒΞήΓλήΓψήΓ╗ήΓ╣ήΒχήΔζήΔςήΓ╖ήΔ╝ήΓΤϊ╜εόΙΡήΒΩήΒοήΒΩήΒ╛ήΒΕήΑΒύ╡ΡόηεύγΕήΒτϊ╜ΧήΒΝώΒσύΦρήΒΧήΓΝήΓΜήΒΜήΓΠήΒΜήΓΚήΒςήΒΕύΛ╢όΖΜήΒτήΒςήΓΛήΒ╛ήΒβήΑΓύΚ╣ήΒτόζκϊ╗╢ϊ╗αήΒΞήΓλήΓψήΓ╗ήΓ╣ήΒπϊ╜εήΓΚήΓΝήΒθϋνΘόΧ░ήΒχήΔζήΔςήΓ╖ήΔ╝ήΒτήΒψίΕςίΖΙώιΗϊ╜ΞήΒΝήΒςήΒΕήΒχήΒπήΑΒήΒσήΒκήΓΚήΓΓώΒσύΦρήΒΧήΓΝήΒοήΒΩήΒ╛ήΒΕήΑΒώΒσύΦρύ╡ΡόηεήΓΤϊ║Ιό╕υήΒβήΓΜήΒΥήΒρήΒψώδμήΒΩήΒΠήΒςήΓΛήΒ╛ήΒβήΑΓ

ήΒζήΒΥήΒπήΑΒόζκϊ╗╢ϊ╗αήΒΞήΓλήΓψήΓ╗ήΓ╣ήΒχήΔζήΔςήΓ╖ήΔ╝ήΓΤϊ╜εόΙΡήΒβήΓΜήΒρήΒΞήΒτήΒψήΑΒόυκήΒχήΓΙήΒΗήΒτήΔζήΔςήΓ╖ήΔ╝ήΓΤίΙΗώκηήΒΩήΑΒώΒΜύΦρήΒβήΓΜήΓΙήΒΗήΒςί╖ξίντήΓΤήΒβήΓΜήΒρήΓΙήΒΕήΒπήΒΩήΓΘήΒΗήΑΓ

ήΔ╗ύχκύΡΗϋΑΖήΒτώΒσύΦρήΒβήΓΜήΔζήΔςήΓ╖ήΔ╝

ύχκύΡΗϋΑΖήΒψήΓλήΔΩήΔςήΓΤίΧΠήΓΠήΒγήΑΒώταήΒΕήΓ╗ήΓφήΔξήΔςήΔΗήΓμήΔυήΔβήΔτήΓΤό▒ΓήΓΒήΓΚήΓΝήΒ╛ήΒβήΑΓήΒζήΒχήΒθήΓΒήΑΒόζκϊ╗╢ήΓΤήΑΝήΔοήΔ╝ήΓ╢ήΔ╝ = ύχκύΡΗϋΑΖήΑΞήΒρήΒιήΒΣϋρφίχγήΒΩήΒθήΔζήΔςήΓ╖ήΔ╝ήΓΤϊ╜εόΙΡήΒΩήΑΒίνγϋοΒύ┤ιϋςΞϋρ╝ήΓΤόεΚίΛ╣ήΒτήΒβήΓΜήΓΙήΒΗήΒτϋρφίχγήΒΩήΒ╛ήΒβήΑΓήΒκήΒςήΒ┐ήΒτήΒΥήΒχόζκϊ╗╢ήΓΤϋρφίχγήΒΩήΒθήΔζήΔςήΓ╖ήΔ╝ήΒψBaseline PolicyήΒρήΒΩήΒοόΩλίχγήΒπύΦρόΕΠήΒΧήΓΝήΒοήΒΕήΒ╛ήΒβήΑΓ

ήΔ╗ϊ╕ΑϋΙυήΔοήΔ╝ήΓ╢ήΔ╝ήΒτίψ╛ήΒβήΓΜήΔζήΔςήΓ╖ήΔ╝

ήΓλήΓψήΓ╗ήΓ╣ήΒβήΓΜήΓψήΔσήΓοήΔΚήΓλήΔΩήΔςήΓΤίΧΠήΓΠήΒγήΑΒϊ╕ΑϋΙυήΔοήΔ╝ήΓ╢ήΔ╝ίΖρϊ╜ΥήΒτίψ╛ήΒΩήΒοϋρφίχγήΒΩήΒθήΔζήΔςήΓ╖ήΔ╝ήΒΝήΒΓήΓΜίι┤ίΡΙήΒψήΑΒήΔζήΔςήΓ╖ήΔ╝ήΓΤύΜυύτΜήΒΩήΒοήΒ▓ήΒρήΒνϊ╜εόΙΡήΒΩήΒ╛ήΒβήΑΓϊ╛ΜήΒΙήΒ░ήΑΒήΔΚήΔκήΓνήΔ│ήΒτίΠΓίΛιήΒΩήΒοήΒΕήΓΜήΒρήΒΞήΒιήΒΣήΓλήΓψήΓ╗ήΓ╣ήΓΤϋρ▒ίΠψήΒβήΓΜήΑΒIntuneήΒτύβ╗ώΝ▓ήΒΧήΓΝήΒοήΒΕήΓΜήΔΘήΔΡήΓνήΓ╣ήΒιήΒΣήΓλήΓψήΓ╗ήΓ╣ήΓΤϋρ▒ίΠψήΒβήΓΜήΑΒήΒςήΒσήΒχϋρφίχγήΒΝήΒΥήΓΝήΒτί╜ΥήΒθήΓΛήΒ╛ήΒβήΑΓ

ήΔ╗Office 365ήΒτώΒσύΦρήΒβήΓΜήΔζήΔςήΓ╖ήΔ╝

Office 365ήΒχίι┤ίΡΙήΑΒήΔΨήΔσήΓοήΓ╢ήΔ╝ήΒΜήΓΚήΓψήΔσήΓοήΔΚήΓ╡ήΔ╝ήΔΥήΓ╣ήΒτήΓλήΓψήΓ╗ήΓ╣ήΒβήΓΜήΒιήΒΣήΒπήΒςήΒΠήΑΒόπαήΑΖήΒςήΓψήΔσήΓνήΓλήΔ│ήΔΙήΓλήΔΩήΔςήΓ▒ήΔ╝ήΓ╖ήΔπήΔ│ήΒΜήΓΚήΓλήΓψήΓ╗ήΓ╣ήΒΩήΒθήΓΛήΑΒήΔλήΔΡήΓνήΔτήΔΘήΔΡήΓνήΓ╣ήΒπήΒΓήΓΝήΒ░Exchange ActiveSyncήΒρίΣ╝ήΒ░ήΓΝήΓΜήΔΩήΔφήΔΙήΓ│ήΔτήΓΤϊ╜┐ήΒμήΒοήΓλήΓψήΓ╗ήΓ╣ήΒβήΓΜήΒΥήΒρήΓΓήΒΓήΓΜήΒπήΒΩήΓΘήΒΗήΑΓόζκϊ╗╢ϊ╗αήΒΞήΓλήΓψήΓ╗ήΓ╣ήΒπήΒψήΑΒϋρ▒ίΠψ/όΜΤίΡοήΒχϋρφίχγήΒτήΒΓήΓΜ[ήΓλήΓψήΓ╗ήΓ╣όρσήΒχϊ╗αϊ╕Ο] – [όΚ┐ϋςΞήΒΧήΓΝήΒθήΓψήΔσήΓνήΓλήΔ│ήΔΙήΓλήΔΩήΔςήΒΝί┐ΖϋοΒήΒπήΒβ]ήΓΤόεΚίΛ╣ήΒτήΒβήΓΝήΒ░ήΑΒOffice 365ήΒτήΓλήΓψήΓ╗ήΓ╣ήΒβήΓΜήΒρήΒΞήΒψήΑΒ[όΚ┐ϋςΞήΒΧήΓΝήΒθήΓψήΔσήΓνήΓλήΔ│ήΔΙήΓλήΔΩήΔςήΒΝί┐ΖϋοΒήΒπήΒβ]ήΒπίχγήΓΒήΓΚήΓΝήΒθOffice 365ύΦρήΒχήΓψήΔσήΓνήΓλήΔ│ήΔΙήΓλήΔΩήΔςήΓΤίΙσύΦρήΒΩήΒςήΒΣήΓΝήΒ░ήΒςήΓΚήΒςήΒΕήΒρήΒΕήΒΗόζκϊ╗╢ήΓΤϋρφίχγήΒπήΒΞήΒ╛ήΒβ(ήΓλήΔΩήΔςϊ╕ΑϋοπήΒτήΒνήΒΕήΒοήΒψήΔηήΓνήΓψήΔφήΓ╜ήΔΧήΔΙήΒχWebήΓ╡ήΓνήΔΙ

https://docs.microsoft.com/ja-jp/azure/active-directory/conditional-access/technical-reference#approved-client-app-requirementήΓΤίΠΓύΖπήΒΩήΒοήΒΠήΒιήΒΧήΒΕ)ήΑΓήΒΩήΒΜήΒΩήΑΒήΒΥήΒχήΓΙήΒΗήΒςήΔζήΔςήΓ╖ήΔ╝ήΒψOffice 365ήΒπήΒΩήΒΜϊ╜┐ήΓΠήΒςήΒΕήΓΓήΒχήΒςήΒχήΒπήΑΒOffice 365ύΦρήΒχήΔζήΔςήΓ╖ήΔ╝ήΒρήΒζήΓΝϊ╗ξίνΨήΒχήΓλήΔΩήΔςύΦρήΔζήΔςήΓ╖ήΔ╝ήΒψίΙΗήΒΣήΒοώΒΜύΦρήΒΩήΒ╛ήΒβήΑΓ

ήΔ╗Office 365ϊ╗ξίνΨήΒτώΒσύΦρήΒβήΓΜήΔζήΔςήΓ╖ήΔ╝

Office 365ϊ╗ξίνΨήΒχήΓψήΔσήΓοήΔΚήΓλήΔΩήΔςήΒτίψ╛ήΒΩήΒοϋρφίχγήΒβήΓΜόζκϊ╗╢ήΒΝήΒΓήΓΜίι┤ίΡΙήΒψύΜυύτΜήΒΩήΒθήΔζήΔςήΓ╖ήΔ╝ήΓΤϊ╜εόΙΡήΒΩήΑΒϋρφίχγήΒΩήΒ╛ήΒβήΑΓϊ╛ΜήΒΙήΒ░ήΑΒWorkdayήΒχήΓΙήΒΗήΒςϊ║║ϊ║Μύ│╗ήΓψήΔσήΓοήΔΚήΓλήΔΩήΔςήΒψύν╛ίΗΖήΒΜήΓΚήΒχήΓλήΓψήΓ╗ήΓ╣ήΒχήΒ┐ϋρ▒ίΠψήΒβήΓΜήΑΒήΒχήΓΙήΒΗήΒςήΔΜήΔ╝ήΓ║ήΒΝήΒΓήΓΜίι┤ίΡΙήΒψήΒΥήΒΥήΒπϋρφίχγήΒΩήΒ╛ήΒβήΑΓ

ήΔ╗ήΔζήΔςήΓ╖ήΔ╝ήΓΤϋρφίχγήΒΩήΒςήΒΕήΔοήΔ╝ήΓ╢ήΔ╝

όεΑί╛ΝήΒτήΑΒόζκϊ╗╢ϊ╗αήΒΞήΓλήΓψήΓ╗ήΓ╣ήΓΤϋρφίχγήΒβήΓΜήΒρήΒΞήΒτό░ΩήΓΤϊ╗αήΒΣήΒθήΒΕήΔζήΓνήΔ│ήΔΙήΓΤήΒ▓ήΒρήΒνήΑΓ

ήΔζήΔςήΓ╖ήΔ╝ήΒχίψ╛ϋ▒κήΒρήΒςήΓΜήΔοήΔ╝ήΓ╢ήΔ╝/ήΓ░ήΔτήΔ╝ήΔΩήΒτήΑΝήΒβήΒ╣ήΒοήΒχήΔοήΔ╝ήΓ╢ήΔ╝ήΑΞήΒψώΒ╕όΛηήΒΩήΒςήΒΕήΒπήΒΠήΒιήΒΧήΒΕήΑΓήΑΝήΒβήΒ╣ήΒοήΒχήΔοήΔ╝ήΓ╢ήΔ╝ήΑΞήΒτώΒσύΦρήΒΩήΒθήΔζήΔςήΓ╖ήΔ╝ήΒχϋρφίχγήΒΝώΨΥώΒΧήΒμήΒοήΒΕήΒθίι┤ίΡΙήΑΒήΒιήΓΝήΓΓήΓλήΓψήΓ╗ήΓ╣ήΒπήΒΞήΒςήΒΠήΒςήΓΜίΧΠώκΝήΒΝϋ╡╖ήΒΞήΓΜήΒΜήΓΚήΒπήΒβήΑΓήΒβήΒ╣ήΒοήΒχήΔοήΔ╝ήΓ╢ήΔ╝ήΓΤίψ╛ϋ▒κήΒρήΒΩήΒθήΒΕίι┤ίΡΙήΒψήΑΒί┐ΖήΒγϊ╛ΜίνΨήΒρήΒςήΓΜήΔοήΔ╝ήΓ╢ήΔ╝(ήΒνήΒ╛ήΓΛύΕκόζκϊ╗╢ήΒτήΓλήΓψήΓ╗ήΓ╣ήΒπήΒΞήΓΜήΔοήΔ╝ήΓ╢ήΔ╝)ήΓΤϋρφίχγήΒΩήΑΒϊ╕ΘήΒΝϊ╕ΑήΒχϊ║ΜόΖΜήΒτίΓβήΒΙήΓΜήΓΙήΒΗήΒτήΒΩήΒοήΒΠήΒιήΒΧήΒΕήΑΓήΒκήΒςήΒ┐ήΒτϊ╛ΜίνΨήΒρήΒςήΓΜήΔοήΔ╝ήΓ╢ήΔ╝ήΒχήΒΥήΒρήΓΤBreak GlassήΓλήΓτήΓοήΔ│ήΔΙήΒρίΣ╝ήΒ│ήΒ╛ήΒβήΑΓBreak GlassήΓλήΓτήΓοήΔ│ήΔΙήΒχώΒΜύΦρόΨ╣ό│ΧήΒτήΒνήΒΕήΒοήΒχϋσ│ύ┤░ήΒψήΔηήΓνήΓψήΔφήΓ╜ήΔΧήΔΙήΒχWebήΓ╡ήΓνήΔΙ(https://docs.microsoft.com/ja-jp/azure/active-directory/users-groups-roles/directory-emergency-access)ήΓΤίΠΓϋΑΔήΒτήΒΩήΒοήΒΠήΒιήΒΧήΒΕήΑΓ

όζκϊ╗╢ϊ╗αήΒΞήΓλήΓψήΓ╗ήΓ╣ήΒψήΔζήΔςήΓ╖ήΔ╝ήΓΤήΒΕήΒΠήΒνήΓΓϋρφίχγήΒΩήΒοήΒΕήΒΠήΒρήΑΒϋνΘώδΣίΝΨήΒΩήΑΒόεΑύ╡ΓύγΕήΒτώΒσύΦρήΒΧήΓΝήΓΜϋρφίχγήΒΝήΓΠήΒΜήΓΛήΒτήΒΠήΒΠήΒςήΒμήΒοήΒΩήΒ╛ήΒΕήΒ╛ήΒβήΑΓήΒζήΒχήΒθήΓΒήΑΒϊ╕ΛϋραήΒχήΓΙήΒΗήΒτήΒΕήΒΠήΒνήΒΜήΒχήΓτήΔΗήΓ┤ήΔςήΓΤϊ╜εόΙΡήΒΩήΑΒήΒζήΓΝήΒτό▓┐ήΒμήΒοί┐ΖϋοΒήΒςϋρφίχγήΓΤήΔζήΔςήΓ╖ήΔ╝ήΒτίθΜήΓΒήΒοήΒΕήΒΠήΓΙήΒΗήΒςώΒΜύΦρήΓΤϋκΝήΒΗήΒρήΓΙήΒΕήΒπήΒΩήΓΘήΒΗήΑΓ

όιςί╝Πϊ╝γύν╛ήΓ╜ήΔΧήΓμήΓλήΔΞήΔΔήΔΙήΔψήΔ╝ήΓψόΚΑί▒ηήΑΓήΓνήΔ│ήΓ┐ήΔ╝ήΔΞήΔΔήΔΙήΓ╡ήΔ╝ήΔΥήΓ╣ήΔΩήΔφήΔΡήΓνήΔΑήΒπήΒχόξφίΜβύ╡ΝώρΥήΓΤύ╡ΝήΒοήΑΒ1997ί╣┤ήΓΙήΓΛήΔηήΓνήΓψήΔφήΓ╜ήΔΧήΔΙϋςΞίχγήΔΙήΔυήΔ╝ήΔΛήΔ╝ήΒρήΒΩήΒοήΓνήΔ│ήΔΧήΔσίθ║ύδνήΒτώΨλήΓΠήΓΜήΔΙήΔυήΔ╝ήΔΜήΔ│ήΓ░ίΖρϋΙυήΓΤόΜΖί╜ΥήΑΓAzure ADήΓΤϊ╕φί┐ΔήΒρήΒΩήΒθήΔΙήΔυήΔ╝ήΔΜήΔ│ήΓ░ήΒχύβ╗ίμΘήΓΕήΔΙήΔυήΔ╝ήΔΜήΔ│ήΓ░ήΓ│ήΔ╝ήΓ╣ήΒχώΨΜύβ║ήΒτί╛Υϊ║ΜήΒβήΓΜήΒιήΒΣήΒπήΒςήΒΠήΑΒήΔΨήΔφήΓ░ύφΚήΒχήΓ│ήΔθήΔξήΔΜήΔΗήΓμό┤╗ίΜΧήΓΓϋσΧϊ╛κήΒΧήΓΝήΑΒ2006ί╣┤ήΒΜήΓΚAzure AD/Active DirectoryήΒχίΙΗώΘΟήΒτήΒΛήΒΣήΓΜMicrosoft MVPήΓΤ12ί╣┤ώΑμύ╢γήΒπίΠΩϋ│ηήΒβήΓΜήΑΓ

ϊ╕╗ήΒςϋΣΩϊ╜εήΒτήΑΟήΒ▓ήΒρύδχήΒπήΓΠήΒΜήΓΜAzure Information ProtectionήΑΠ (όΩξύ╡ΝBP)ήΑΒήΑΟί╛╣ί║ΧόΦ╗ύΧξMCPίΧΠώκΝώδΗ Windows Server 2016ήΑΠ (ήΓνήΔ│ήΔΩήΔυήΓ╣ήΓ╕ήΔμήΔΣήΔ│)ήΑΒήΑΟήΒ▓ήΒρήΓΛόΔΖήΓ╖ήΓ╣ήΒχήΒθήΓΒήΒχWindows ServerώΑΗί╝ΧήΒΞήΔΘήΓ╢ήΓνήΔ│ήΔΣήΓ┐ήΔ╝ήΔ│ήΑΠ (ήΓρήΓψήΓ╣ήΔΛήΔυήΔΔήΓ╕) ήΒςήΒσήΑΓ

έΨ╝έΨ╝ ώΒΟίΟ╗ϋραϊ║ΜήΒψήΒΥήΒκήΓΚ έΨ╝έΨ╝

ύυυ9ίδη ήΓψήΔσήΓοήΔΚήΓ╡ήΔ╝ήΔΥήΓ╣ήΒ╕ήΒχήΓλήΓψήΓ╗ήΓ╣ίΙ╢ί╛κ(1)ήΑΡMicrosoftήΒχMVPϋπμϋςυΎ╝ΒAzure ADήΒχϋβΟήΒχί╖╗ήΑΣ

ύυυ10ίδη ήΓψήΔσήΓοήΔΚήΓ╡ήΔ╝ήΔΥήΓ╣ήΒ╕ήΒχήΓλήΓψήΓ╗ήΓ╣ίΙ╢ί╛κ(2)ήΑΡMicrosoftήΒχMVPϋπμϋςυΎ╝ΒAzure ADήΒχϋβΟήΒχί╖╗ήΑΣ

έΨ╝έΨ╝ ίΙξήΓ╖ήΔςήΔ╝ήΓ║ήΒχήΔΨήΔφήΓ░ϋραϊ║ΜήΓΓήΔΒήΓπήΔΔήΓψΎ╝Β έΨ╝έΨ╝

ήΑΡMicrosoftήΒχMVPϋπμϋςυΎ╝ΒActive DirectoryήΒχήΔΠήΓοήΔΕήΔ╝ϋςφόευήΑΣύυυ1ίδη Active DirectoryήΒχί┐ΖϋοΒόΑπ

ήΔΧήΓμήΔ╝ήΔΚήΔΡήΔΔήΓψήΔΧήΓσήΔ╝ήΔι

ί╜ΥήΓ╡ήΓνήΔΙήΒπόνεϋρ╝ήΒΩήΒοήΒ╗ήΒΩήΒΕήΒΥήΒρήΑΒϋραϊ║ΜήΒτήΒΩήΒοήΒ╗ήΒΩήΒΕώκΝόζΡήΒςήΒσήΒΓήΓΛήΒ╛ήΒΩήΒθήΓΚήΑΒϊ╗ξϊ╕ΜήΒχήΔΧήΓμήΔ╝ήΔΚήΔΡήΔΔήΓψήΔΧήΓσήΔ╝ήΔιήΓΙήΓΛήΒΛό░Ωϋ╗╜ήΒτήΒΛύθξήΓΚήΒδήΒΠήΒιήΒΧήΒΕήΑΓ