Reading Time: 1 minutes

★認証のログについて

第二弾:Active Directoryの必要性【MicrosoftのMVP解説!Active Directoryのハウツー読本】

第三弾:Microsoft 365(旧称:Office365)とは【MicrosoftのMVP解説!Microsoft 365の活用術】

前回は棚卸管理についての話をし、使われていないファイルの検出、特に重複するファイルの検出などについての話をしました。棚卸管理が適切に行われていないとファイルがいつまでも放置され、ディスク容量を無駄に利用することになります。また、不正アクセスによる情報漏えいの要因になる可能性もあります。不正アクセスを完璧に防ぐことは難しいとされる時代ですが、それでも適切にアクセス監視を行い、インシデントが発生した時にも早期に発見してすばやく対応できるようにしたいものです。

そこで今回は、アクセス監視という点からファイルサーバー管理を見ていきます。

Windows Serverでファイルサーバーを構築して運用している場合、Windowsの設定でアクセス許可の設定を行います。そのアクセス許可に沿って誰がいつアクセスしたかについて確認する際は、Windows Serverの管理ツールであるイベントビューアを利用します。

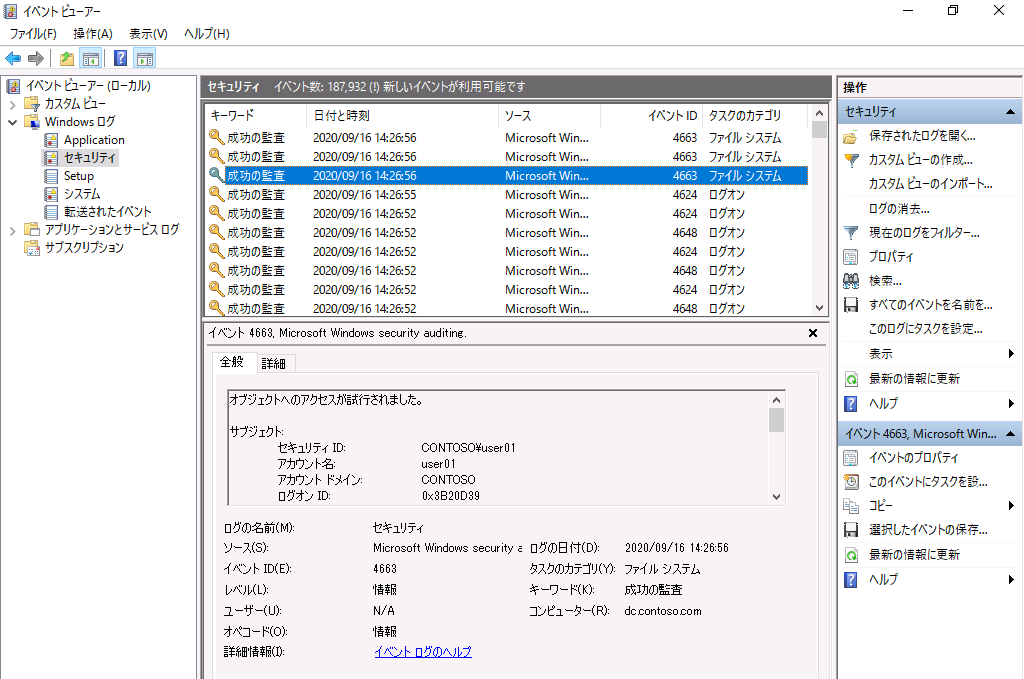

イベントビューアは様々な種類のログをまとめて参照できる管理ツールですが、アクセス状況に関するログは[セキュリティ]ログから確認できます。

アクセス状況に関するログを参照する時は、基本的に誰がいつアクセスしたかを表すログ(認可のログ)を参照しますが、不正アクセスが疑われる場合はいつサインインしたかを表すログ(認証のログ)も合わせて確認します。そうすることで、不正アクセスの可能性や不正アクセスの全体像などを追跡できるようになります。

★許可のログ

Windows Serverで「承認」という言葉で表現される認可の処理は、データへのアクセス許可をチェックするタイミングで行われます。イベントビューアでは認可を行い、データへのアクセスが完了すると、その結果としてログが記録されます。

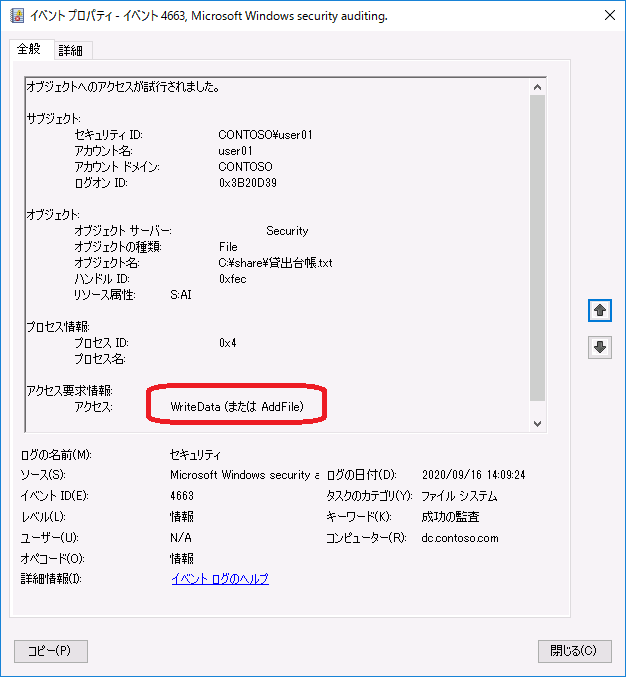

共有フォルダーにあるファイルにアクセスした場合、イベントビューアのセキュリティログにイベントID 4663のログで記録されます。実際にイベントログを参照すると、複数のログが記録されていることが確認できますが、それはファイルの読み取り、書き込みなどの処理が別々にログに記録されるためです。

イベントビューアに書き込まれる処理の種類については、マイクロソフトのWebサイトで紹介しているので併せてご覧ください。

【参考】4663: オブジェクトにアクセスしようとしました

https://docs.microsoft.com/ja-jp/windows/security/threat-protection/auditing/event-4663

ログに記録される、「ファイルを開く→ファイルを保存する」、のような一連の処理はログの中で同じハンドルIDが設定されます。そのため、ハンドルIDをキーにして追跡すると、一連の処理で何が行われたかがわかりやすくなります。ただし、ファイルを共有フォルダーからクライアントコンピューターにコピーして作業を行った場合、コピーした先の処理については追跡できなくなってしまう点に注意してください。

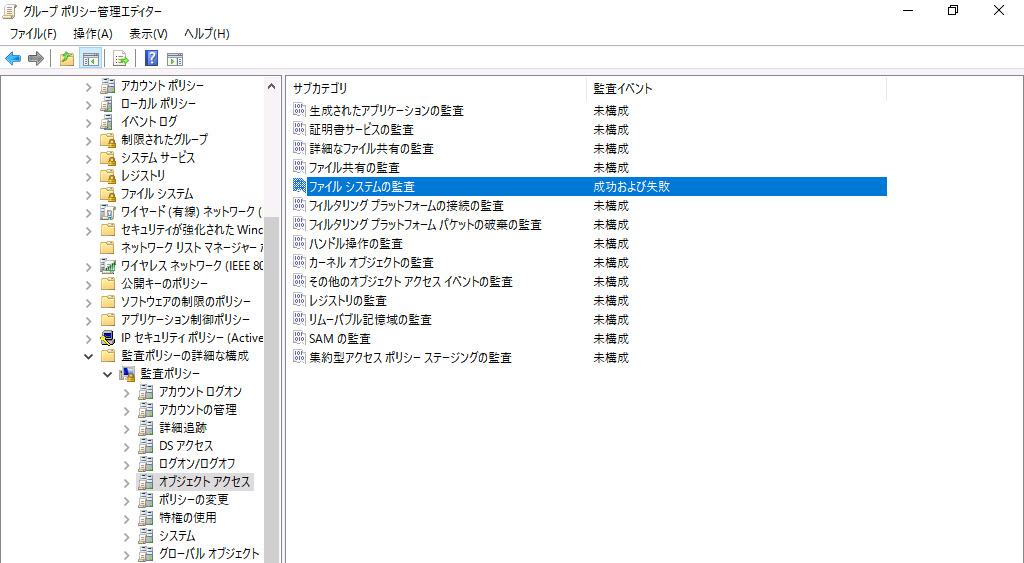

なお、ファイルアクセスに関するログはWindows Serverの既定の設定では記録されることはなく、グループポリシーでファイルシステムの監査を記録するよう設定すること、そして対象となるファイルでログを記録するよう設定することが必要です。

※グループポリシー管理エディターから、「コンピューターの構成」>「Windowsの設定」>「セキュリティの設定」>「監査ポリシーの詳細な構成」>「監査ポリシー」>「オブジェクトアクセス」を開き、[ファイルシステムの監査]項目で「成功と失敗」を有効にします

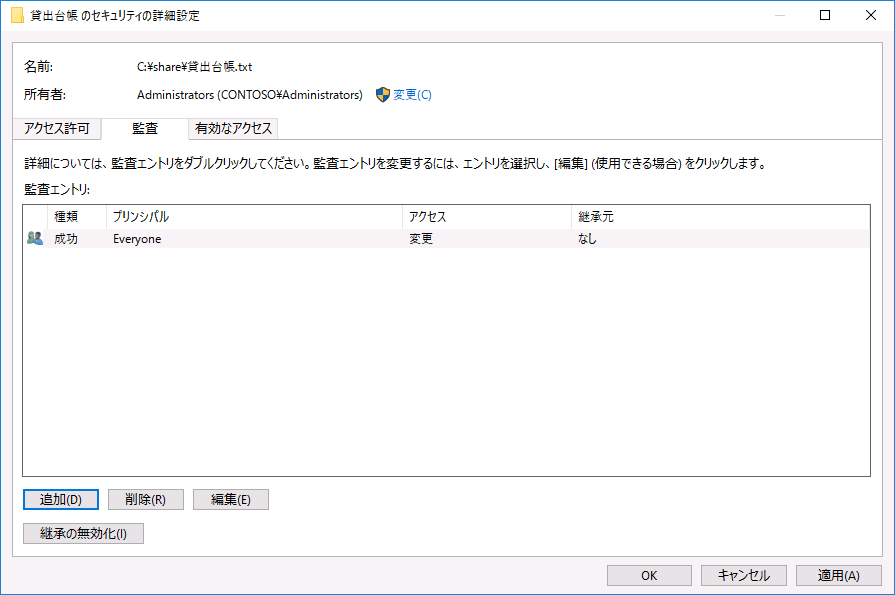

※ファイルのプロパティから [セキュリティ] タブを開き、「監査設定」>「監査」で監査対象となるユーザーと監査するアクセス(変更、読み取りなど)を設定します。

★認証のログ

Windows での認証には、ワークグループとActive Directory、そしてAzure Active Directoryへの認証がありますが、ファイルサーバーとしてWindows Serverを利用しているケースではActive Directory(以下、AD)を利用しているケースが多いため、ここではADへの認証を前提として紹介をします。

ADへ認証を行う場合、ドメインコントローラーのイベントビューアからセキュリティログを開くと、「イベントID 4624」で認証の結果が確認できます。

しかし、実際のイベントビューアのログを見ると、「イベントID 4624」のログもまた大量にログが記録されていることがわかります。これは、Windowsの認証においては、ユーザーに対する認証、コンピューターに対する認証、そしてサービス起動時に行われるサービスアカウントに対する認証がそれぞれ発生するためです。そのため、誰がいつサインインしたかを追跡するときは、「イベントID 4624」のログの中からユーザー名(セキュリティID)をキーにして追跡するとよいでしょう。

認証のログもWindows Serverの既定の設定では記録されることはなく、グループポリシーでログオンの監査を記録するよう設定することが前提条件になります。グループポリシー管理エディターから 「コンピューターの構成」>「Windowsの設定」>「セキュリティの設定」>「監査ポリシーの詳細な構成」>「監査ポリシー」>「ログオン/ログオフ」 を開き、[ログオンの監査]項目で「成功と失敗」を有効にしてください。

以上で、イベントビューアに記録されたログの中から、「誰が」、「いつ」、「どのファイルに」アクセスしたか追跡する方法について見てきました。ログの参照方法についてはイベントビューアを利用することを前提として話をしましたが、イベントビューアは管理者がログを単純に参照することだけを目的に作られた仕組みであり、フィルターを設定して特定条件のログだけを参照したり、ログの内容に基づいてレポートを作成したりするのには不向きなツールです。

次回の投稿では、ログを参照しやすくする方法やレポート化の方法などについて触れていく予定です。

株式会社ソフィアネットワーク所属。インターネットサービスプロバイダでの業務経験を経て、1997年よりマイクロソフト認定トレーナーとしてインフラ基盤に関わるトレーニング全般を担当。Azure ADを中心としたトレーニングの登壇やトレーニングコースの開発に従事するだけでなく、ブログ等のコミュニティ活動も評価され、2006年からAzure AD/Microsoft 365の分野におけるMicrosoft MVPを15年連続で受賞する。

主な著作に『ひと目でわかるIntune』 (日経BP)、『ひとり情シスのためのWindows Server逆引きデザインパターン』 (エクスナレッジ) など。

ゾーホー社員のつぶやき

こんにちは!ゾーホージャパンの近藤です。さわやかな秋晴の季節となりました。自宅勤務のテレワークが長引く中、今年は自宅の窓から見える景色や、差し込む陽の光で例年とは違う季節の移り変わりを感じています。まだまだ長く続くであろうテレワーク環境の中で、ふと、家の冷蔵庫のログ監査をしたくなりました。なぜかというと、不要不急の外出を自粛すべき中、自分へのご褒美としてスイーツを購入し冷蔵庫に保管しておくのですが、いざ食べようとすると、そのスイーツがないのです。おそらく、家族の誰かが食べてしまったのだと。「いつ」、「誰が」、「何をした(食べた?!)」かの冷蔵庫ログ監査機能があったら便利だな、なんてIoT時代の到来が待ち遠しい毎日です。

さて、今回は不正アクセスに対する監査方法として、Windowsのイベントビューアに記録される許可のログと認証のログについて学習しました。イベントビューアを使用してログ監査を行おうとする際、Windows Serverの既定設定では記録されないので、事前にグループポリシーの設定が必要です。また、イベントビューアから認証ログを参照する場合、システム、あるいはコンピューターによるログオンなのか、またはユーザーによるログオンなのかをアカウント名から判断する必要があり、簡単には把握できません。

そこで、ManageEngineが提供するActive Directoryログ管理ソフト「ADAudit Plus」をご紹介します。ADAudit Plusでは、多くの企業で導入されているActive Directoryを通じて「いつ」「だれが」「何をしたのか」というファイルアクセスを可視化することができ、専門知識をもたない人でもログ監査が可能となります。

例えば、ADAudit Plus のユーザーログオンからは、「いつ」「だれが」「どこから」ログオンを行ったのか、ログオン失敗の場合は「どの理由で失敗したのか」が確認できます。ユーザー別、サーバー別のレポート表示やフィルター機能も搭載しているので、特定のファイルサーバーに対する認証ログを、簡単に抽出することが可能です。また、しきい値をベースとしたアラートを設定することで、外部から複数の不審なログオン失敗イベントが発生した場合にいち早く検知し、次に必要なアクションにつなげられます。

ManageEngineのファイルサーバー管理ソリューション紹介ページはこちら

ADAudit Plusとは?

Active Directoryログの可視化、およびアラート通知などを行う監査支援ツールです。

Windowsドメイン上で管理されている、ドメインコントローラー/ファイルサーバー/メンバーサーバー/PCなどのITリソース、およびユーザー/グループ/ポリシーなどのオブジェクト情報から、簡単に監査レポートを作成します。また、サーバー内のフォルダー/ファイルに対するアクセス/作成/削除/権限の変更等を、ツール画面上のレポートにて、わかりやすく可視化することが可能です。

ADManager Plusもおススメ!

WebベースのGUIでActive Directoryのユーザー、コンピューター、ファイルサーバーを管理し、自動化、ワークフローなどを容易に実行できるActive Directory運用管理ソフトです。誰にでも操作しやすい画面で、適切な権限割り当て、更新作業ができます。Active Directoryにまつわる定型業務を効率化する豊富な機能で、管理者の運用負荷を軽減します。

これら製品について詳しく知りたい、一度使ってみたいという方は、ぜひ以下のURLにアクセスしてくださいね。

ADAudit Plusの製品ページはこちら

ADAudit Plusの概要資料ダウンロードページはこちら

ADAudit Plusの無料版ダウンロードページはこちら

ADManager Plusの製品ページはこちら

ADManager Plusの概要資料ダウンロードページはこちら

ADManager Plusの無料版ダウンロードページはこちら

ADManager Plusのファイルサーバーアクセス権管理ページはこちら

▼▼ 別シリーズのブログ記事もチェック! ▼▼

Microsoft MVPシリーズ第一弾:AzureADを利用する意味【AzureADの虎の巻】

Microsoft MVPシリーズ第二弾:Active Directoryの必要性【Active Directoryのハウツー読本】

Microsoft MVPシリーズ第三弾:Microsoft 365(旧称:Office365)とは【Microsoft 365の活用術】

Microsoft MVPシリーズ第五弾:人事システム管理とAD管理【Active Directoryと人事システム連携のコツ丸わかり】

>> 第4回 棚卸の重要性

<< 第6回 アクセス監視のレポート(最終回)

フィードバックフォーム

当サイトで検証してほしいこと、記事にしてほしい題材などありましたら、以下のフィードバックフォームよりお気軽にお知らせください。