Reading Time: 1 minutes

PCI DSS№╝ѕPayment Card Industry Data Security Standard№╝ЅсЂ»сђЂсѓ»сЃгсѓИсЃЃсЃѕсѓФсЃ╝сЃЅС╝џтЊАсЂ«сѓФсЃ╝сЃЅТЃЁта▒сѓётЈќт╝ЋТЃЁта▒сѓњт«ЅтЁесЂФт«ѕсѓІсЂЪсѓЂсЂФуГќт«џсЂЋсѓїсЂЪсђЂсѓ»сЃгсѓИсЃЃсЃѕсѓФсЃ╝сЃЅС║ІТЦГУђЁсЂісѓѕсЂ│сЂЮсЂ«тіауЏЪт║ЌтљЉсЂЉсЂ«тЏйжџЏсѓ╗сѓГсЃЦсЃфсЃєсѓБтЪ║Т║ќсЂДсЂЎсђѓ

PCI DSSсЂ»сђЂ2011т╣┤С╗ЦжЎЇсђЂТЌЦТюгтЏйтєЁсЂДсѓѓТ║ќТІасЂїТюгТа╝тїќсЂЌсЂдсЂёсЂЙсЂЎсђѓсЂЊсѓїсЂФтіасЂѕсђЂ2020т╣┤сЂ«ТЮ▒С║гсѓфсЃфсЃ│сЃћсЃЃсѓ»сѓњТјДсЂѕсЂЪуЈЙтюесЂДсЂ»сђЂсѓ╗сѓГсЃЦсЃфсЃєсѓБт╝итїќсѓњС┐Ѓжђ▓сЂЎсѓІуЏ«уџёсЂДухїТИѕућБТЦГуюЂсЂІсѓЅС╗ЦСИІсЂ«т«ЪУАїУеѕућ╗сЂїтЁгжќІсЂЋсѓїсђЂPCI DSSТ║ќТІасЂФтљЉсЂЉсЂЪтІЋсЂЇсЂїТЏ┤сЂФТ┤╗уЎ║тїќсЂЌсЂдсЂёсЂЙсЂЎсђѓ

PCI DSSсЂ«УдЂС╗Х8.3сЂДсЂ»сђЂтцќжЃесЃЇсЃЃсЃѕсЃ»сЃ╝сѓ»сЂІсѓЅсЃфсЃбсЃ╝сЃѕсѓбсѓ»сѓ╗сѓ╣сЂЎсѓІжџЏсЂ«сђїС║їУдЂу┤аУфЇУе╝сђЇсЂїУдЂТ▒ѓсЂЋсѓїсЂдсЂёсЂЙсЂЎсЂїсђЂ2016т╣┤4Тюѕ28ТЌЦсЂФуЎ║УАесЂЋсѓїсЂЪсЃљсЃ╝сѓИсЃДсЃ│3.2сЂДсЂ»сЂЊсѓїсЂїсђїтцџУдЂу┤аУфЇУе╝сђЇсЂетєЇт«џуЙЕсЂЋсѓїсЂЙсЂЌсЂЪсђѓ

тйЊУеўС║ІсЂДсЂ»сђЂсђїтцџУдЂу┤аУфЇУе╝сђЇсЂ«УфгТўјсЂФтіасЂѕсђЂТ║ќТІаУђЁсЂїтІўжЂЋсЂёсЂЌТўЊсЂёсЂеУеђсѓЈсѓїсЂдсЂёсѓІсђїтцџТ«хжџјУфЇУе╝сђЇсЂесЂ«жЂЋсЂёсѓњУДБУфгсЂЌсЂЙсЂЎсђѓ

сђљРђЮтцџУдЂу┤аРђЮУфЇУе╝сЂесЂ»№╝ЪсђЉ

жЄЇУдЂсѓисѓ╣сЃєсЃасЂИсЃГсѓ░сѓцсЃ│сЂЎсѓІжџЏсђЂТюгС║║сЂДсЂѓсѓІсЂІсЂЕсЂєсЂІсѓњУфЇУе╝сЂЎсѓІсЂЪсѓЂсЂ«С╗ЋухёсЂ┐сЂесЂЌсЂдсђЂсђїIDсђЇсЂесђїсЃЉсѓ╣сЃ»сЃ╝сЃЅсђЇсЂ«ухёсЂ┐тљѕсѓЈсЂЏсЂїУЅ»сЂЈСй┐сѓЈсѓїсЂЙсЂЎсђѓсЂЊсЂ«сЃЉсѓ╣сЃ»сЃ╝сЃЅсѓњуфЂуа┤сЂЎсѓІсЂЪсѓЂсЂФсђЂсѓхсѓцсЃљсЃ╝Тћ╗ТњЃУђЁтЂ┤сЂДсЂ»сђїсЃќсЃФсЃ╝сЃѕсЃЋсѓЕсЃ╝сѓ╣сѓбсѓ┐сЃЃсѓ»сђЇсѓёсђїУЙъТЏИТћ╗ТњЃсђЇсЂесЂёсЂБсЂЪТЅІТ│ЋсЂїжќІуЎ║сЂЋсѓїсЂдсЂЇсЂЙсЂЌсЂЪсђѓ

сЂЌсЂІсЂЌт«ЪжџЏсЂФсЂ»сЃЉсѓ╣сЃ»сЃ╝сЃЅС╗ЦтцќсЂФсѓѓУфЇУе╝сѓњУАїсЂєТќ╣т╝Ј№╝ѕУдЂу┤а№╝ЅсЂ»тцџТЋ░тГўтюесЂЌсЂЙсЂЎсђѓPCI DSSсЂ»сђЂтцџУдЂу┤аУфЇУе╝сЂ«Тќ╣т╝ЈсЂесЂЌсЂдсђЂС╗ЦСИІсЂ«3УдЂу┤асѓњт«џуЙЕсЂЌсЂдсЂёсЂЙсЂЎсђѓ

№╝ѕ1№╝Ѕ УеўТєХТЃЁта▒№╝ѕSYK№╝џSomething You know№╝Ѕ

сђїсЃЉсѓ╣сЃ»сЃ╝сЃЅсђЇсЂ»сЂЊсЂ«сђїУеўТєХТЃЁта▒сђЇсЂесЂЌсЂдтѕєжАъсЂЋсѓїсЂЙсЂЎсђѓсЂЊсЂ«С╗ќсЂФсѓѓТџЌУе╝уЋфтЈисЂфсЂЕсђЂсЃдсЃ╝сѓХсЃ╝сЂїжаГсЂДУеўТєХсЂЌсЂдсЂёсѓІТЃЁта▒сѓњТїЄсЂЌсЂЙсЂЎсђѓУеўТєХсѓњт┐ўсѓїсѓІтЈ»УЃйТђДсЂїсЂѓсѓІС╗ќсђЂС╗ќС║║сЂФуЪЦсѓЅсѓїсѓІсЂеТѓфућесЂЋсѓїсѓІсЃфсѓ╣сѓ»сЂїсЂѓсѓісЂЙсЂЎсђѓ

№╝ѕ2№╝Ѕ ТЅђТїЂТЃЁта▒№╝ѕSYH№╝џSomething You Have№╝Ѕ

ICсѓФсЃ╝сЃЅсѓёсЃѕсЃ╝сѓ»сЃ│сЃЄсЃљсѓцсѓ╣сЂфсЂЕсђЂсЃдсЃ╝сѓХсЃ╝сЂїТЅђТїЂсЂЌсЂдсЂёсѓІсѓѓсЂ«сѓњТїЄсЂЌсЂЙсЂЎсђѓу┤Џтц▒сЃ╗уЏЌжЏБуГЅсЂ«сЃфсѓ╣сѓ»сЂїсЂѓсѓісЂЙсЂЎсђѓ

№╝ѕ3№╝Ѕ ућЪСйЊТЃЁта▒№╝ѕSYA№╝џSomething You Are№╝Ѕ

ТїЄу┤ІсђЂтБ░у┤ІсђЂУЎ╣тйЕсЂфсЂЕсђЂсЃљсѓцсѓфсЃАсЃѕсЃфсѓ»сѓ╣сѓњТїЄсЂЌсЂЙсЂЎсђѓУеўТєХсЂесЂЌсЂдт┐ўсѓїсЂЪсѓіТЅђТїЂуЅЕсЂесЂЌсЂду┤Џтц▒сЂЌсЂЪсѓісЂЎсѓІсЃфсѓ╣сѓ»сЂ»сЂѓсѓісЂЙсЂЏсѓЊсђѓ

PCI DSSсЂ«сђїтцџУдЂу┤аУфЇУе╝сђЇУдЂС╗ХсѓњТ║ђсЂЪсЂЎсЂФсЂ»сђЂСИіУеў3уе«жАъсЂ«сЂєсЂА2сЂцС╗ЦСИісѓњСй┐ућесЂЎсѓІсЂЊсЂесЂїт┐ЁУдЂсЂДсЂЎсђѓсЂЊсЂ«ТЎѓсђЂСЙІсЂѕсЂ░сђїсЃЉсѓ╣сЃ»сЃ╝сЃЅ№╝ѕУеўТєХТЃЁта▒№╝ЅсђЇсЂесђїТџЌУе╝уЋфтЈи№╝ѕУеўТєХТЃЁта▒№╝ЅсђЇсѓњСй┐ућесЂЎсѓІсЂфсЂЕсђЂсѓњтљїсЂўуе«жАъсЂ«сѓѓсЂ«сѓњ2тЏъСй┐сЂБсЂдсѓѓСИЇжЂЕтљѕсЂесЂфсѓісЂЙсЂЎсђѓ

сђїсЃЉсѓ╣сЃ»сЃ╝сЃЅ№╝ѕУеўТєХТЃЁта▒№╝ЅсђЇсЂесђїТїЄу┤І№╝ѕућЪСйЊТЃЁта▒№╝ЅсђЇсЂ«ухёсЂ┐тљѕсѓЈсЂЏсЂ«сѓѕсЂєсЂФсђЂуЋ░сЂфсѓІуе«жАъсЂ«ТЃЁта▒сѓњ2сЂцС╗ЦСИіТјАућесЂЌсЂфсЂЉсѓїсЂ░сђЂтцџУдЂу┤аУфЇУе╝сЂесЂ»УфЇсѓЂсѓЅсѓїсЂЙсЂЏсѓЊсђѓ

сђљтцџУдЂу┤аУфЇУе╝сЂетцџТ«хжџјУфЇУе╝сЂ«жЂЋсЂёсђЉ

тцџУдЂу┤аУфЇУе╝сЂФсЂцсЂёсЂдсЂ»сђЂ2017т╣┤2ТюѕсЂФсђЂС╗ЦСИІсЂ«ТќЄТЏИсЂДсѓѕсѓіУЕ│у┤░сЂфУДБжЄѕсЂїуц║сЂЋсѓїсЂЙсЂЌсЂЪсђѓ

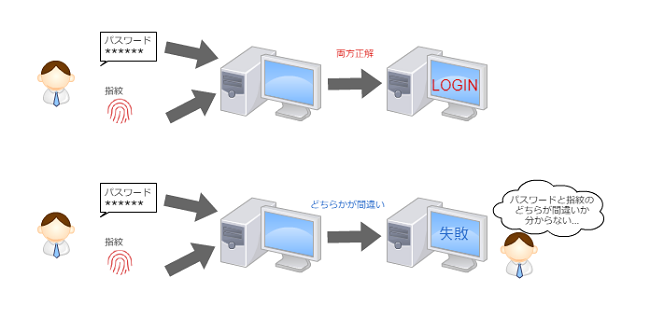

сЂЊсЂ«СИГсЂДсђЂтцџУдЂу┤аУфЇУе╝сѓњТ║ђсЂЪсЂЎсЂЪсѓЂсЂ«УдЂС╗ХсЂесЂЌсЂдсђїсЂЎсЂ╣сЂдсЂ«УфЇУе╝УдЂу┤асѓњтљїТЎѓсЂФТцюУе╝сЂЌсЂЪСИісЂДУфЇУе╝сѓњжђџсЂЎт┐ЁУдЂТђДсђЇсЂїуц║сЂЋсѓїсЂдсЂёсЂЙсЂЎсђѓ

Multi-step vs. Multi-Factor

PCI DSS requires that all factors in multi-factor authentication be verified prior to the authentication mechanism granting the requested access. Moreover, no prior knowledge of the success or failure of any factor should be provided to the individual until all factors have been presented. №╝ѕ5жаЂ№╝Ѕ

сЂЊсЂ«та┤тљѕсђЂСЙІсЂѕсЂ░сђїсЃЉсѓ╣сЃ»сЃ╝сЃЅсђЇсЂесђїТїЄу┤ІсђЇсѓњСй┐сЂБсЂдтцџУдЂу┤аУфЇУе╝сЂ«УдЂС╗ХсѓњТ║ђсЂЪсЂЎта┤тљѕсЂДсЂѓсѓїсЂ░

сЃ╗сЃЉсѓ╣сЃ»сЃ╝сЃЅсЂ«тЁЦтіЏ

сЃ╗ТїЄу┤ІсЂ«ТЈљуц║

сЂесЂёсЂєСИАТќ╣сЂ«УдЂу┤асЂїтљїТЎѓсЂФтЁЦтіЏсЂЋсѓїсЂфсЂЉсѓїсЂ░сђЂсЃГсѓ░сѓцсЃ│сђїТѕљтіЪ/тц▒ТЋЌсђЇсЂ«тѕцт«џсѓњТЋЎсЂѕсЂдсѓѓсѓЅсЂѕсЂфсЂёС╗ЋухёсЂ┐сЂФсЂЎсѓІт┐ЁУдЂсЂїтЄ║сЂдсЂЇсЂЙсЂЎсђѓ

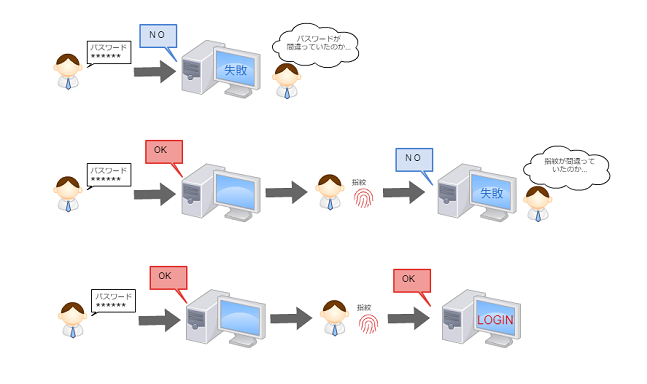

Т│еТёЈсЂЎсЂ╣сЂЇсЂфсЂ«сЂ»сђЂтцџУдЂу┤аУфЇУе╝сЂ«УдЂС╗ХсЂесЂЌсЂдсђЂсђї2сЂцС╗ЦСИісЂ«УдЂу┤асѓњтѕЕућесЂЌсЂдУфЇУе╝сѓњжђџсЂЎС╗ЋухёсЂ┐сЂЋсЂѕТјАућесЂЎсѓїсЂ░УЅ»сЂёсђЇсЂесЂёсЂєУфЇУГўсѓњТїЂсЂБсЂдсЂЌсЂЙсЂБсЂЪта┤тљѕсЂДсЂЎсђѓ

СЙІсЂѕсЂ░сђЂсђїсЃЉсѓ╣сЃ»сЃ╝сЃЅсѓњтЁЦтіЏсЂЌсђЂOKсЂасЂБсЂЪТЎѓсЂФтѕЮсѓЂсЂдТїЄу┤ІсѓњТЈљуц║сЂЎсѓІсђЇсЂесЂёсЂєС╗ЋТДўсЂ«УфЇУе╝сѓисѓ╣сЃєсЃасѓњТДІу»ЅсЂЌсЂЪсЂесЂЌсЂЙсЂЎсђѓсЂЊсЂ«та┤тљѕсђЂсЂ▓сЂесЂцсЂ▓сЂесЂцсЂ«УфЇУе╝сѓњсѓ»сЃфсѓбсЂЎсѓІжЂјуеІсЂДтђІсђЁсЂ«УдЂу┤асЂїсђїТГБсЂЌсЂёсЂ«сЂІ/жќЊжЂЋсЂБсЂдсЂёсѓІсЂ«сЂІсђЇсЂїТўјуб║сЂесЂфсЂБсЂдсЂЌсЂЙсЂёсЂЙсЂЎсђѓ

сЂЊсЂ«сѓѕсЂєсЂФсђЂсђїсЃЉсѓ╣сЃ»сЃ╝сЃЅсђЇсЂїOKсЂфсѓЅсђїТїЄу┤ІсђЇсЂИРђдсЂеТ«хжџјуџёсЂФТћ╗уЋЦсЂЌсЂдсЂёсЂЉсѓІТќ╣т╝ЈсЂ»сђїтцџТ«хжџјУфЇУе╝сђЇсЂетѕцт«џсЂЋсѓїсђЂУДБжЄѕСИісЂ»сђїтцџУдЂу┤аУфЇУе╝сђЇсЂ«УдЂС╗ХсѓњТ║ђсЂЪсЂЌсЂдсЂёсѓІсЂЊсЂесЂФсЂфсѓЅсЂфсЂёсѓѕсЂєсЂДсЂЎсђѓ

СИіУеўтєЁт«╣сЂ»сђЂPCI DSSУдЂС╗Х8.3сЂИТ║ќТІасЂЎсѓІсЂЪсѓЂсЂ«УљйсЂесЂЌуЕ┤сЂесЂфсѓісЂІсЂГсЂЙсЂЏсѓЊсЂ«сЂДсђЂсЂћуЋЎТёЈсЂЋсѓїсѓІсЂеУЅ»сЂёсЂІсѓѓсЂЌсѓїсЂЙсЂЏсѓЊсђѓ

сђљтцџУдЂу┤аУфЇУе╝сЂИсЂ«т»Йт┐юТЕЪтЎесђЉ

ТюђтЙїсЂФсђЂСИіУеўсЂ«УдЂС╗ХсѓњТ║ђсЂЪсЂЎУБйтЊЂТЃЁта▒сѓњсЂћу┤╣С╗ІсЂЌсЂЙсЂЎсђѓ

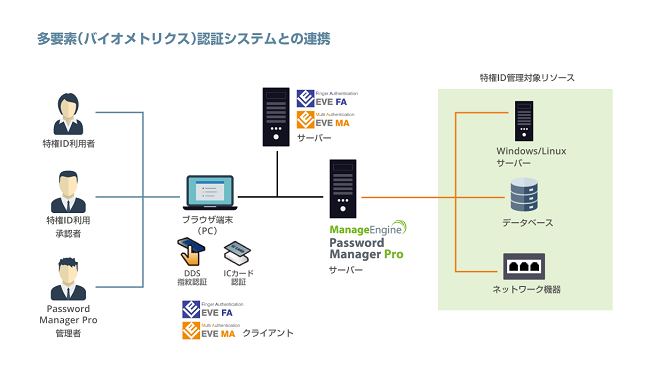

DDSуцЙсЂїТЈљСЙЏсЂЎсѓІсђЂух▒тљѕУфЇУе╝сѓисѓ╣сЃєсЃаEVE MAсЂісѓѕсЂ│EVE FAсѓњтѕЕућесЂЎсѓІсЂЊсЂесЂДсђЂТїЄу┤ІУфЇУе╝сѓёICсѓФсЃ╝сЃЅсЂфсЂЕсѓњућесЂёсЂЪсЃљсѓцсѓфсЃАсЃѕсЃфсѓ»сѓ╣УфЇУе╝сѓњтљФсѓђсђЂтцџУдЂу┤аУфЇУе╝сѓњт«ЪуЈЙсЂДсЂЇсЂЙсЂЎсђѓ

тйЊEVEсѓисЃфсЃ╝сѓ║сЂ»ManageEngineсЂїТЈљСЙЏсЂЎсѓІуЅ╣ТеЕIDу«АуљєсѓйсЃЋсЃѕсђїPassword Manager ProсђЇсЂесЂ«жђБТљ║ТцюУе╝сЂїт«їС║єсЂЌсЂдсЂісѓісЂЙсЂЎсђѓ

УЕ│у┤░сЂ»сђЂСИІУеўсЂ«сЃџсЃ╝сѓИсѓњсЂћУдДсЂЈсЂасЂЋсЂёсђѓ

сЃ╗сђїPassword Manager ProсђЇтцџУдЂу┤аУфЇУе╝сѓисѓ╣сЃєсЃасЂесЂ«жђБТљ║

сЂфсЂісђЂManageEngineсЂДсЂ»сђЂPassword Manager ProсЂ«С╗ќсЂФсѓѓсђЂPCI DSSсЂ«УдЂС╗ХТ║ќТІасЂФТ┤╗ућесЂДсЂЇсѓІУБйтЊЂсѓњ7уе«жАът▒ЋжќІсЂЌсЂдсЂісѓісЂЙсЂЎсђѓ

С╗ЦСИІсЂ«сЃџсЃ╝сѓИсЂДсЂ»сђЂPCI DSSсЂ«тЁеУдЂС╗ХсЂесђЂсЂЮсѓїсѓЅсЂФт»Йт┐юсЂЎсѓІУБйтЊЂТЕЪУЃйсѓњсЂЙсЂесѓЂсЂЪт»Йт┐юУАесѓѓтЁгжќІСИГсЂДсЂЎсЂ«сЂДсђЂсЂюсЂ▓сЂћтЈѓуЁДсЂЈсЂасЂЋсЂёсђѓ

сЃ╗ManageEngineсЂ«PCI DSSт»Йт┐юсѓйсЃфсЃЦсЃ╝сѓисЃДсЃ│

№╝южќбжђБТЃЁта▒№╝ъ

сЃ╗Password Manager ProсѓхсѓцсЃѕ

№╝юуЅ╣ТеЕIDу«АуљєсЂ«уёАТќЎсѓ╗сЃЪсЃісЃ╝№╝ъ

№╝юсЂЮсЂ«С╗ќсѓ╗сѓГсЃЦсЃфсЃєсѓБсѓйсЃфсЃЦсЃ╝сѓисЃДсЃ│№╝ъ

сЃ╗Active DirectoryсЂ«сѓ╗сѓГсЃЦсЃфсЃєсѓБт»ЙуГќсѓйсЃфсЃЦсЃ╝сѓисЃДсЃ│

сЃ╗SIEMРђЮС╗ЦтцќРђЮсЂ«жЂИТіъУѓб№╝ЂсЃГсѓ░сЂ«сђїжЋиТюЪС┐Юу«АсђЇсЂесђїтЈ»УдќтїќсђЇсѓњсЃфсЃ╝сѓ║сЃісЃќсЃФсЂФ

сЃЋсѓБсЃ╝сЃЅсЃљсЃЃсѓ»сЃЋсѓЕсЃ╝сЃа

тйЊсѓхсѓцсЃѕсЂДТцюУе╝сЂЌсЂдсЂ╗сЂЌсЂёсЂЊсЂесђЂУеўС║ІсЂФсЂЌсЂдсЂ╗сЂЌсЂёжАїТЮљсЂфсЂЕсЂѓсѓісЂЙсЂЌсЂЪсѓЅсђЂС╗ЦСИІсЂ«сЃЋсѓБсЃ╝сЃЅсЃљсЃЃсѓ»сЃЋсѓЕсЃ╝сЃасѓѕсѓісЂіТ░ЌУ╗йсЂФсЂіуЪЦсѓЅсЂЏсЂЈсЂасЂЋсЂёсђѓ