Reading Time: 1 minutes

今日も一日がんばるぞ!PCを立ち上げ、軽やかなタッチでパスワードを入力!

・・・・

・・・

・・

・

ログインがなんか遅い!!!

そんな出鼻を挫かれる経験が、みなさまにもあるのではないでしょうか?

ITに携わる方々はきっと、ネットワークが遅いのか?ログイン認証サーバーに問題が?クライアントだろうか?

そう思考を巡らせつつも、ログインが終わり日常に戻って行くことだと思います。

今回はそんなログイン認証時にどのようなパケットが流れているか、

弊社の帯域監視ソフト、NetFlow Analyzerで可視化してみたいと思います。

ざっくりとしていますが、PCログイン時だけでもそれなりの通信を行っているようです。

深入りはしませんのでざっくりと流してください。

1.

DHCPプロトコルで自身が使用するIPアドレスを取得。2.

DNSサーバーにドメインコントローラーのへの通信経路を問い合わせ。3.

DNSサーバーからはドメインコントローラーのリストが返されるので、

その中からLDAPクエリで最短距離にあるコントローラーを確認します。(LDAPプロトコル)4.

SMBプロトコルで、ドメインコントローラーとクライアントで安全な接続を確立。5.

Kerberosプロトコルで、ユーザー認証。6

SMBプロトコルでDFS照会7.

MSRPCプロトコルでActive Directory 内のオブジェクトの名前変換8.

LDAPプロトコルでグループポリシーのロード9.

NTPプロトコルで時間の同期10.

プロセスの完了

SMBプロトコルでドメインコントローラーとの接続を切断します。

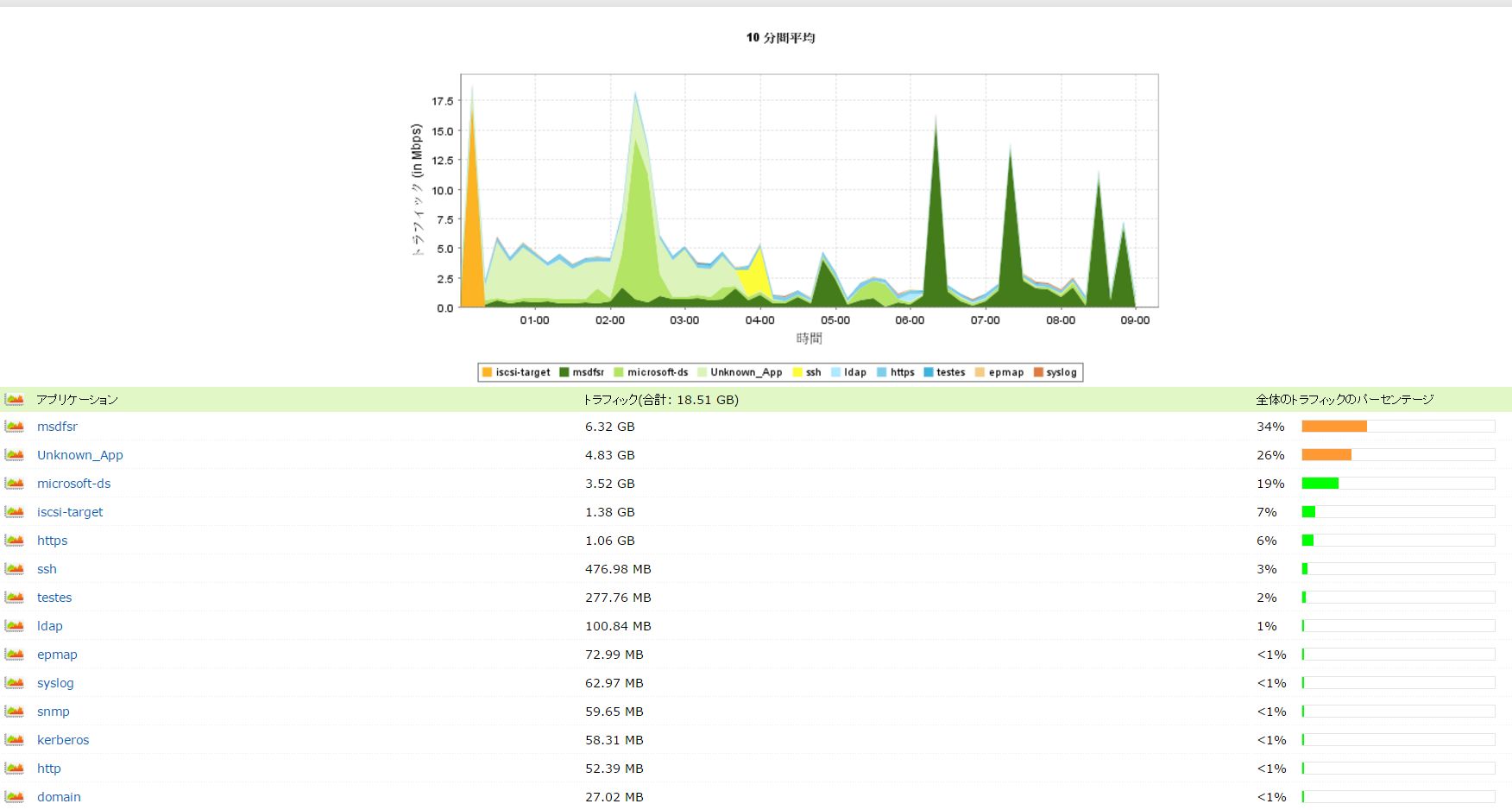

NetFlowAnalyzerにはIPグループという設定があり、

特定のIPアドレスや、アプリケーションを使用した通信のみをグラフ化することができます。

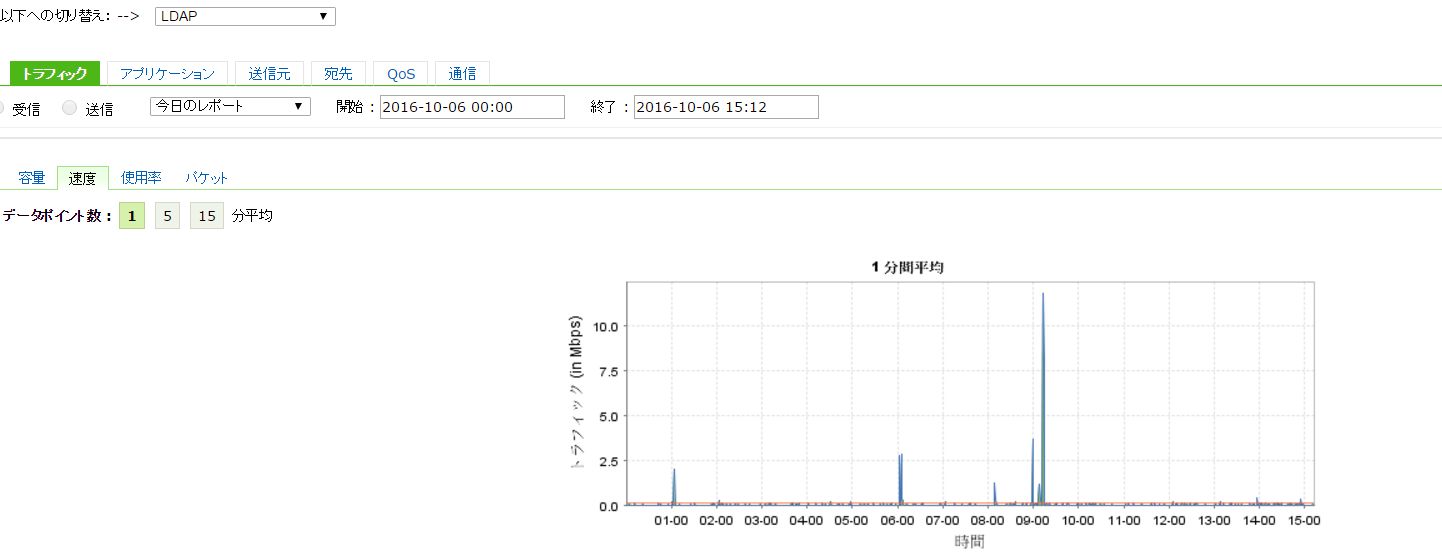

IPグループにLDAPを登録して、

LDAPプロトコルを使用した通信が弊社内でどれだけ行われているか確認します。

朝9時ごろに通信量が10.0Mbpsまで増えていることが分かります。どのような通信が行われているか[通信]タブをクリックして確認します。(実環境のためIPアドレスはぼかしています)

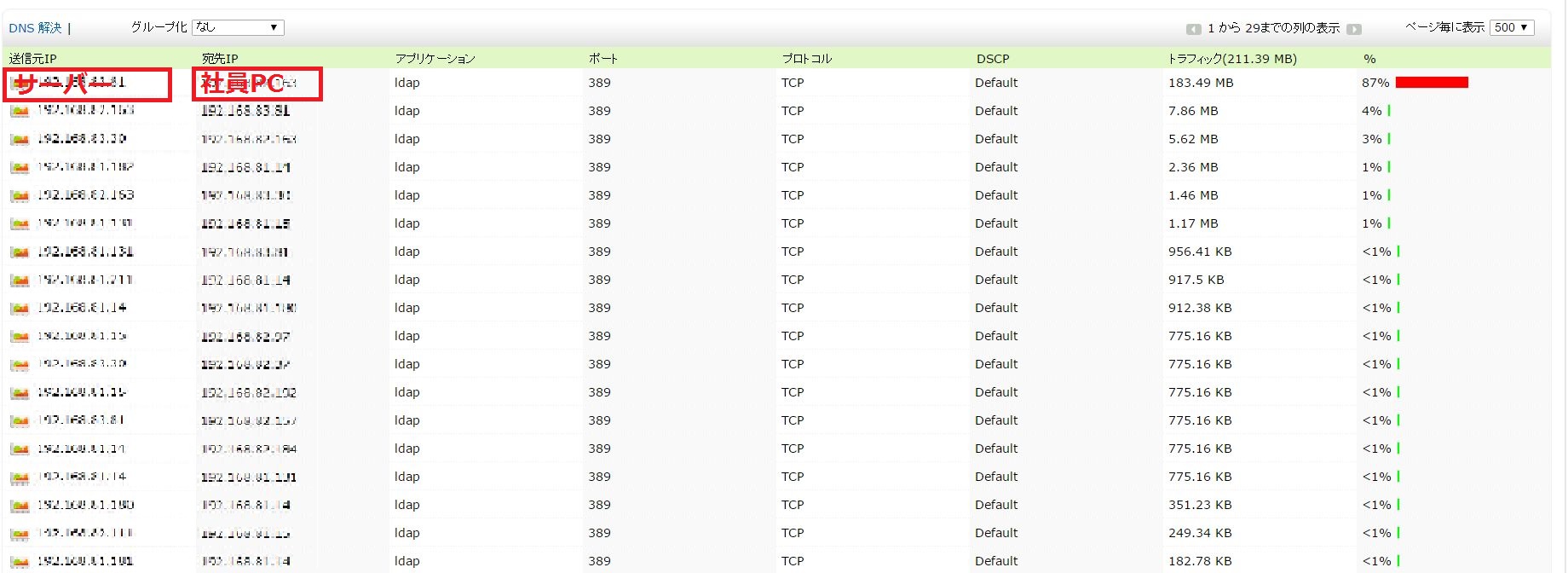

確認すると、ドメインコントローラー以外のサーバーセグメントのIPから、社員PCへの通信がLDAPを使用した通信の90%を占めていました。

NetFlowAnalyzerのGUIから逆引きが出来ますので、通信相手を知るためにドメイン名を表示すると、win2012r2-dc.manageengine.yokohama というサーバーと 、とある社員PC間での通信でした。

名前から察するに、DCは弊社製品のデスクトップセントラルというクライアント管理ツールで使用しているサーバ―だと想像できます。しかし、特定の社員のPCにだけなぜこれだけの通信が送付されていたのでしょうか。

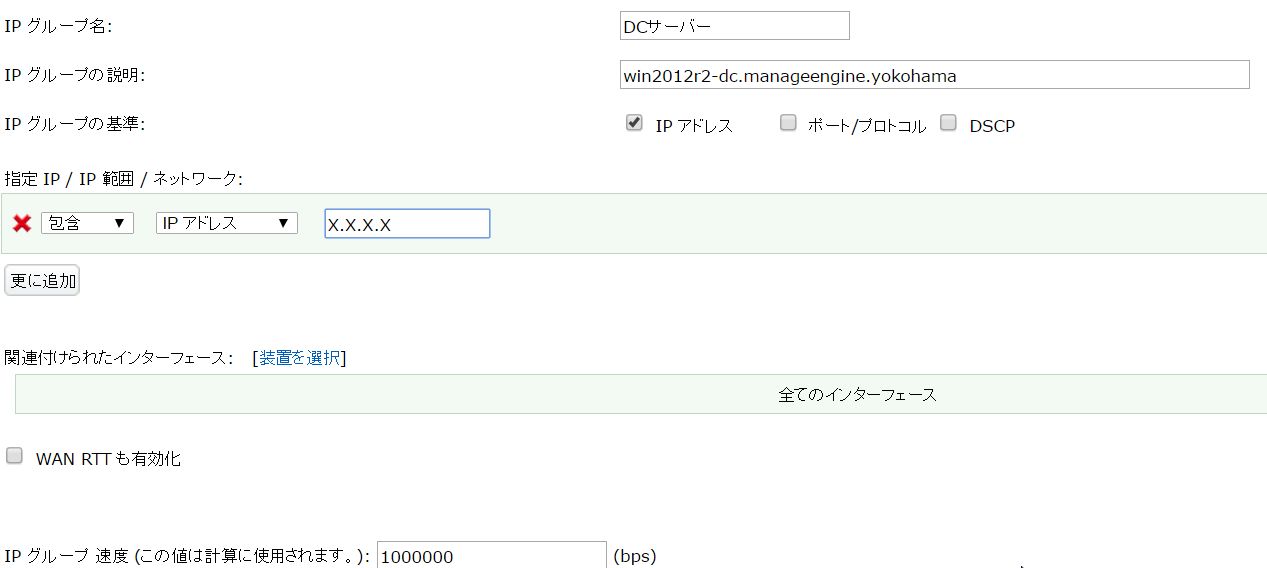

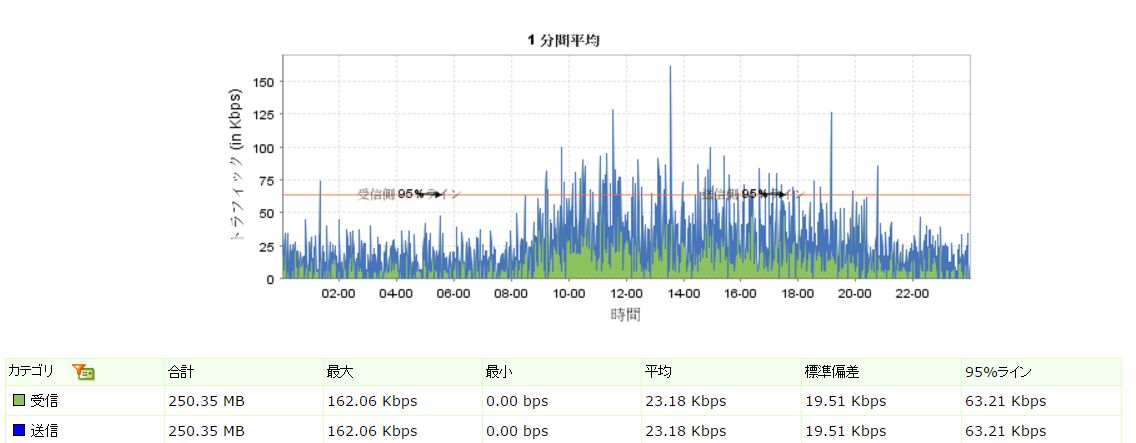

経過観察として、win2012r2-dc.manageengine.yokohamaのIPグループを作成して、

通信を監視することにしました。今後は、上記サーバーが誰に、どれだけ、どのような通信をしていたか、いつでも確認できるようになります。

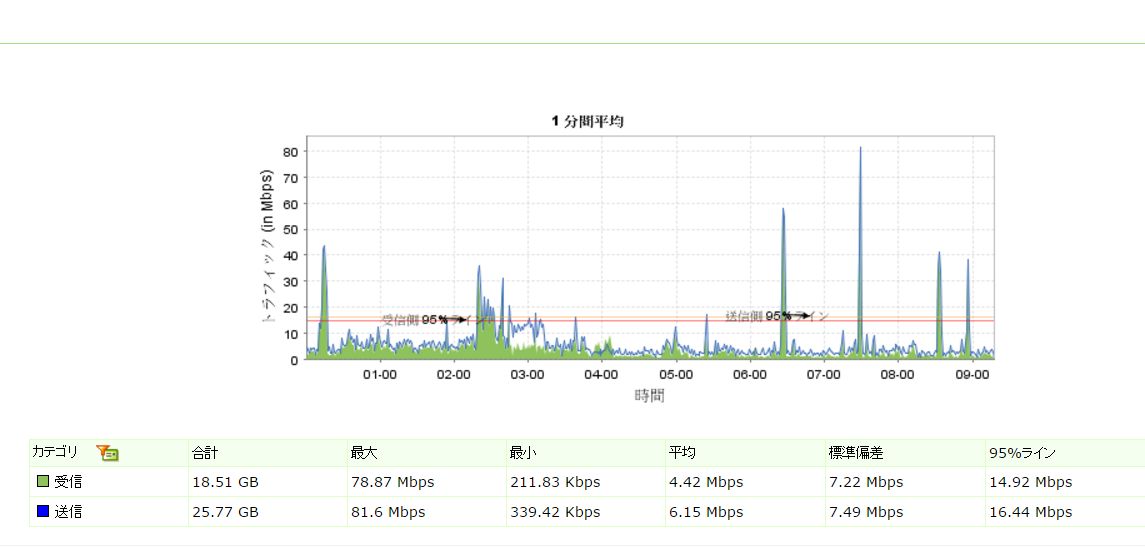

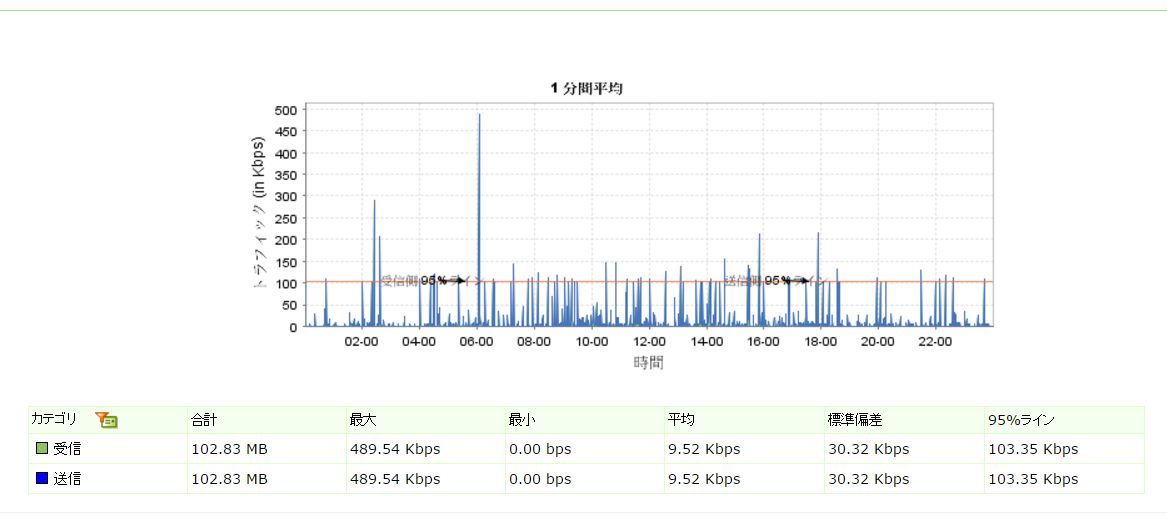

次に、ドメインコントローラーのIPアドレスを登録してグラフを生成してみました。ドメインコントローラーが送受信している通信の速度や、アプリケーション、送信元IP、宛先IPを可視化できます。

LDAP,kerberos,domain(DNS)の通信などが行わえていることが分かります。アプリケーションの名前をクリックすることで、[通信]タブに遷移して送信元IP、宛先IPを確認することができます。

その他にもkerberosのIPグループ、domain(DNS)のIPグルーなどを作成しています。

今回、ネットワークにはログインを遅くしている原因はなかったようですが、ネットワークを可視化することで、想定外の通信が行われていることを確認できるはずです。その中から、ログインが遅い状態を解決するヒントが見えてくるかもしれません。

サーバーの様子が気になる方は、サーバー・ネットワーク統合監視のOpManagerをチェックしてみてください。

ネットワークの可視化に使用したNetFlowAnalyzerは、以下のリンクから30日間無料で使用できる評価版をダウンロードできますので、是非お試しください!

[評価版ダウンロード(技術サポート付)|NetFlow Analyzer]

フィードバックフォーム

当サイトで検証してほしいこと、記事にしてほしい題材などありましたら、以下のフィードバックフォームよりお気軽にお知らせください。