Reading Time: 1 minutes

гБУгВУгБЂгБ°гБѓгАБManageEngineгВ≥гГ≥гГЖгГ≥гГДжЛЕељУгБЃеЬТйГ®гБІгБЩгАВ 2022еєі12жЬИгБЃMicrosoftгВїгВ≠гГ•гГ™гГЖгВ£жЫіжЦ∞гГЧгГ≠гВ∞гГ©гГ†гБЃж¶Ви¶БгВТиІ£и™ђгБЧгБЊгБЩгАВ

гБ§гБДгБЂ2022еєігВВжЬАеЊМгБЃжЬИгБ®гБ™гБ£гБЯдїКжЬИгАБMicrosoftз§ЊгБѓ49дїґгБЃиДЖеЉ±жАІгБЃдњЃж≠£гВТи°МгБДгБЊгБЧгБЯгАВ

дїКжЬИдњЃж≠£гБХгВМгБЯгВЉгГ≠гГЗгВ§иДЖеЉ±жАІгБѓ2дїґгБВгВКгАБгБЭгБЃдЄ°жЦєгБ®гВВй†їзєБгБЂжВ™зФ®гБХгВМгБ¶гБДгВЛгБ®гБЃе†±еСКгБМгБВгВКгБЊгБЩгАВеєіжЬЂгБЊгБІж∞ЧгВТжКЬгБЛгБЪгАБеПѓиГљгБ™йЩРгВКињЕйАЯгБЂгГСгГГгГБйБ©зФ®гВТи°МгБДгБЊгБЧгВЗгБЖгАВ

жЬИдЊЛгБЃгВїгВ≠гГ•гГ™гГЖгВ£жЫіжЦ∞гГЧгГ≠гВ∞гГ©гГ†гБ®гБѓпЉЯ

жЬИдЊЛгБЃгВїгВ≠гГ•гГ™гГЖгВ£жЫіжЦ∞гГЧгГ≠гВ∞гГ©гГ†гБ®гБѓгАБMicrosoftз§ЊгБМжѓОжЬИзђђ2зБЂжЫЬпЉИжЧ•жЬђжЩВйЦУгБІж∞іжЫЬжЧ•гБЃе†іеРИгВВгБВгВКгБЊгБЩпЉЙгБЂеЕђйЦЛгБЩгВЛгАБOSгВДгБЭгБЃдїЦгБЃйЦҐйА£гВҐгГЧгГ™гВ±гГЉгВЈгГІгГ≥гБЃгВїгВ≠гГ•гГ™гГЖгВ£гВҐгГГгГЧгГЗгГЉгГИгВДгБЭгБЃдїЦгВҐгГГгГЧгГЗгГЉгГИгБЃгБУгБ®гВТжМЗгБЧгБЊгБЩгАВгБУгБЃйЕНдњ°гБЃгБУгБ®гВТгАМгГСгГГгГБгГБгГ•гГЉгВЇгГЗгГЉгАНгБ™гБ©гБ®еСЉгБґгБУгБ®гВВгБВгВКгБЊгБЩгАВ

гГРгВ∞гВДиДЖеЉ±жАІгГїгВЉгГ≠гГЗгВ§иДЖеЉ±жАІгВТдњЃж≠£гБЩгВЛгБЯгВБгБЃйЗНи¶БгБ™гВїгВ≠гГ•гГ™гГЖгВ£гВҐгГГгГЧгГЗгГЉгГИгБМгБУгБЃжЧ•гБЂе§ЪгБПгГ™гГ™гГЉгВєгБХгВМгБЊгБЩгАВ гБ™гБКгАБзЈКжА•жАІгБМйЂШгБПй†їзєБгБЂжВ™зФ®гБХгВМгВЛиДЖеЉ±жАІгБМзЩЇи¶ЛгБХгВМгБЯе†іеРИгБѓгАБгГСгГГгГБгГБгГ•гГЉгВЇгГЗгГЉдї•е§ЦгБЃжЧ•гБЂгГСгГГгГБгБМгГ™гГ™гГЉгВєгБХгВМгВЛгБУгБ®гВВгБВгВКгБЊгБЩгАВ

2022еєі12жЬИеЇ¶гБЃMicrosoftгВїгВ≠гГ•гГ™гГЖгВ£жЫіжЦ∞гГЧгГ≠гВ∞гГ©гГ†гБЃж¶Ви¶Б

дїКжЬИгАБMicrosoftз§ЊгБѓ49дїґгБЃиДЖеЉ±жАІгБЂеѓЊгБЩгВЛдњЃж≠£гВТи°МгБДгБЊгБЧгБЯгАВ

дїКжЬИдњЃж≠£гБХгВМгБЯиДЖеЉ±жАІгБЂгБѓгАБEdgeгВДOfficeгБ™гБ©гВ®гГ≥гГЙгГ¶гГЉгВґгГЉгБМзЙєгБЂй†їзєБгБЂдљњзФ®гБЩгВЛеПѓиГљжАІгБМйЂШгБДгВ≥гГ≥гГЭгГЉгГНгГ≥гГИгБМеРЂгБЊгВМгВЛгБїгБЛгАБ.NET FrameworkгВДPowershellгГїгВњгГЉгГЯгГКгГЂгБ™гБ©дљњзФ®й†їеЇ¶гБМйЂШгБДгБ®иАГгБИгВЙгВМгВЛеЯЇеєєгГЧгГ≠гВ∞гГ©гГ†гВВеРЂгБЊгВМгБЊгБЩгАВ

- .NET Framework

- Azure

- Client Server Run-time Subsystem (CSRSS)

- Microsoft Bluetooth гГЙгГ©гВ§гГРгГЉ

- Microsoft Dynamics

- Microsoft Edge (Chromium гГЩгГЉгВє)

- Microsoft Graphics гВ≥гГ≥гГЭгГЉгГНгГ≥гГИ

- Microsoft Office

- Microsoft Office OneNote

- Microsoft Office Outlook

- Microsoft Office SharePoint

- Microsoft Office Visio

- Microsoft Windows Codecs Library

- гГ≠гГЉгГЂ: Windows Hyper-V

- SysInternals

- Windows гБЃи®ЉжШОжЫЄ

- Windows гВҐгГЙгГђгВєеЄ≥

- Windows DirectX

- Windows гВ®гГ©гÊ冱еСК

- Windows Fax Compose Form

- Windows HTTP еН∞еИЈгГЧгГ≠гГРгВ§гГАгГЉ

- Windows гВЂгГЉгГНгГЂ

- Windows PowerShell

- Windows еН∞еИЈгВєгГЧгГЉгГ©гГЉ гВ≥гГ≥гГЭгГЉгГНгГ≥гГИ

- Windows Projected File System

- Windows Secure Socket гГИгГ≥гГНгГ™гГ≥гВ∞ гГЧгГ≠гГИгВ≥гГЂ (SSTP)

- Windows SmartScreen

- Linux зФ® Windows гВµгГЦгВЈгВєгГЖгГ†

- Windows гВњгГЉгГЯгГКгГЂ

2022еєі12жЬИгБЂдњЃж≠£гБХгВМгБЯгВЉгГ≠гГЗгВ§иДЖеЉ±жАІ

2022еєі12жЬИгБЃжЬИдЊЛгГСгГГгГБгБІгБѓгАБ2гБ§гБЃгВЉгГ≠гГЗгВ§иДЖеЉ±жАІгБЄгБЃгВҐгГГгГЧгГЗгГЉгГИгБМжПРдЊЫгБХгВМгБЊгБЧгБЯгАВ

| CVEзХ™еПЈ | ж¶Ви¶Б | еВЩиАГ |

|---|---|---|

| CVE-2022-44698 | Windows SmartScreenгБЃгВїгВ≠гГ•гГ™гГЖгВ£ж©ЯиГљгБЃгГРгВ§гГСгВєгБЃиДЖеЉ±жАІ | гГЮгВ§гВѓгГ≠гВљгГХгГИгБЂгВИгВЛгБ®гАБжВ™жДПгБВгВЛWebгВµгГЉгГРгГЉгБЂи™Ше∞ОгБЧгБЯгВКгАБгГ°гГЉгГЂз≠ЙгБІжВ™жДПгБВгВЛгВµгГЉгГРгГЉгБЂи™Ше∞ОгБЩгВЛURLгВТйАБгВКгБ§гБСгБЯгВКгБЩгВЛгБУгБ®гБМгАБгБУгБЃиДЖеЉ±жАІгБЄгБЃжФїжТГгБЃгГИгГ™гВђгГЉгБЂгБ™гВКгБЊгБЩгАВ дњ°й†ЉгБХгВМгБ¶гБДгВЛжЧҐзЯ•гБЃйАБдњ°еЕГдї•е§ЦгБЛгВЙгБЃгГ°гГЉгГЂгВДWebгВµгВ§гГИдЄКгБІгБЃгГХгВ°гВ§гГЂйЦЛе∞БгВДгВѓгГ™гГГгВѓгБЂгБѓеНБеИЖж≥®жДПгБЧгБЊгБЧгВЗгБЖгАВ |

| CVE-2022-44710 | DirectX гВ∞гГ©гГХгВ£гГГгВѓ гВЂгГЉгГНгГЂгБЃзЙєж®©гБЃжШЗж†ЉгБЃиДЖеЉ±жАІ | жФїжТГиАЕгБМгБУгБЃиДЖеЉ±жАІгВТжВ™зФ®гБЧгБЯе†іеРИгАБSYSTEMзЙєж®©гВТзН≤еЊЧгБЩгВЛеПѓиГљжАІгБМгБВгВЛгБ®гБХгВМгБ¶гБДгБЊгБЩгАВ |

жЈ±еИїеЇ¶гБМзЈКжА•гБЃиДЖеЉ±жАІгБ®гГСгГГгГБ

2022еєі12жЬИгБЂгГ™гГ™гГЉгВєгБХгВМгБЯжЈ±еИїеЇ¶гБМгАМзЈКжА•гАНгБЃиДЖеЉ±жАІгБЃж¶Ви¶БгБ®еѓЊењЬгБЩгВЛгГСгГГгГБгБѓдї•дЄЛгБЃ7зВєгБІгБЩгАВ

| CVEзХ™еПЈ | KBзХ™еПЈ | ељ±йЯњгВТеПЧгБСгВЛгВ≥гГ≥гГЭгГЉгГНгГ≥гГИ | ж¶Ви¶Б |

|---|---|---|---|

| CVE-2022-41076 | 5021233,5021234 5021235,5021237 5021243,5021249 5021255,5021285 5021288,5021289 5021291,5021293 5021294,5021296 5021303 |

PowerShell | гГ™гГҐгГЉгГИгБІгВ≥гГЉгГЙгБМеЃЯи°МгБХгВМгВЛиДЖеЉ±жАІ |

| CVE-2022-41089 | 5021095 | .NET Framework | гГ™гГҐгГЉгГИгБІгВ≥гГЉгГЙгБМеЃЯи°МгБХгВМгВЛиДЖеЉ±жАІ |

| CVE-2022-41127 | 4528706,5005293 5010202,5010910 5013420,5019239 5021668,5021669 5021670,5021671 5021672 |

Microsoft Dynamics NAV гБ® Microsoft Dynamics 365 Business Central (гВ™гГ≥гГЧгГђгГЯгВє) | гГ™гГҐгГЉгГИгБІгВ≥гГЉгГЙгБМеЃЯи°МгБХгВМгВЛиДЖеЉ±жАІ |

| CVE-2022-44670 | 5021233,5021234 5021235,5021237 5021243,5021249 5021255,5021285 5021288,5021289 5021291,5021293 5021294,5021296 5021303 |

Windows Secure Socket гГИгГ≥гГНгГ™гГ≥гВ∞ гГЧгГ≠гГИгВ≥гГЂ (SSTP) | гГ™гГҐгГЉгГИгБІгВ≥гГЉгГЙгБМеЃЯи°МгБХгВМгВЛиДЖеЉ±жАІ |

| CVE-2022-44676 | 5021233,5021234 5021235,5021237 5021243,5021249 5021255,5021285 5021288,5021289 5021291,5021293 5021294,5021296 5021303 |

Windows Secure Socket гГИгГ≥гГНгГ™гГ≥гВ∞ гГЧгГ≠гГИгВ≥гГЂ (SSTP) | гГ™гГҐгГЉгГИгБІгВ≥гГЉгГЙгБМеЃЯи°МгБХгВМгВЛиДЖеЉ±жАІ |

| CVE-2022-44690 | 5002311,5002317 5002319,5002321 5002327 |

Microsoft SharePoint Server | гГ™гГҐгГЉгГИгБІгВ≥гГЉгГЙгБМеЃЯи°МгБХгВМгВЛиДЖеЉ±жАІ |

| CVE-2022-44693 | 5002311,5002319 5002317,5002321 5002327 |

Microsoft SharePoint Server | гГ™гГҐгГЉгГИгБІгВ≥гГЉгГЙгБМеЃЯи°МгБХгВМгВЛиДЖеЉ±жАІ |

гВµгГЉгГЙгГСгГЉгГЖгВ£гБЃгВҐгГГгГЧгГЗгГЉгГИ

2022еєі11жЬИеЇ¶гБЃжЬИдЊЛгГСгГГгГБгБЃгГ™гГ™гГЉгВєеЊМгАБCitrixгГїFortinetгГїGoogleгГїCiscoгГїSAPгБ™гБ©гБЃдЄїи¶БITгГЩгГ≥гГАгГЉгБМи£љеУБгБЃгВїгВ≠гГ•гГ™гГЖгВ£гВҐгГГгГЧгГЗгГЉгГИгВТгГ™гГ™гГЉгВєгБЧгБ¶гБДгБЊгБЩгАВ

гВїгВ≠гГ•гГ™гГЖгВ£еРСдЄКгБ®зЂѓжЬЂзЃ°зРЖгВТеКєзОЗзЪДгБЂеЃЯзПЊгБЩгВЛгБЂгБѓпЉЯиІ£и™ђеЛХзФї

ељУгГЦгГ≠гВ∞гБІгБѓдїКеєігВВжѓОжЬИMicrosoftгБЃгВїгВ≠гГ•гГ™гГЖгВ£гВҐгГГгГЧгГЗгГЉгГИгВТдЄ≠ењГгБЂгВїгВ≠гГ•гГ™гГЖгВ£йЦҐйА£гБЃгГИгГФгГГгВѓгВТгБКдЉЭгБИгБЧгБ¶гБНгБЊгБЧгБЯгАВ

жѓОжЬИдњЃж≠£гБХгВМгВЛиДЖеЉ±жАІгБЃдЄ≠гБЂгБѓгАБгГ¶гГЉгВґгГЉгБМй†їзєБгБЂдљњзФ®гБЩгВЛеПѓиГљжАІгБМйЂШгБДгГЧгГ≠гВ∞гГ©гГ†гВТеѓЊи±°гБ®гБЧгБЯеН±йЩЇеЇ¶гБЃйЂШгБДгВВгБЃгБМеРЂгБЊгВМгВЛгВ±гГЉгВєгВВе§ЪгБПгБВгВКгБЊгБЧгБЯгАВжШ®дїКгБЂгБКгБСгВЛгВµгВ§гГРгГЉжФїжТГгБЃеҐЧеК†зКґж≥БгВВеК†еС≥гБЩгВЛгБ®гАБжГЕ冱гВЈгВєгГЖгГ†йГ®йЦАгБІеПЦгВКзµДгВАгБєгБНPCзЃ°зРЖж•≠еЛЩгБЃйЗНи¶БжАІгБМгБЊгБЩгБЊгБЩйЂШгБЊгБ£гБ¶гБДгБЊгБЩгАВ

гБЧгБЛгБЧгАБеРМжЩВгБЂгВ™гГХгВ£гВєгГНгГГгГИгГѓгГЉгВѓгБЃе§ЦгБІдљњзФ®гБХгВМгВЛзЂѓжЬЂгБМеҐЧгБИгБЯгБУгБ®гВДгАБPCдї•е§ЦгБЃгВєгГЮгГЉгГИгГХгВ©гГ≥гВДгВњгГЦгГђгГГгГИгБМж•≠еЛЩгБІдљњзФ®гБХгВМгВЛгВ±гГЉгВєгБМеҐЧеК†гБЧгБЯгБУгБ®гБЂгВИгВКгАБ

гАМWindowsгБ†гБСгБІгБѓгБ™гБПMacгГїLinuxгГїгВєгГЮгГЫгВВзЃ°зРЖгБЧгБ™гБСгВМгБ∞гБДгБСгБ™гБДгАН

гАМгГ©гГ≥гВµгГ†гВ¶гВІгВҐгВДжГЕ冱жЉПгБИгБДеѓЊз≠ЦгВТгВДгВКеИЗгВМгБ¶гБКгВЙгБЪдЄНеЃЙгБ™ж∞ЧжМБгБ°гБМгБВгВЛгАН

гАМгГЖгГђгГѓгГЉгВѓзЂѓжЬЂгГїгГПгВ§гГЦгГ™гГГгГЙгГѓгГЉгВѓзЂѓжЬЂгБЃзЃ°зРЖгБЂеѓЊењЬгБІгБНгБ¶гБДгБ™гБДгАН

гБ®гБКжВ©гБњгБЃжЦєгВВе§ЪгБДгБЃгБІгБѓгБ™гБДгБІгБЧгВЗгБЖгБЛгАВ

ManageEngineгБІгБѓгАБгВѓгГ©гВ¶гГЙгГДгГЉгГЂгВТжіїзФ®гБЧгБ¶гАБгГЖгГђгГѓгГЉгВѓжЩВдї£гБЂгБµгБХгВПгБЧгБДITи≥ЗзФ£зЃ°зРЖгВТеЃЯзПЊгБЩгВЛжЦєж≥ХгВТиІ£и™ђгБЧгБЯеЛХзФїгВТйЕНдњ°гБЧгБ¶гБДгБЊгБЩгАВ

гВїгВ≠гГ•гГ™гГЖгВ£еЉЈеМЦгБ®ITи≥ЗзФ£зЃ°зРЖгБЃеКєзОЗеМЦгБЃдЄ°жЦєгВТеЃЯзПЊгБЧгБЯгБДжЦєгАБгВ≥гВєгГИгГСгГХгВ©гГЉгГЮгГ≥гВєгБЃйЂШгБДITи≥ЗзФ£зЃ°зРЖгГДгГЉгГЂгГїгВ®гГ≥гГЙгГЭгВ§гГ≥гГИзЃ°зРЖгГДгГЉгГЂгБЃи©≥зі∞гВТзЯ•гВКгБЯгБДжЦєгБѓгАБгБЬгБ≤дї•дЄЛгБЃгГЬгВњгГ≥гБЛгВЙиІ£и™ђеЛХзФїгВТгБФи¶ІгБПгБ†гБХгБДгАВ

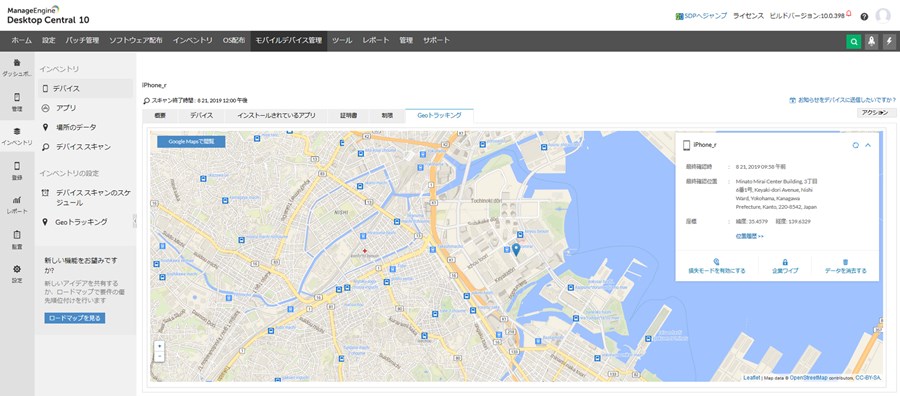

зµ±еРИгВ®гГ≥гГЙгГЭгВ§гГ≥гГИзЃ°зРЖгВТеЃЯзПЊгБЩгВЛгБ™гВЙDesktop Central

гАРDesktop Central ж¶Ви¶Би≥ЗжЦЩгБЃгГАгВ¶гГ≥гГ≠гГЉгГЙгБѓгБУгБ°гВЙгАС

гАРDesktop Central и©ХдЊ°зЙИгБЃгГАгВ¶гГ≥гГ≠гГЉгГЙгБѓгБУгБ°гВЙгАС

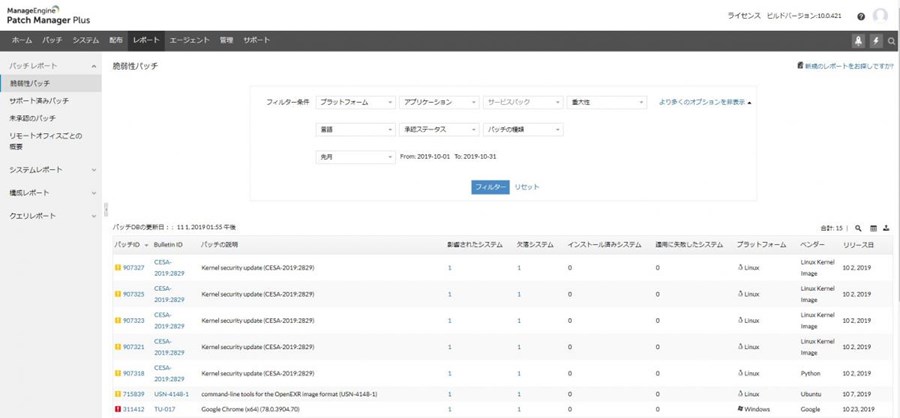

гГСгГГгГБзЃ°зРЖгБЛгВЙеІЛгВБгВЛгБ™гВЙPatch Manager Plus

гАРPatch Manager Plus ж¶Ви¶Би≥ЗжЦЩгБЃгГАгВ¶гГ≥гГ≠гГЉгГЙгБѓгБУгБ°гВЙгАС

гАРPatch Manager Plus и©ХдЊ°зЙИгБЃгГАгВ¶гГ≥гГ≠гГЉгГЙгБѓгБУгБ°гВЙгАС

гГХгВ£гГЉгГЙгГРгГГгВѓгГХгВ©гГЉгГ†

ељУгВµгВ§гГИгБІж§Ьи®ЉгБЧгБ¶гБїгБЧгБДгБУгБ®гАБи®ШдЇЛгБЂгБЧгБ¶гБїгБЧгБДй°МжЭРгБ™гБ©гБВгВКгБЊгБЧгБЯгВЙгАБдї•дЄЛгБЃгГХгВ£гГЉгГЙгГРгГГгВѓгГХгВ©гГЉгГ†гВИгВКгБКж∞ЧиїљгБЂгБКзЯ•гВЙгБЫгБПгБ†гБХгБДгАВ