Reading Time: 1 minutes

гҒ“гӮ“гҒ«гҒЎгҒҜгҖҒManageEngineгӮігғігғҶгғігғ„жӢ…еҪ“гҒ®ең’йғЁгҒ§гҒҷгҖӮ

2022е№ҙ3жңҲгҒ®MicrosoftгӮ»гӮӯгғҘгғӘгғҶгӮЈжӣҙж–°гғ—гғӯгӮ°гғ©гғ гҒ®жҰӮиҰҒгӮ’и§ЈиӘ¬гҒ—гҒҫгҒҷгҖӮ

жңҲдҫӢгҒ®гӮ»гӮӯгғҘгғӘгғҶгӮЈжӣҙж–°гғ—гғӯгӮ°гғ©гғ гҒЁгҒҜпјҹ

жңҲдҫӢгҒ®гӮ»гӮӯгғҘгғӘгғҶгӮЈжӣҙж–°гғ—гғӯгӮ°гғ©гғ гҒЁгҒҜгҖҒMicrosoftзӨҫгҒҢжҜҺжңҲ第2зҒ«жӣңпјҲж—Ҙжң¬жҷӮй–“гҒ§ж°ҙжӣңж—ҘгҒ®е ҙеҗҲгӮӮгҒӮгӮҠгҒҫгҒҷпјүгҒ«е…¬й–ӢгҒҷгӮӢгҖҒOSгӮ„гҒқгҒ®д»–гҒ®й–ўйҖЈгӮўгғ—гғӘгӮұгғјгӮ·гғ§гғігҒ®гӮ»гӮӯгғҘгғӘгғҶгӮЈгӮўгғғгғ—гғҮгғјгғҲгӮ„гҒқгҒ®д»–гӮўгғғгғ—гғҮгғјгғҲгҒ®гҒ“гҒЁгӮ’жҢҮгҒ—гҒҫгҒҷгҖӮгҒ“гҒ®й…ҚдҝЎгҒ®гҒ“гҒЁгӮ’гҖҢгғ‘гғғгғҒгғҒгғҘгғјгӮәгғҮгғјгҖҚгҒӘгҒ©гҒЁе‘јгҒ¶гҒ“гҒЁгӮӮгҒӮгӮҠгҒҫгҒҷгҖӮ

2022е№ҙ3жңҲеәҰгҒ®MicrosoftгӮ»гӮӯгғҘгғӘгғҶгӮЈжӣҙж–°гғ—гғӯгӮ°гғ©гғ гҒ®жҰӮиҰҒ

MicrosoftзӨҫгҒҜ2022е№ҙ3жңҲгҒ«гҖҒ71件гҒ®и„ҶејұжҖ§гҒ«еҜҫгҒҷгӮӢдҝ®жӯЈгӮ’иЎҢгҒ„гҒҫгҒ—гҒҹгҖӮ

гӮјгғӯгғҮгӮӨи„ҶејұжҖ§3件гҒёгҒ®гғ‘гғғгғҒгҒҢгғӘгғӘгғјгӮ№гҒ•гӮҢгҒҰгҒ„гҒҫгҒҷгҖӮгҒҫгҒҹгҖҒ3件гҒ®и„ҶејұжҖ§гҒҜгҖҢз·ҠжҖҘпјҲCriticalпјүгҖҚгҒ«еҲҶйЎһгҒ•гӮҢгҒҰгҒ„гҒҫгҒҷгҖӮе№ёгҒ„гҒ«гӮӮгҒ„гҒҡгӮҢгҒ®гӮјгғӯгғҮгӮӨи„ҶејұжҖ§гӮӮзҸҫжҷӮзӮ№гҒ§гҒҜжҙ»зҷәгҒ«жӮӘз”ЁгҒ•гӮҢгҒҰгҒ„гҒҫгҒӣгӮ“гҒҢгҖҒгӮөгӮӨгғҗгғјж”»ж’ғгҒҢжҙ»зҷәеҢ–гҒ—гҒҰгҒ„гӮӢжҳЁд»ҠгҒ®жғ…еӢўгӮ’й‘‘гҒҝгӮӢгҒЁгҖҒгӮ»гӮӯгғҘгғӘгғҶгӮЈжӢ…еҪ“иҖ…гҒҜеј•гҒҚз¶ҡгҒҚи„ҶејұжҖ§гҒ«гӮӮжіЁж„ҸгҒҷгӮӢеҝ…иҰҒгҒҢгҒӮгӮҠгҒҫгҒҷгҖӮ

д»ҠжңҲгғӘгғӘгғјгӮ№гҒ•гӮҢгҒҹгӮ»гӮӯгғҘгғӘгғҶгӮЈгӮўгғғгғ—гғҮгғјгғҲгҒ®гғ©гӮӨгғігғҠгғғгғ—гҒҜд»ҘдёӢгҒ®йҖҡгӮҠгҒ§гҒҷгҖӮ

- .NETгҖҒVisual Studio

- Microsoft Defender for Endpoint

- Microsoft Edge (Chromium)

- Microsoft Exchange Server

- Microsoft Intune

- Microsoft Office Word

- Microsoft Windows Codecs Library

- Role: Windows Hyper-V

- Windows гӮӨгғігӮ№гғҲгғјгғ©гғј

- Windows гӮ«гғјгғҚгғ«

- Windows еҚ°еҲ·гӮ№гғ—гғјгғ©гғј гӮігғігғқгғјгғҚгғігғҲ

- Windows гғӘгғўгғјгғҲ гғҮгӮ№гӮҜгғҲгғғгғ—

- Windows Update Stack

WordгӮ„MicrosoftжҺЁеҘЁгғ–гғ©гӮҰгӮ¶гғјгҒ§гҒӮгӮӢEdgeгҖҒгӮЁгғігғүгғқгӮӨгғігғҲгҒ«гҒҠгҒ‘гӮӢгӮ»гӮӯгғҘгғӘгғҶгӮЈеҜҫзӯ–гҒ®иҰҒгҒ§гҒӮгӮӢMicrosoft Defender for EndpointгҒӘгҒ©гҖҒгӮЁгғігғүгғҰгғјгӮ¶гғјгҒ«гӮӮй–ўгӮҸгӮҠгҒ®гҒӮгӮӢйҮҚиҰҒгҒӘгғ—гғӯгӮ°гғ©гғ гҒ®дҝ®жӯЈгҒҢеҗ«гҒҫгӮҢгҒҰгҒ„гҒҫгҒҷгҖӮ

2022е№ҙ3жңҲгҒ«дҝ®жӯЈгҒ•гӮҢгҒҹгӮјгғӯгғҮгӮӨи„ҶејұжҖ§

д»ҠжңҲгҒ®жңҲдҫӢгғ‘гғғгғҒгҒ§гҒҜ3гҒӨгҒ®гӮјгғӯгғҮгӮӨи„ҶејұжҖ§гҒҢдҝ®жӯЈгҒ•гӮҢгҒҰгҒ„гҒҫгҒҷгҖӮеүҚиҝ°гҒ®йҖҡгӮҠгҖҒзҸҫжҷӮзӮ№гҒ§гҒҜд»ҘдёӢгҒ®гҒ„гҒҡгӮҢгҒ®и„ҶејұжҖ§гҒ«гҒӨгҒ„гҒҰгӮӮжӮӘз”ЁгҒ®е ұе‘ҠгҒҜгҒӮгӮҠгҒҫгҒӣгӮ“гҖӮ

| CVEиӯҳеҲҘз•ӘеҸ· | жҰӮиҰҒ |

|---|---|

| CVE-2022-21990 | гғӘгғўгғјгғҲгғҮгӮ№гӮҜгғҲгғғгғ—гӮҜгғ©гӮӨгӮўгғігғҲгҒ®гғӘгғўгғјгғҲгӮігғјгғүе®ҹиЎҢгҒ®и„ҶејұжҖ§ |

| CVE-2022-24459 | Windows FaxгҒЁгӮ№гӮӯгғЈгғігӮөгғјгғ“гӮ№гҒ®зү№жЁ©жҳҮж јгҒ®и„ҶејұжҖ§ |

| CVE-2022-24512 | .NET гҒЁ Visual Studio гҒ®гғӘгғўгғјгғҲгӮігғјгғүе®ҹиЎҢгҒ®и„ҶејұжҖ§ |

CVE-2022-21990гҒЁCVE-2022-24459гҒҜгҖҒж—ўгҒ«жҰӮеҝөе®ҹиЁјгҒҢе…¬й–ӢгҒ•гӮҢгҒҰгҒ„гҒҫгҒҷгҖӮ

зҸҫжҷӮзӮ№гҒ§гҒҜжӮӘз”ЁгҒ®еҪўи·ЎгҒҢгҒӘгҒҸгҒЁгӮӮгҖҒд»ҠеҫҢжӮӘз”ЁгҒ•гӮҢгӮӢеҸҜиғҪжҖ§гӮ’йҒҝгҒ‘гӮӢгҒҹгӮҒгҒ«гӮӮж—©жҖҘгҒ«гғ‘гғғгғҒгӮ’йҒ©з”ЁгҒҷгӮӢгҒ“гҒЁгӮ’гҒҠгҒҷгҒҷгӮҒгҒ—гҒҫгҒҷгҖӮ

еҪұйҹҝеәҰгҒҢз·ҠжҖҘгҒ®и„ҶејұжҖ§гҒЁгғ‘гғғгғҒгҒҜгҒӘгҒ—

2022е№ҙ2жңҲгҒ«гғӘгғӘгғјгӮ№гҒ•гӮҢгҒҹж·ұеҲ»еәҰгҒҢгҖҢз·ҠжҖҘгҖҚгҒ®и„ҶејұжҖ§гҒҜгҒӮгӮҠгҒҫгҒӣгӮ“гҖӮ

гҒ—гҒӢгҒ—гҖҒд»ҠжңҲгғ‘гғғгғҒгҒҢйҒ©з”ЁгҒ•гӮҢгҒҹи„ҶејұжҖ§гҒ®еӨҡгҒҸгҒ§гҖҒе®ҹиЁје®ҹйЁ“зөҗжһңгӮ„гҒқгҒ®ж–№жі•гҒҢе…¬й–ӢгҒ•гӮҢгҒҰгҒ„гҒҫгҒҷгҖӮ

е…¬й–ӢгҒ•гӮҢгҒҹи„ҶејұжҖ§гҒҢд»ҠеҫҢжӮӘз”ЁгҒ•гӮҢгӮӢеҸҜиғҪжҖ§гҒҢгҒӮгӮӢгҒҹгӮҒгҖҒж·ұеҲ»еәҰгҒҢй«ҳгҒҸгҒӘгҒҸгҒҰгӮӮгҒ§гҒҚгӮӢгҒ гҒ‘ж—©гҒҸгғ‘гғғгғҒгӮ’йҒ©з”ЁгҒҷгӮӢгҒ“гҒЁгҒҢжҺЁеҘЁгҒ•гӮҢгҒҫгҒҷгҖӮ

гӮөгғјгғүгғ‘гғјгғҶгӮЈгҒ®гӮўгғғгғ—гғҮгғјгғҲ

AndroidгҖҒCiscoгҖҒSAPгҒӘгҒ©гҒ®гӮөгғјгғүгғ‘гғјгғҶгӮЈгғҷгғігғҖгғјгҒҢгҖҒ1жңҲд»ҘйҷҚгҒ®MicrosoftжңҲдҫӢгғ‘гғғгғҒгҒ®гғӘгғӘгғјгӮ№еҫҢгҒ«гӮўгғғгғ—гғҮгғјгғҲгӮ’гғӘгғӘгғјгӮ№гҒ—гҒҰгҒ„гҒҫгҒҷгҖӮ

д»ҠгҖҒLinuxгҒҢзӢҷгӮҸгӮҢгҒҰгҒ„гӮӢпјҒпјҹ

е…Ҳж—ҘгҖҒUnixзі»OSеҗ‘гҒ‘гҒ«WindowsгғҚгғғгғҲгғҜгғјгӮҜгҒ®ж©ҹиғҪгӮ’е®ҹиЈ…гҒҷгӮӢгҒҹгӮҒгҒ®гӮўгғ—гғӘгӮұгғјгӮ·гғ§гғігҒ§гҒӮгӮӢгҖҢSambaгҖҚгҒ«гҒҠгҒ„гҒҰгҖҒж·ұеҲ»гҒӘи„ҶејұжҖ§гҒҢзўәиӘҚгҒ•гӮҢгҒҫгҒ—гҒҹпјҲи©ігҒ—гҒҸгҒҜгҒ“гҒЎгӮүпјүгҖӮ

иҝ‘е№ҙLinuxгғһгӮ·гғігӮ’зӢҷгҒЈгҒҹж”»ж’ғгҒҢеў—еҠ еӮҫеҗ‘гҒ«гҒӮгӮӢгҒЁиЁҖгӮҸгӮҢгҒҰгҒ„гҒҫгҒҷгҖӮ

еҫ“жқҘгҖҒдёҖиҲ¬зҡ„гҒ«еәғгҒҸдҪҝз”ЁгҒ•гӮҢгҒҰгҒ„гӮӢWindows OSгҒҢж”»ж’ғгҒ®еҜҫиұЎгҒЁгҒӘгҒЈгҒҰгҒҚгҒҫгҒ—гҒҹгҖӮ

гҒ—гҒӢгҒ—иҝ‘е№ҙгҖҒеҗ„еӣҪгҒ®й«ҳеәҰгӮөгӮӨгғҗгғјж”»ж’ғгӮ°гғ«гғјгғ—гҒҜLinuxгғһгӮ·гғіеҗ‘гҒ‘гҒ®гғһгғ«гӮҰгӮ§гӮўй–ӢзҷәгӮ„ж”»ж’ғз”ЁгғўгӮёгғҘгғјгғ«гҒ®й–ӢзҷәгҒ«зқҖжүӢгҒ—гҒҰгҒ„гӮӢгҒЁиЁҖгӮҸгӮҢгҒҰгҒҠгӮҠгҖҒе®ҹйҡӣгҒ«ж”»ж’ғжҙ»еӢ•гҒҢиЎҢгӮҸгӮҢгҒҰгҒ„гҒҫгҒҷгҖӮ

гҒ“гҒ®еӮҫеҗ‘гҒҜгҖҒеӨҡгҒҸгҒ®зө„з№”гҒ§гӮҜгғ©гӮҰгғүгӮөгғјгғ“гӮ№гҒ®е°Һе…ҘгҒҢйҖІгӮ“гҒ§гҒ„гӮӢгҒ“гҒЁгҒҢеҺҹеӣ гҒ§гҒӮгӮӢгҒЁиҖғгҒҲгӮүгӮҢгҒҰгҒ„гҒҫгҒҷгҖӮ

еӨҡгҒҸгҒ®гӮҜгғ©гӮҰгғүгӮөгғјгғ“гӮ№гҒҢзЁјеғҚгҒҷгӮӢгӮөгғјгғҗгғјгҒ®OSгҒ«LinuxгҒҢжҺЎз”ЁгҒ•гӮҢгҒҰгҒ„гӮӢгҒҹгӮҒгҖҒLinuxгғһгӮ·гғігҒ®йҮҚиҰҒжҖ§гҒҢй«ҳгҒҫгҒЈгҒҰгҒ„гҒҫгҒҷгҖӮ

дёҖж–№гҖҒеҗ„LinuxгғҮгӮЈгӮ№гғҲгғӘгғ“гғҘгғјгӮ·гғ§гғігҒ®гғҷгғігғҖгғјгӮӮгҖҒеҗ„OSгҒ®и„ҶејұжҖ§гӮ’зӢҷгҒЈгҒҹж”»ж’ғгӮ’йҳІгҒҗгҒҹгӮҒгҒ«еӨҡгҒҸгҒ®дҝ®жӯЈгӮ’иЎҢгҒЈгҒҰгҒ„гҒҫгҒҷгҖӮ

2019е№ҙгҖҒRed HatзӨҫгҒҜRed Hat Enterprise Linux(RHEL)гҒ®1000件д»ҘдёҠгҒ®и„ҶејұжҖ§гӮ’дҝ®жӯЈгҒ—гҒҫгҒ—гҒҹгҖӮ

гҒ—гҒӢгҒ—гҖҒи„ҶејұжҖ§гҒҢдҝ®жӯЈгҒ•гӮҢгҒҹгҒЁгҒ—гҒҰгӮӮгҖҒзҸҫеңЁзЁјеғҚгҒ—гҒҰгҒ„гӮӢLinuxгҒ«гҒқгҒ®дҝ®жӯЈгӮ’йҒ©з”ЁгҒ—гҒӘгҒ‘гӮҢгҒ°дҪ•гҒ®ж„Ҹе‘ігӮӮгҒӮгӮҠгҒҫгҒӣгӮ“гҖӮ

WindowsгғһгӮ·гғігҒ гҒ‘гҒ§гҒҜгҒӘгҒҸLinuxгҒ®и„ҶејұжҖ§гӮӮжјҸгӮҢгҒӘгҒҸеҜҫзӯ–гҒҷгӮӢгҒ«гҒҜгҖҒгғһгғ«гғҒOSгғ»гғһгғ«гғҒгғҷгғігғҖгғјгҒ§гӮ»гӮӯгғҘгғӘгғҶгӮЈгғ‘гғғгғҒз®ЎзҗҶгӮ’иҖғгҒҲгӮӢеҝ…иҰҒгҒҢгҒӮгӮҠгҒҫгҒҷгҖӮ

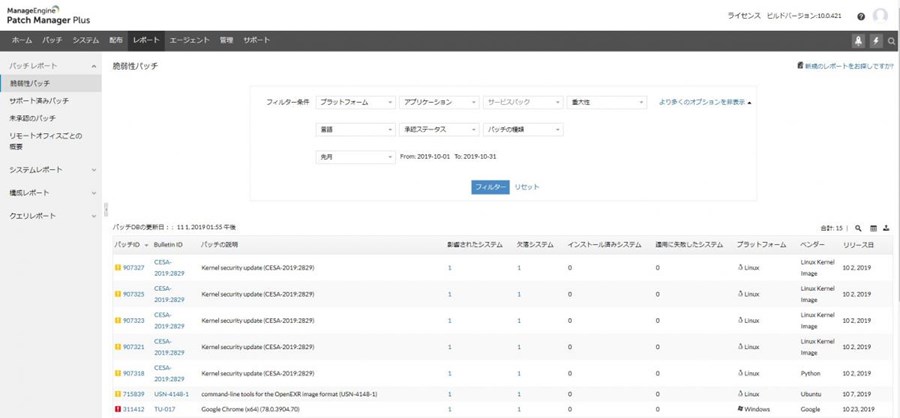

ManageEngineгҒ§гҒҜгҖҒйҒ©з”ЁгҒҷгҒ№гҒҚгӮ»гӮӯгғҘгғӘгғҶгӮЈгғ‘гғғгғҒгӮ’иҮӘеӢ•зҡ„гҒ«з…§еҗҲгҒ—гҖҒгғ‘гғғгғҒй…ҚеёғгӮ’иҮӘеӢ•еҢ–гҒҷгӮӢгғ‘гғғгғҒз®ЎзҗҶгӮҪгғ•гғҲгӮҰгӮ§гӮўгӮ’жҸҗдҫӣгҒ—гҒҰгҒ„гҒҫгҒҷгҖӮеҜҫеҝңгҒ—гҒҰгҒ„гӮӢгғ‘гғғгғҒгҒ®зЁ®йЎһгҒҜе№…еәғгҒҸгҖҒWindowsгҖҒMacгҖҒLinuxгҒЁгҒ„гҒЈгҒҹOSгғ‘гғғгғҒгҒ«еҠ гҒҲгҒҰгҖҒChromeгӮ„AdobeгҒӘгҒ©350зЁ®йЎһд»ҘдёҠгҒ®гӮөгғјгғүгғ‘гғјгғҶгӮЈиЈҪе“ҒгҒ®гғ‘гғғгғҒгӮӮгҒҫгҒЁгӮҒгҒҰз®ЎзҗҶгҒҷгӮӢгҒ“гҒЁгҒҢеҸҜиғҪгҒ§гҒҷгҖӮ

WindowsгҒ гҒ‘гҒ§гҒӘгҒҸLinuxгӮ„MacгҒӘгҒ©гҒ®гғһгӮ·гғігӮ’и„ҶејұжҖ§гҒӢгӮүдҝқиӯ·гҒ—гҒҰж”»ж’ғгӮ’йҳІгҒҗгҒҹгӮҒгҒ®гӮҪгғӘгғҘгғјгӮ·гғ§гғігӮ’гҒҠжҺўгҒ—гҒ®ж–№гҒҜгҖҒжҳҜйқһManageEngineгҒ®гғ‘гғғгғҒз®ЎзҗҶиЈҪе“ҒгӮ’гҒ”жӨңиЁҺгҒҸгҒ гҒ•гҒ„гҖӮ

гғ‘гғғгғҒз®ЎзҗҶгҒ®гӮ№гӮҝгғјгғҲгғҖгғғгӮ·гғҘгӮ’жұәгӮҒгӮӢгҒӘгӮүPatch Manager Plus

гҖҗPatch Manager Plus жҰӮиҰҒиіҮж–ҷгҒ®гғҖгӮҰгғігғӯгғјгғүгҒҜгҒ“гҒЎгӮүгҖ‘

гҖҗPatch Manager Plus и©•дҫЎзүҲгҒ®гғҖгӮҰгғігғӯгғјгғүгҒҜгҒ“гҒЎгӮүгҖ‘

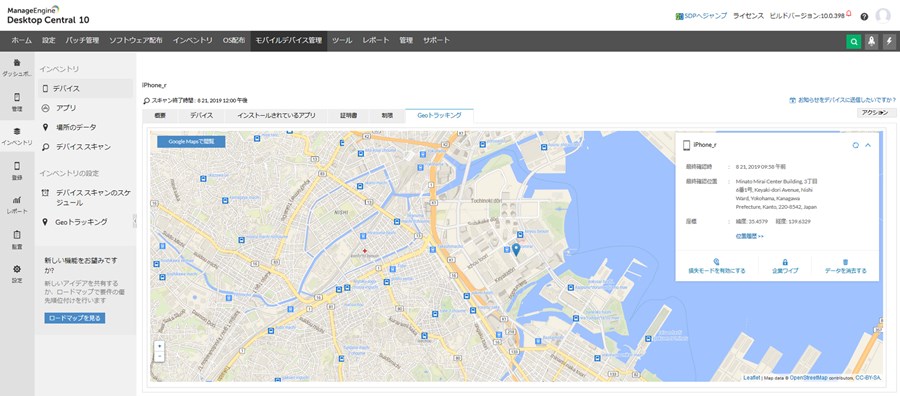

гғ‘гғғгғҒз®ЎзҗҶгҒ®гҒ»гҒӢгӮҪгғ•гғҲгӮҰгӮ§гӮўй…Қеёғгғ»гғўгғҗгӮӨгғ«гғҮгғҗгӮӨгӮ№з®ЎзҗҶ(MDM)гӮӮе®ҹж–ҪгҒҷгӮӢгҒӘгӮүDesktop Central

гҖҗDesktop Central жҰӮиҰҒиіҮж–ҷгҒ®гғҖгӮҰгғігғӯгғјгғүгҒҜгҒ“гҒЎгӮүгҖ‘

гҖҗDesktop Central и©•дҫЎзүҲгҒ®гғҖгӮҰгғігғӯгғјгғүгҒҜгҒ“гҒЎгӮүгҖ‘

гғ•гӮЈгғјгғүгғҗгғғгӮҜгғ•гӮ©гғјгғ

еҪ“гӮөгӮӨгғҲгҒ§жӨңиЁјгҒ—гҒҰгҒ»гҒ—гҒ„гҒ“гҒЁгҖҒиЁҳдәӢгҒ«гҒ—гҒҰгҒ»гҒ—гҒ„йЎҢжқҗгҒӘгҒ©гҒӮгӮҠгҒҫгҒ—гҒҹгӮүгҖҒд»ҘдёӢгҒ®гғ•гӮЈгғјгғүгғҗгғғгӮҜгғ•гӮ©гғјгғ гӮҲгӮҠгҒҠж°—и»ҪгҒ«гҒҠзҹҘгӮүгҒӣгҒҸгҒ гҒ•гҒ„гҖӮ