Reading Time: 1 minutes

сЂЊсѓЊсЂФсЂАсЂ»сђѓManageEngineсѓ│сЃ│сЃєсЃ│сЃёТІЁтйЊсЂ«тюњжЃесЂДсЂЎсђѓ

С╗іт╣┤сЂ»ТЌЕсЂЈсѓѓуДІсЂ«УефсѓїсѓњУѓїсЂДТёЪсЂўсѓІсѓѕсЂєсЂфТ░ЌтђЎсЂФсЂфсѓісЂцсЂцсЂѓсѓісЂЙсЂЎсЂїсђЂС╗іТюѕсѓѓPatch TuesdayсЂ»ТгасЂІсЂЋсЂџсѓёсЂБсЂдсЂЇсЂЙсЂЎсђѓ

2021т╣┤9Тюѕт║дсЂ«Microsoftсѓ╗сѓГсЃЦсЃфсЃєсѓБТЏ┤Тќ░сЃЌсЃГсѓ░сЃЕсЃасЂ«ТдѓУдЂсѓњУДБУфгсЂёсЂЪсЂЌсЂЙсЂЎсђѓ

С╗іТюѕсЂ«сѓбсЃЃсЃЌсЃЄсЃ╝сЃѕсЂФсЂцсЂёсЂдУДБУфгсЂЌсЂЪтЙїсђЂТЎ«Т«хсЂ«ТЦГтІЎсѓёуДЂућЪТ┤╗сЂФсѓѓТгасЂІсЂЏсЂфсЂёсѓдсѓДсЃќсЃќсЃЕсѓдсѓХсЃ╝сЂ«сѓ╗сѓГсЃЦсЃфсЃєсѓБсЂФсЂцсЂёсЂдсѓѓсЂћу┤╣С╗ІсЂЌсЂЙсЂЎсЂ«сЂДсђЂТў»жЮъТюђтЙїсЂЙсЂДсЂћУдДсЂЈсЂасЂЋсЂёсђѓ

ТюѕСЙІсЂ«сѓ╗сѓГсЃЦсЃфсЃєсѓБТЏ┤Тќ░сЃЌсЃГсѓ░сЃЕсЃасЂесЂ»№╝Ъ

MicrosoftуцЙсЂїТ»јТюѕугг2уЂФТЏю№╝ѕТЌЦТюгТЎѓжќЊсЂДТ░┤ТЏюТЌЦсЂ«та┤тљѕсѓѓсЂѓсѓісЂЙсЂЎ№╝ЅсЂФтЁгжќІсЂЎсѓІсђЂOSсѓёсЂЮсЂ«С╗ќсЂ«жќбжђБсѓбсЃЌсЃфсѓ▒сЃ╝сѓисЃДсЃ│сЂ«сѓ╗сѓГсЃЦсЃфсЃєсѓБсѓбсЃЃсЃЌсЃЄсЃ╝сЃѕсѓёсЂЮсЂ«С╗ќсѓбсЃЃсЃЌсЃЄсЃ╝сЃѕсЂ«сЂЊсЂесѓњТїЄсЂЌсЂЙсЂЎсђѓ

СИќуЋїуџёсЂФсЂ»сђїсЃЉсЃЃсЃЂсЃЂсЃЦсЃ╝сѓ║сЃЄсЃ╝№╝ѕPatch Tuesday№╝ЅсђЇсЂетЉ╝сЂ░сѓїсѓІсЂЊсЂесѓѓсЂѓсѓісЂЙсЂЎсђѓ

2021т╣┤9Тюѕт║дсЂ«Microsoftсѓ╗сѓГсЃЦсЃфсЃєсѓБТЏ┤Тќ░сЃЌсЃГсѓ░сЃЕсЃасЂ«ТдѓУдЂ

MicrosoftуцЙсЂ»С╗іТюѕсђЂ86С╗ХсЂ«Уёєт╝▒ТђДсЂФт»ЙсЂЎсѓІС┐«ТГБсѓњУАїсЂёсЂЙсЂЌсЂЪсђѓ

сЂЮсЂ«сЂєсЂА3С╗ХсЂїсђїуиіТђЦсђЇсђЂ56С╗ХсЂїсђїжЄЇУдЂсђЇсЂФтѕєжАъсЂЋсѓїсЂдсЂёсЂЙсЂЎсђѓ

С╗іТюѕсЃфсЃфсЃ╝сѓ╣сЂЋсѓїсЂЪсѓ╗сѓГсЃЦсЃфсЃєсѓБсѓбсЃЃсЃЌсЃЄсЃ╝сЃѕсЂ»С╗ЦСИІсЂ«жђџсѓісЂДсЂЎсђѓ

- Azure Open Management Infrastructure

- Microsoft Edge (ChromiumсЃЎсЃ╝сѓ╣)

- Microsoft Office

- Microsoft Windows Codecs Library

- Microsoft Windows DNS

- Visual Studio

- Windows BitLocker

- Windows Kernel

- Windows MSHTML Platform

- Windows Print Spooler Components

- Windows Scripting

- Windows Win32K

- Windows WLAN AutoConfigсѓхсЃ╝сЃЊсѓ╣

С┐«ТГБсЂЋсѓїсЂЪсѓ╝сЃГсЃЄсѓцУёєт╝▒ТђД

С╗іТюѕсЂ»2сЂцсЂ«сѓ╝сЃГсЃЄсѓцУёєт╝▒ТђДсЂїС┐«ТГБсЂЋсѓїсђЂсЂЮсЂ«сЂєсЂАсЂ«1сЂцсЂ»Т«Іт┐хсЂфсЂїсѓЅТЌбсЂФТѓфућесЂЋсѓїсЂдсЂёсѓІсЂесЂ«та▒тЉісЂїсЂѓсѓісЂЙсЂЎсђѓ

С╗іТюѕсЃфсЃфсЃ╝сѓ╣сЂЋсѓїсЂЪсѓ╝сЃГсЃЄсѓцУёєт╝▒ТђДсЂ«С┐«ТГБсЂ»С╗ЦСИІсЂ«жђџсѓісЂДсЂЎсђѓ

| CVEУГўтѕЦуЋфтЈи | ТдѓУдЂ | тѓЎУђЃ |

|---|---|---|

| CVE-2021-36968 | Windows DNSуЅ╣ТеЕТўЄТа╝сЂ«Уёєт╝▒ТђД | – |

| CVE-2021-40444 | Microsoft MSHTML сЂ«сЃфсЃбсЃ╝сЃѕсѓ│сЃ╝сЃЅт«ЪУАїсЂ«Уёєт╝▒ТђД Рђ╗ТѓфућесЂ«та▒тЉісЂѓсѓі |

сЂЊсЂ«Уёєт╝▒ТђДсЂ»сЃЋсѓБсЃЃсѓисЃ│сѓ░Тћ╗ТњЃсЂФуЕЇТЦхуџёсЂФтѕЕућесЂЋсѓїсЂдсЂёсЂЙсЂЎсђѓ сЂЊсѓїсѓЅсЂ«Тћ╗ТњЃсЂДсЂ»сђЂТѓфТёЈсЂ«сЂѓсѓІWordТќЄТЏИсЂїжЁЇтИЃсЂЋсѓїсђЂТѓфТёЈсЂ«сЂѓсѓІDLLсЃЋсѓАсѓцсЃФсѓњсЃђсѓдсЃ│сЃГсЃ╝сЃЅсЃ╗т«ЪУАїсЂЌсђЂУбФт«│УђЁсЂ«сѓ│сЃ│сЃћсЃЦсЃ╝сѓ┐сЂФCobalt StrikeсЂ«сЃЊсЃ╝сѓ│сЃ│сѓњсѓцсЃ│сѓ╣сЃѕсЃ╝сЃФсЂЌсЂЙсЂЎсђѓ сЂЊсЂ«сЃЊсЃ╝сѓ│сЃ│сѓњСй┐ућесЂЎсѓІсЂЊсЂесЂДТћ╗ТњЃУђЁсЂ»сЃЄсЃљсѓцсѓ╣сЂФСИЇТГБсѓбсѓ»сѓ╗сѓ╣сЂЎсѓІсЂЊсЂесЂїтЈ»УЃйсЂФсЂфсѓісЂЙсЂЎсђѓ |

тй▒жЪ┐т║дсЂїуиіТђЦсЂ«Уёєт╝▒ТђДсЂесЃЉсЃЃсЃЂ

С╗іТюѕсЃфсЃфсЃ╝сѓ╣сЂЋсѓїсЂЪжЄЇУдЂт║дсЂїсђїуиіТђЦсђЇсЂ«Уёєт╝▒ТђДсЂ«ТдѓУдЂсЂет»Йт┐юсЂЎсѓІсЃЉсЃЃсЃЂсЂ»С╗ЦСИІсЂ«жђџсѓісЂДсЂЎсђѓ

| CVEУГўтѕЦуЋфтЈи | KBуЋфтЈи | тй▒жЪ┐сѓњтЈЌсЂЉсѓІсѓ│сЃ│сЃЮсЃ╝сЃЇсЃ│сЃѕ | ТдѓУдЂ |

|---|---|---|---|

| CVE-2021-38647 | – | Azure Open Management Infrastructure | сЃфсЃбсЃ╝сЃѕсѓ│сЃ╝сЃЅт«ЪУАїсЂ«Уёєт╝▒ТђД |

| CVE-2021-26435 | 5005565, 5005566, 5005568, 5005569, 5005573, 5005606, 5005607, 5005613, 5005615, 5005623, 5005627, 5005633 |

Windows Scripting | Windows Scripting EngineсЂ«сЃАсЃбсЃфуа┤тБісЂ«Уёєт╝▒ТђД |

| CVE-2021-36965 | 5005565, 5005566, 5005568, 5005569, 5005573, 5005606, 5005607, 5005613, 5005615, 5005618, 5005623, 5005627, 5005633 |

Windows WLAN AutoConfigсѓхсЃ╝сЃЊсѓ╣ | сЃфсЃбсЃ╝сЃѕсѓ│сЃ╝сЃЅт«ЪУАїсЂ«Уёєт╝▒ТђД |

сѓхсЃ╝сЃЅсЃЉсЃ╝сЃєсѓБсЂ«сѓбсЃЃсЃЌсЃЄсЃ╝сЃѕ

AdobeсђЂCiscoсђЂSAPсђЂAppleсђЂAndroidсЂфсЂЕсЂ«сѓхсЃ╝сЃЅсЃЉсЃ╝сЃєсѓБсЃЎсЃ│сЃђсЃ╝сЂїсђЂ2021т╣┤8Тюѕт║дсЂ«ТюѕСЙІсЃЉсЃЃсЃЂсЂ«сЃфсЃфсЃ╝сѓ╣тЙїсЂФжЄЇУдЂсЂфсѓбсЃЃсЃЌсЃЄсЃ╝сЃѕсѓњт«ЪТќйсЂЌсЂдсЂёсЂЙсЂЎсђѓ

сЃќсЃЕсѓдсѓХсЃ╝сЂїтЇ▒сЂфсЂё!?сѓдсѓДсЃќсЃќсЃЕсѓдсѓХсЃ╝сЂ«т«ѕсѓіТќ╣

уфЂуёХсЂДсЂЎсЂїсђЂсђїPwn2OwnсђЇсЂесЂёсЂєсѓцсЃЎсЃ│сЃѕсѓњсЂћтГўсЂўсЂДсЂЎсЂІ№╝Ъ

сђїPwn2OwnсђЇсЂесЂ»сђЂOSсѓёсѓйсЃЋсЃѕсѓдсѓДсѓбсЂфсЂЕсЂ«Уёєт╝▒ТђДсѓњуЎ║УдІсЂЎсѓІтЏйжџЏуџёсѓ╗сѓГсЃЦсЃфсЃєсѓБсѓ│сЃ│сЃєсѓ╣сЃѕсЂДсЂЎсђѓС╗іт╣┤сЂ»4ТюѕсЂФт«ЪТќйсЂЋсѓїсђЂТЌЦТюгС║║сЂїUbuntuсЂ«ТеЕжЎљТўЄТа╝сЂ«Уёєт╝▒ТђДсѓњТќ░сЂЪсЂФуЎ║УдІсЂЌсЂдУ│ъжЄЉсѓњуЇ▓тЙЌсЂЌсЂЪсЂЊсЂесЂДУЕ▒жАїсЂФсЂфсѓісЂЙсЂЌсЂЪсђѓ

Pwn2Own 2021сЂ«ухљТъюсѓњУдІсѓІсЂесђЂуЈЙтюетЁеСИќуЋїуџёсЂФТюђсѓѓСй┐ућесЂЋсѓїсЂдсЂёсѓІсѓйсЃЋсЃѕсѓдсѓДсѓбсЂ«1сЂцсЂДсЂѓсѓІсѓдсѓДсЃќсЃќсЃЕсѓдсѓХсЃ╝сЂїсђЂсЃЈсЃЃсѓФсЃ╝сЂЪсЂАсЂ«Т│еуЏ«сЂ«уџёсЂФсЂфсЂБсЂдсЂёсѓІсЂЊсЂесЂїсѓЈсЂІсѓісЂЙсЂЎсђѓ

т«ЅтЁесЂфТјЦуХџсѓњСй┐ућесЂЌсЂдсЂёсЂдсѓѓсђЂсѓ╗сѓГсЃЦсЃфсЃєсѓБС┐ЮУГисЂЋсѓїсЂдсЂёсЂфсЂёсЃќсЃЕсѓдсѓХсЃ╝сЂ»сђЂсЃЈсЃЃсѓФсЃ╝сЂФухёу╣ћтєЁжЃесЂИсЂ«СЙхтЁЦсѓњУе▒сЂЌсЂЪсѓісђЂТЕЪт»єТЃЁта▒ТхЂтЄ║сЂ«сЂЇсЂБсЂІсЂЉсЂесЂфсЂБсЂдсЂЌсЂЙсЂєтЇ▒жЎ║сЂїсЂѓсѓісЂЙсЂЎсђѓ

С╝ЂТЦГсЂ»сђЂУ║ФУ┐ЉсЂфсЃёсЃ╝сЃФсЂДсЂѓсѓіТЦГтІЎсЂФсѓѓТгасЂІсЂЎсЂЊсЂесЂ«сЂДсЂЇсЂфсЂёсѓйсЃЋсЃѕсѓдсѓДсѓбсЂДсЂѓсѓІсЃќсЃЕсѓдсѓХсЃ╝сѓњт«ѕсѓІт┐ЁУдЂсЂїсЂѓсѓісЂЙсЂЎсђѓ

т┐ЁсЂџт«ЪТќйсЂЎсЂ╣сЂЇсЃќсЃЕсѓдсѓХсЃ╝сЂ«сѓ╗сѓГсЃЦсЃфсЃєсѓБт»ЙуГќсЂесЂЌсЂдсЂ»сђЂсђїсЃќсЃЕсѓдсѓХсЃ╝сЂ«ТюђТќ░сЃљсЃ╝сѓИсЃДсЃ│сѓњтѕЕућесЂЎсѓІсђЇсЂЊсЂесЂїТїЎсЂњсѓЅсѓїсЂЙсЂЎсђѓ тцџсЂЈсЂ«сЃќсЃЕсѓдсѓХсЃ╝сЂДсЂ»сђЂсЃќсЃЕсѓдсѓХсЃ╝сЂ«сѓбсЃЃсЃЌсЃЄсЃ╝сЃѕсЂїжЁЇС┐АсЂЋсѓїсѓІсЂеУЄфтІЋсЂДсЃђсѓдсЃ│сЃГсЃ╝сЃЅсЂЌсЂджЂЕућесЂЎсѓІУЄфтІЋТЏ┤Тќ░ТЕЪУЃйсЂїТюЅті╣сЂФсЂфсЂБсЂдсЂёсЂЙсЂЎсђѓ

сЂЌсЂІсЂЌсђЂуцЙтЊАсЂїтѕЕућесЂЎсѓІсѓ»сЃЕсѓцсѓбсЃ│сЃѕуФ»ТюФсЂФсѓцсЃ│сѓ╣сЃѕсЃ╝сЃФсЂЋсѓїсЂдсЂёсѓІсЃќсЃЕсѓдсѓХсЃ╝сЂїТюђТќ░сЂ«уіХТЁІсЂДсЂѓсѓІсЂІсѓњжђљСИђуб║УфЇсЂЎсѓІсЂ«сЂ»жЮътИИсЂФжфесЂ«ТіўсѓїсѓІСйюТЦГсЂесЂфсѓісЂЙсЂЎсђѓ

тљёуе«сЃќсЃЕсѓдсѓХсЃ╝сЂ«сѓцсЃ│сѓ╣сЃѕсЃ╝сЃФуіХТ│ЂсЂ«ТііТЈАсѓёсђЂсѓбсЃЃсЃЌсЃЄсЃ╝сЃѕжЂЕућесѓњті╣ујЄуџёсЂФт«ЪТќйсЂДсЂЇсѓІсЃёсЃ╝сЃФсѓњтѕЕућесЂЎсѓІсЂЊсЂесЂїсЂісЂЎсЂЎсѓЂсЂДсЂЎсђѓ

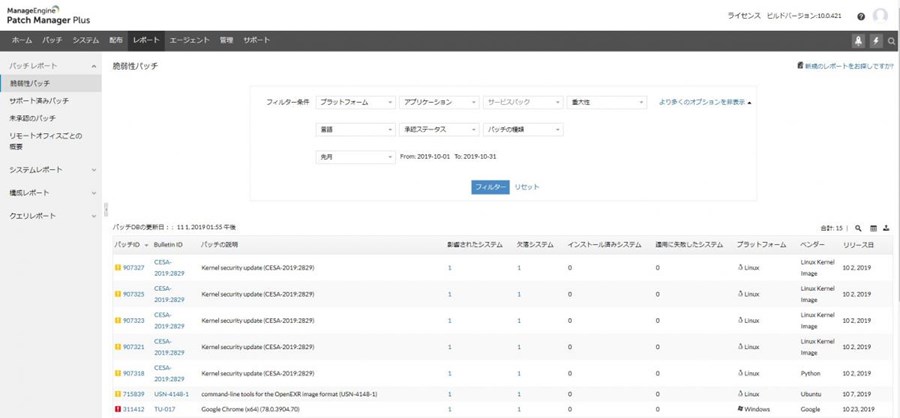

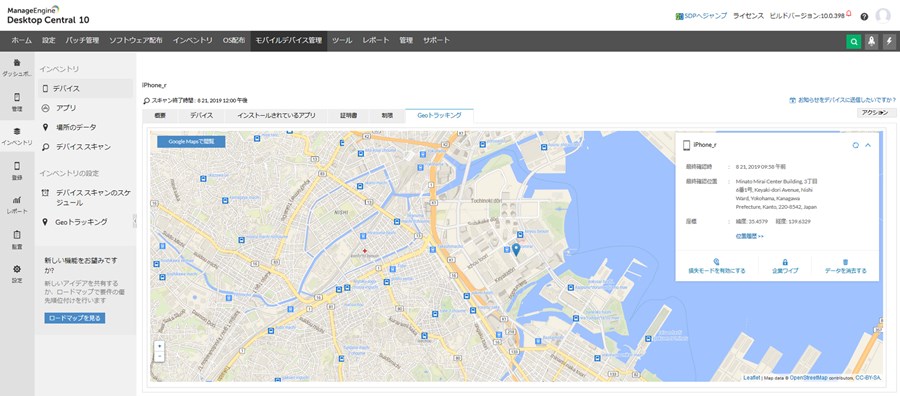

ManageEngineсЂїТЈљСЙЏсЂЎсѓІсђїDesktop CentralсђЇсЂісѓѕсЂ│сђїPatch Manager PlusсђЇсЂДсЂ»сђЂMicrosoft EdgeсЃ╗Internet ExplorerсЃ╗Google ChromeсЃ╗Mozilla FirefoxсЂфсЂЕсЂ«сѓдсѓДсЃќсЃќсЃЕсѓдсѓХсЃ╝сѓњу«АуљєтЈ»УЃйсЂДсЂЎсђѓсЃЉсЃЃсЃЂсЂ«УЄфтІЋжЁЇтИЃсѓёсђЂсЃЉсЃЃсЃЂу«АуљєсѓњУЄфтІЋтїќсЂЎсѓІТДўсђЁсЂфТЕЪУЃйсЂїсЂћтѕЕућесЂёсЂЪсЂасЂЉсЂЙсЂЎсђѓ

сЂЙсЂЪсђЂсЃќсЃЕсѓдсѓХсЃ╝сЂ«С╗ќсђЂOSсЂ«сѓбсЃЃсЃЌсЃЄсЃ╝сЃѕсѓёсЂЮсЂ«С╗ќсЂ«сѓйсЃЋсЃѕсѓдсѓДсѓбу┤ё350уе«жАъС╗ЦСИі№╝ѕ21т╣┤7ТюѕТЎѓуѓ╣№╝ЅсЂ«сЃЉсЃЃсЃЂсЂ«у«АуљєсЂФсѓѓт»Йт┐юсЂЌсЂдсЂёсЂЙсЂЎсђѓ

сЃќсЃЕсѓдсѓХсЃ╝сѓёсѓ»сЃЕсѓцсѓбсЃ│сЃѕуФ»ТюФсЂДтѕЕућесЂЋсѓїсЂдсЂёсѓІсЂЮсЂ«С╗ќсѓйсЃЋсЃѕсѓдсѓДсѓбсЂ«у«АуљєсЃёсЃ╝сЃФсѓњсЂіТјбсЂЌсЂ«Тќ╣сЂ»сђЂТў»жЮъManageEngineсЂ«сЃЉсЃЃсЃЂу«АуљєУБйтЊЂсѓњсЂћТцюУејсЂЈсЂасЂЋсЂёсђѓ

сЃЉсЃЃсЃЂу«АуљєсЂ«сѓ╣сѓ┐сЃ╝сЃѕсЃђсЃЃсѓисЃЦсѓњТ▒║сѓЂсѓІсЂфсѓЅPatch Manager Plus

сђљPatch Manager Plus ТдѓУдЂУ│ЄТќЎсЂ«сЃђсѓдсЃ│сЃГсЃ╝сЃЅсЂ»сЂЊсЂАсѓЅсђЉ

сђљPatch Manager Plus УЕЋСЙАуЅѕсЂ«сЃђсѓдсЃ│сЃГсЃ╝сЃЅсЂ»сЂЊсЂАсѓЅсђЉ

сЃЉсЃЃсЃЂу«АуљєсЂ«сЂ╗сЂІсѓйсЃЋсЃѕсѓдсѓДсѓбжЁЇтИЃсЃ╗сЃбсЃљсѓцсЃФсЃЄсЃљсѓцсѓ╣у«Ауљє(MDM)сѓѓт«ЪТќйсЂЎсѓІсЂфсѓЅDesktop Central

сђљDesktop Central ТдѓУдЂУ│ЄТќЎсЂ«сЃђсѓдсЃ│сЃГсЃ╝сЃЅсЂ»сЂЊсЂАсѓЅсђЉ

сђљDesktop Central УЕЋСЙАуЅѕсЂ«сЃђсѓдсЃ│сЃГсЃ╝сЃЅсЂ»сЂЊсЂАсѓЅсђЉ

сЃЋсѓБсЃ╝сЃЅсЃљсЃЃсѓ»сЃЋсѓЕсЃ╝сЃа

тйЊсѓхсѓцсЃѕсЂДТцюУе╝сЂЌсЂдсЂ╗сЂЌсЂёсЂЊсЂесђЂУеўС║ІсЂФсЂЌсЂдсЂ╗сЂЌсЂёжАїТЮљсЂфсЂЕсЂѓсѓісЂЙсЂЌсЂЪсѓЅсђЂС╗ЦСИІсЂ«сЃЋсѓБсЃ╝сЃЅсЃљсЃЃсѓ»сЃЋсѓЕсЃ╝сЃасѓѕсѓісЂіТ░ЌУ╗йсЂФсЂіуЪЦсѓЅсЂЏсЂЈсЂасЂЋсЂёсђѓ