Reading Time: 2 minutes

уџєсЂЋсЂЙсђЂсЂЊсѓЊсЂФсЂАсЂ»сђѓ

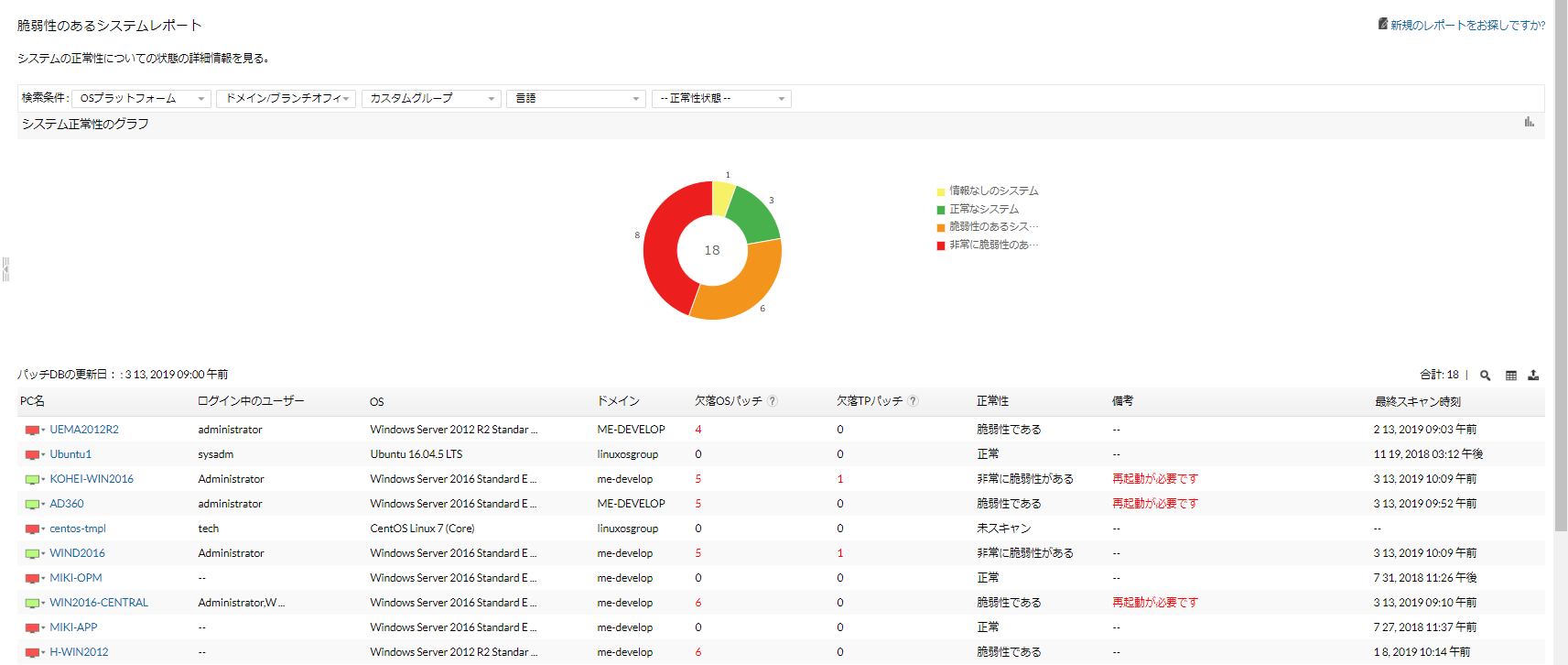

сЂ▓сЂесѓіТЃЁсѓисѓ╣сЂ«тЉ│Тќ╣сђЂManageEngine Desktop Central УБйтЊЂТІЁтйЊсЂ«ТцЇТЮЙсЂДсЂЎсђѓ

ТюгТЌЦсѓѓ2019т╣┤3Тюѕт║дсЂ«Microsoftсѓ╗сѓГсЃЦсЃфсЃєсѓБТЏ┤Тќ░сЃЌсЃГсѓ░сЃЕсЃасЂ«ТдѓУдЂсЂесђЂсЃЉсЃЃсЃЂу«АуљєсЂФт╝исЂ┐сЂ«сЂѓсѓІсѓ»сЃЕсѓцсѓбсЃ│сЃѕу«АуљєсѓйсЃЋсЃѕManageEngine Desktop CentralсЂФсЂцсЂёсЂдсЂћу┤╣С╗ІсЂёсЂЪсЂЌсЂЙсЂЎсђѓ

┬асђљТдѓУдЂсђЉ

MicrosoftсЂ»сђЂ2019т╣┤3Тюѕ13ТЌЦ(ТЌЦТюгТЎѓжќЊ)сЂФС╗ЦСИІсЂ«сѓйсЃЋсЃѕсѓдсѓДсѓбсЂФжќбсЂЎсѓІсѓ╗сѓГсЃЦсЃфсЃєсѓБТЏ┤Тќ░сЃЌсЃГсѓ░сЃЕсЃасѓњтЁгжќІсЂЌсЂЙсЂЌсЂЪсђѓ

сЃ╗Internet Explorer

сЃ╗Microsoft Edge

сЃ╗Microsoft Windows

сЃ╗Microsoft OfficeсђЂMicrosoft Office Servers сЂісѓѕсЂ│ Web Apps

сЃ╗Adobe Flash Player

сЃ╗ChakraCore

сЃ╗Team Foundation Server

сЃ╗Skype for Business

сЃ╗Visual Studio

сЃ╗NuGet

С╗ітЏъсЂ«сѓ╗сѓГсЃЦсЃфсЃєсѓБТЏ┤Тќ░сЃЌсЃГсѓ░сЃЕсЃасЂДсЂ»64С╗ХсЂ«Уёєт╝▒ТђДсЂїС┐«ТГБсЂЋсѓїсЂдсЂёсЂЙсЂЎсЂїсђЂУёєт╝▒ТђДсЂ«Ти▒тѕ╗т║дсЂїсђїуиіТђЦсђЇсЂФТїЄт«џсЂЋсѓїсЂдсЂёсѓІсѓѓсЂ«сЂ»17С╗ХсЂћсЂќсЂёсЂЙсЂЎсђѓ

Уёєт╝▒ТђДсЂ«ТдѓУдЂсЂФсЂцсЂёсЂдсЂ»С╗ЦСИІсЂ«УАесѓњсЂћУдДсЂЈсЂасЂЋсЂёсђѓ

| Уёєт╝▒ТђДсЂ«ТдѓУдЂ | KBуЋфтЈи | Ти▒тѕ╗т║д | ТдѓУдЂ | тй▒жЪ┐сѓњтЈЌсЂЉсѓІУБйтЊЂ | тЈѓУђЃURL |

| CVE-2019-0592 | KB4489899 | УГдтЉі уиіТђЦ |

Chakra сѓ╣сѓ»сЃфсЃЌсЃѕ сѓесЃ│сѓИсЃ│сЂ«сЃАсЃбсЃфуа┤ТљЇсЂ«Уёєт╝▒ТђД | ChakraCore Microsoft Edge |

https://portal.msrc.microsoft.com/ja-JP/security-guidance/advisory/CVE-2019-0592 |

| CVE-2019-0603 | KB4489868 KB4489876 KB4489878 KB4489880 KB4489881 KB4489882 KB4489883 KB4489884 KB4489885 KB4489891 KB4489899 |

уиіТђЦ | Windows т▒ЋжќІсѓхсЃ╝сЃЊсѓ╣ TFTP Server сЂ«сЃфсЃбсЃ╝сЃѕсЂДсѓ│сЃ╝сЃЅсЂїт«ЪУАїсЂЋсѓїсѓІУёєт╝▒ТђД | Windows 7С╗ЦжЎЇ Windows Server 2008С╗ЦжЎЇ |

https://portal.msrc.microsoft.com/ja-JP/security-guidance/advisory/CVE-2019-0603 |

| CVE-2019-0609 | KB4489868 KB4489871 KB4489872 KB4489873 KB4489878 KB4489881 KB4489882 KB4489886 KB4489899 |

УГдтЉі уиіТђЦ |

сѓ╣сѓ»сЃфсЃЌсЃѕ сѓесЃ│сѓИсЃ│сЂ«сЃАсЃбсЃфуа┤ТљЇсЂ«Уёєт╝▒ТђД | ChakraCore Internet Explorer 11 Microsoft Edge |

https://portal.msrc.microsoft.com/ja-JP/security-guidance/advisory/CVE-2019-0609 |

| CVE-2019-0639 | KB4489868 KB4489899 | УГдтЉі уиіТђЦ |

сѓ╣сѓ»сЃфсЃЌсЃѕ сѓесЃ│сѓИсЃ│сЂ«сЃАсЃбсЃфуа┤ТљЇсЂ«Уёєт╝▒ТђД | ChakraCore Microsoft Edge |

https://portal.msrc.microsoft.com/ja-JP/security-guidance/advisory/CVE-2019-0639 |

| CVE-2019-0666 | KB4489868 KB4489871 KB4489872 KB4489873 KB4489878 KB4489881 KB4489882 KB4489886 KB4489899 |

УГдтЉі уиіТђЦ |

Windows VBScript сѓесЃ│сѓИсЃ│сЂ«сЃфсЃбсЃ╝сЃѕсЂДсѓ│сЃ╝сЃЅсЂїт«ЪУАїсЂЋсѓїсѓІУёєт╝▒ТђД | Internet Explorer 9 С╗ЦжЎЇ | https://portal.msrc.microsoft.com/ja-JP/security-guidance/advisory/CVE-2019-0666 |

| CVE-2019-0667 | KB4489868 KB4489871 KB4489872 KB4489873 KB4489878 KB4489881 KB4489882 KB4489886 KB4489899 |

УГдтЉі уиіТђЦ |

Windows VBScript сѓесЃ│сѓИсЃ│сЂ«сЃфсЃбсЃ╝сЃѕсЂДсѓ│сЃ╝сЃЅсЂїт«ЪУАїсЂЋсѓїсѓІУёєт╝▒ТђД | Internet Explorer 9 С╗ЦжЎЇ | https://portal.msrc.microsoft.com/ja-JP/security-guidance/advisory/CVE-2019-0667 |

| CVE-2019-0680 | KB4489868 KB4489871 KB4489872 KB4489873 KB4489878 KB4489881 KB4489882 KB4489886 KB4489899 |

УГдтЉі уиіТђЦ |

сѓ╣сѓ»сЃфсЃЌсЃѕ сѓесЃ│сѓИсЃ│сЂ«сЃАсЃбсЃфуа┤ТљЇсЂ«Уёєт╝▒ТђД | Internet Explorer 11 | https://portal.msrc.microsoft.com/ja-JP/security-guidance/advisory/CVE-2019-0680 |

| CVE-2019-0697 | KB4489868 KB4489899 | уиіТђЦ | Windows DHCP сѓ»сЃЕсѓцсѓбсЃ│сЃѕсЂ«сЃфсЃбсЃ╝сЃѕсЂДсѓ│сЃ╝сЃЅсЂїт«ЪУАїсЂЋсѓїсѓІУёєт╝▒ТђД | Windows 10 1803С╗ЦжЎЇ Windows Server 2019 |

https://portal.msrc.microsoft.com/ja-JP/security-guidance/advisory/CVE-2019-0697 |

| CVE-2019-0698 | KB4489868 KB4489899 | уиіТђЦ | Windows DHCP сѓ»сЃЕсѓцсѓбсЃ│сЃѕсЂ«сЃфсЃбсЃ╝сЃѕсЂДсѓ│сЃ╝сЃЅсЂїт«ЪУАїсЂЋсѓїсѓІУёєт╝▒ТђД | Windows 10 1803С╗ЦжЎЇ Windows Server 2019 |

https://portal.msrc.microsoft.com/ja-JP/security-guidance/advisory/CVE-2019-0698 |

| CVE-2019-0726 | KB4489868 KB4489899 | уиіТђЦ | Windows DHCP сѓ»сЃЕсѓцсѓбсЃ│сЃѕсЂ«сЃфсЃбсЃ╝сЃѕсЂДсѓ│сЃ╝сЃЅсЂїт«ЪУАїсЂЋсѓїсѓІУёєт╝▒ТђД | Windows 10 1803С╗ЦжЎЇ Windows Server 2019 |

https://portal.msrc.microsoft.com/ja-JP/security-guidance/advisory/CVE-2019-0726 |

| CVE-2019-0756 | KB4489868 KB4489871 KB4489872 KB4489876 KB4489878 KB4489880 KB4489881 KB4489882 KB4489883 KB4489884 KB4489885 KB4489886 KB4489891 KB4489899 |

уиіТђЦ | MS XML сЂ«сЃфсЃбсЃ╝сЃѕсЂДсѓ│сЃ╝сЃЅсЂїт«ЪУАїсЂЋсѓїсѓІУёєт╝▒ТђД | Windows 7С╗ЦжЎЇ Windows Server 2008С╗ЦжЎЇ |

https://portal.msrc.microsoft.com/ja-JP/security-guidance/advisory/CVE-2019-0756 |

| CVE-2019-0763 | KB4489868 KB4489871 KB4489872 KB4489873 KB4489878 KB4489881 KB4489882 KB4489886 KB4489899 |

уиіТђЦ | Internet Explorer сЂ«сЃАсЃбсЃфуа┤ТљЇсЂ«Уёєт╝▒ТђД | Internet Explorer 10 С╗ЦжЎЇ | https://portal.msrc.microsoft.com/ja-JP/security-guidance/advisory/CVE-2019-0763 |

| CVE-2019-0769 | KB4489868 KB4489871 KB4489872 KB4489882 KB4489886 KB4489899 | УГдтЉі уиіТђЦ |

сѓ╣сѓ»сЃфсЃЌсЃѕ сѓесЃ│сѓИсЃ│сЂ«сЃАсЃбсЃфуа┤ТљЇсЂ«Уёєт╝▒ТђД | ChakraCore Microsoft Edge |

https://portal.msrc.microsoft.com/ja-JP/security-guidance/advisory/CVE-2019-0769 |

| CVE-2019-0770 | KB4489868 KB4489871 KB4489872 KB4489882 KB4489886 | УГдтЉі уиіТђЦ |

сѓ╣сѓ»сЃфсЃЌсЃѕ сѓесЃ│сѓИсЃ│сЂ«сЃАсЃбсЃфуа┤ТљЇсЂ«Уёєт╝▒ТђД | Microsoft Edge | https://portal.msrc.microsoft.com/ja-JP/security-guidance/advisory/CVE-2019-0770 |

| CVE-2019-0771 | KB4486996 KB4487017 KB4487020 KB4487026 KB4487044 |

УГдтЉі уиіТђЦ |

сѓ╣сѓ»сЃфсЃЌсЃѕ сѓесЃ│сѓИсЃ│сЂ«сЃАсЃбсЃфуа┤ТљЇсЂ«Уёєт╝▒ТђД | ChakraCore Microsoft Edge |

https://portal.msrc.microsoft.com/ja-JP/security-guidance/advisory/CVE-2019-0771 |

| CVE-2019-0773 | KB4489868 KB4489871 KB4489872 KB4489882 KB4489886 KB4489899 | УГдтЉі уиіТђЦ |

сѓ╣сѓ»сЃфсЃЌсЃѕ сѓесЃ│сѓИсЃ│сЂ«сЃАсЃбсЃфуа┤ТљЇсЂ«Уёєт╝▒ТђД | ChakraCore Microsoft Edge |

https://portal.msrc.microsoft.com/ja-JP/security-guidance/advisory/CVE-2019-0773 |

| CVE-2019-0784 | KB4487017 KB4487044 |

УГдтЉі уиіТђЦ |

Windows ActiveX сЂ«сЃфсЃбсЃ╝сЃѕсЂДсѓ│сЃ╝сЃЅсЂїт«ЪУАїсЂЋсѓїсѓІУёєт╝▒ТђД | Windows 7С╗ЦжЎЇ Windows Server 2008С╗ЦжЎЇ |

https://portal.msrc.microsoft.com/ja-JP/security-guidance/advisory/CVE-2019-0784 |

| CVE-2019-0797 | KB4489868 KB4489871 KB4489872 KB4489882 KB4489883 KB4489884 KB4489886 KB4489891 KB4489899 | УГдтЉі уиіТђЦ |

Win32k сЂ«уЅ╣ТеЕсЂ«ТўЄТа╝сЂ«Уёєт╝▒ТђД | Windows 8С╗ЦжЎЇ Windows Server 2012С╗ЦжЎЇ |

https://portal.msrc.microsoft.com/ja-jp/security-guidance/advisory/CVE-2019-0797 |

| CVE-2019-0808 | KB4489876 KB4489878 KB4489880 KB4489885 | УГдтЉі уиіТђЦ |

Win32k сЂ«уЅ╣ТеЕсЂ«ТўЄТа╝сЂ«Уёєт╝▒ТђД | Windows 7 Windows Server 2008 Windows Server 2008 R2 |

https://portal.msrc.microsoft.com/ja-JP/security-guidance/advisory/CVE-2019-0808 |

сЂЊсѓїсѓЅсЂ«Уёєт╝▒ТђДсѓњТѓфућесЂЋсѓїсЂЪта┤тљѕсђЂсѓбсЃЌсЃфсѓ▒сЃ╝сѓисЃДсЃ│сЃЌсЃГсѓ░сЃЕсЃасЂ«уЋ░тИИухѓС║єсѓёТћ╗ТњЃУђЁсЂФсѓѕсѓІсѓ│сЃ│сЃћсЃЦсЃ╝сѓ┐сЃ╝тѕХтЙАсЂфсЂЕсђЂТДўсђЁсЂфУбФт«│сЂїуЎ║ућЪсЂЎсѓІтЈ»УЃйТђДсЂїсЂѓсѓісЂЙсЂЎсђѓуЅ╣сЂФсђЂ┬аCVE-2019-0797сђЂCVE-2019-0808 сЂ«Уёєт╝▒ТђДсЂ»сђЂMicrosoft уцЙсЂФсѓѕсѓісђїТѓфућесЂ«С║Іт«Ъсѓњуб║УфЇТИѕсЂ┐сђЇсЂетЁгУАесЂЋсѓїсЂдсЂёсѓІсЂЪсѓЂсЂћуЋЎТёЈсЂЈсЂасЂЋсЂёсђѓ

сђљт»ЙуГќсђЉ

СИіУеўсЂ«Уёєт╝▒ТђДсЂИсЂ«т»ЙуГќсЂесЂЌсЂдсЂ»MicrosoftсЂїТЈљСЙЏсЂЌсЂдсЂёсѓІсѓ╗сѓГсЃЦсЃфсЃєсѓБТЏ┤Тќ░сЃЌсЃГсѓ░сЃЕсЃасѓњжЂЕућесЂЎсѓІт┐ЁУдЂсЂїсЂѓсѓісЂЙсЂЎсђѓ

тЅЇтЏъсЂ«сЃќсЃГсѓ░сЂДсЂ»сђЂсЃЉсЃЃсЃЂсЂ«сѓ»сЃфсЃ╝сЃ│сѓбсЃЃсЃЌТЕЪУЃйсѓњсЂћу┤╣С╗ІсЂёсЂЪсЂЌсЂЙсЂЌсЂЪсЂїсђЂС╗ітЏъсЂ«сЃќсЃГсѓ░сЂДсЂ»сђЂDesktop CentralсЂ«сЃгсЃЮсЃ╝сЃѕТЕЪУЃй┬а(С╗ітЏъсЂ»сЃЉсЃЃсЃЂсЂФжќбсЂЎсѓІсЃгсЃЮсЃ╝сЃѕсЂ«сЂ┐)сЂћу┤╣С╗ІсЂёсЂЪсЂЌсЂЙсЂЎсђѓ

сЃгсЃЮсЃ╝сЃѕсЂеУЂъсЂЈсЂесђЂуџєТДўСйЋсѓњжђБТЃ│сЂЋсѓїсѓІсЂДсЂЌсѓЄсЂєсЂІ?

тГдућЪсЂ«ТЎѓсЂФУЅ»сЂЈтЄ║сЂЌсЂдсЂёсЂЪсѓѓсЂ«…сђЂуаћС┐«сЂ«та▒тЉіТЏИ…сђЂС╝ЂТЦГсЂ«IRсЃгсЃЮсЃ╝сЃѕсђЂсЂфсЂЕТДўсђЁсЂѓсѓІсЂІсЂеТђЮсЂёсЂЙсЂЎсЂїсђЂ

ТЃЁсѓисѓ╣/сЂ▓сЂесѓіТЃЁсѓисѓ╣сЂ«уџєТДўсЂФсЂесЂБсЂдсЂ«сђїсЃгсЃЮсЃ╝сЃѕсђЇсЂесЂёсЂѕсЂ░сђЂсЂЮсЂє№╝Ђ

сђїтєЁжЃеуЏБТЪ╗/тцќжЃеуЏБТЪ╗сЂ«жџЏсђЂУе╝УиАсЂесЂЌсЂдТЈљуц║сЂЎсѓІсѓѓсЂ«№╝ЂсђЇ

сЂасЂеТђЮсЂёсЂЙсЂЎсђѓ

Т»јт╣┤сѓёсЂБсЂдсЂЈсѓІтєЁжЃеуЏБТЪ╗/тцќжЃеуЏБТЪ╗сЂ«сЂЪсѓЂсЂФсђЂуЏ┤тЅЇсЂ«ТЎѓТюЪсЂІсѓЅсѓбсѓ┐сЃЋсѓ┐сЂЌсЂдТ║ќтѓЎсѓњжђ▓сѓЂсѓІТќ╣сђЂсЂёсѓЅсЂБсЂЌсѓЃсѓІсЂ«сЂДсЂ»сЂфсЂёсЂДсЂЌсѓЄсЂєсЂІсђѓ

сЂЮсЂ«сѓѕсЂєсЂфсЂЊсЂесЂФсЂфсѓЅсЂфсЂёсЂЪсѓЂсЂФсђЂсЃгсЃЮсЃ╝сЃѕсѓњт«џТюЪуџёсЂФтЈќтЙЌсЂЎсѓІсЂЊсЂесѓёсђЂТюЅС║ІсЂ«жџЏсЂФсЂЎсЂљсЂФтЄ║тіЏсЂДсЂЇсѓІуіХТЁІсЂФсЂЌсЂдсЂісЂЈсЂЊсЂесЂ»жЮътИИсЂФжЄЇУдЂсЂасЂеУђЃсЂѕсЂЙсЂЎсђѓ

т«ЪсЂ»т╝іуцЙсЂДсѓѓISMSУфЇУе╝сѓњтЈќтЙЌсЂЌсЂдсЂісѓісђЂС╗іт╣┤сѓѓтєЁжЃеуЏБТЪ╗/тцќжЃеуЏБТЪ╗сЂїсЂѓсѓісЂЙсЂЌсЂЪсЂїсђЂсЂЮсЂ«жџЏсЂФсЂ»сђЂуцЙтєЁжЂІућесЂЌсЂдсЂёсѓІDesktop CentralсЂ«сЃгсЃЮсЃ╝сЃѕТЕЪУЃйсЂїтцДТ┤╗У║ЇсЂДсЂЌсЂЪ№╝Ђ

┬аDesktop CentralсЂДсЂ»С╗ЦСИІсЂ«сѓѕсЂєсЂФсђЂсЃЉсЃЃсЃЂсЂФжќбсЂЌсЂдУ▒іт»їсЂфсЃгсЃЮсЃ╝сЃѕсѓњућеТёЈсЂЌсЂдсЂёсЂЙсЂЎсђѓ

┬а

сђїУёєт╝▒ТђДсЃЉсЃЃсЃЂсЃгсЃЮсЃ╝сЃѕсђЇсЂДсЂ»сђЂТгаУљйсЃЉсЃЃсЃЂсѓњСИђУдДсЂДУАеуц║сЂЌсђЂУЕ▓тйЊсЂ«сЃЉсЃЃсЃЂсЂїТгаУљйсЂЌсЂдсЂёсѓІуФ»ТюФсЂ«ТЋ░сѓњуб║УфЇсЂДсЂЇсЂЙсЂЎсђѓсЂЊсЂ«жџЏсђЂсЃЌсЃЕсЃЃсЃѕсЃЋсѓЕсЃ╝сЃасђЂсѓбсЃЌсЃфсѓ▒сЃ╝сѓисЃДсЃ│тљЇсђЂсЃЉсЃЃсЃЂсЃфсЃфсЃ╝сѓ╣ТЌЦсЂфсЂЕсђЂТцюу┤бТЮАС╗ХсѓњУеГт«џсЂЌсђЂсЃЋсѓБсЃФсѓ┐сЃфсЃ│сѓ░сЂДсЂЇсЂЙсЂЎсђѓ

сђїУёєт╝▒ТђДсЂ«сЂѓсѓІсѓисѓ╣сЃєсЃасЃгсЃЮсЃ╝сЃѕ┬а┬асђЇсЂДсЂ»сђЂу«Ауљєсѓ│сЃ│сЃћсЃЦсЃ╝сѓ┐сЃ╝сѓњСИђУдДсЂДУАеуц║сЂЌсђЂсѓ│сЃ│сЃћсЃЦсЃ╝сѓ┐сЃ╝сЂ«ТгаУљйсЃЉсЃЃсЃЂсЂ«ТЋ░сѓњуб║УфЇсЂДсЂЇсЂЙсЂЎсђѓсЂЊсЂАсѓЅсѓѓСИіУеўсЂетљїТДўсЂФсђЂтљёуе«ТЮАС╗ХсЂДсЃЋсѓБсЃФсѓ┐сЃфсЃ│сѓ░сЂДсЂЇсЂЙсЂЎсђѓ

С╗ЦСИісЂДсЂЎсђѓТюгТЌЦсЂ»2019т╣┤3Тюѕт║дсЂ«Microsoftсѓ╗сѓГсЃЦсЃфсЃєсѓБТЏ┤Тќ░сЃЌсЃГсѓ░сЃЕсЃасЂ«ТдѓУдЂсЂесђЂDesktop CentralсЂ«сЃгсЃЮсЃ╝сЃѕТЕЪУЃйсѓњсЂћу┤╣С╗ІсЂёсЂЪсЂЌсЂЙсЂЌсЂЪсђѓ

Desktop CentralсЂФсЂцсЂёсЂдсђЂт░ЉсЂЌсЂДсѓѓсЂћУѕѕтЉ│сѓњТїЂсЂБсЂдсЂёсЂЪсЂасЂЉсЂЙсЂЌсЂЪсѓЅсђЂсђї30ТЌЦжќЊсЂ«уёАТќЎсЃѕсЃЕсѓцсѓбсЃФ№╝ѕУЕЋСЙАуЅѕ№╝ЅсђЇсѓњТў»жЮъсЂіУЕдсЂЌсЂЈсЂасЂЋсЂёсђѓУЕЋСЙАТюЪжќЊСИГсЂ»сђЂуёАтёЪсЂДт╝іуцЙсЂ«ТіђУАЊсѓхсЃЮсЃ╝сЃѕсѓњтЈЌсЂЉсѓЅсѓїсЂЙсЂЎсђѓ

<<Desktop CentralсЂ«УЕЋСЙАуЅѕсЃђсѓдсЃ│сЃГсЃ╝сЃЅсЃџсЃ╝сѓИ>>

https://www.manageengine.jp/products/Desktop_Central/download.html

┬асЂЙсЂЪDesktop CentralсЂ«ТдѓУдЂсѓёуЅ╣тЙ┤сѓњсЂЪсЂБсЂЪ10тѕєсЂДсѓЈсЂІсѓІтІЋућ╗сѓѓтЁгжќІсЂЋсѓїсЂдсЂісѓісЂЙсЂЎсЂ«сЂДсђЂСйхсЂЏсЂдсЂћУдќУЂ┤сЂёсЂЪсЂасЂЉсЂЙсЂЎсЂет╣ИсЂёсЂДсЂЎсђѓ

сЂЮсѓїсЂДсЂ»See you next month!

сђљтЈѓуЁДтЁѕURLсђЉ

MicrosoftуцЙ

2019 т╣┤ 3ТюѕсЂ«сѓ╗сѓГсЃЦсЃфсЃєсѓБТЏ┤Тќ░сЃЌсЃГсѓ░сЃЕсЃаhttps://portal.msrc.microsoft.com/ja-jp/security-guidance/releasenotedetail/ac45e477-1019-e911-a98b-000d3a33a34d┬а

MicrosoftуцЙ

2019 т╣┤ 3ТюѕсЂ«сѓ╗сѓГсЃЦсЃфсЃєсѓБТЏ┤Тќ░сЃЌсЃГсѓ░сЃЕсЃа (ТюѕСЙІ)

https://blogs.technet.microsoft.com/jpsecurity/2019/03/13/201903-security-updates/┬а

СИђУѕгуцЙтЏБТ│ЋС║║ JPCERT сѓ│сЃ╝сЃЄсѓБсЃЇсЃ╝сѓисЃДсЃ│сѓ╗сЃ│сѓ┐сЃ╝ (JPCERT/CC)

2019т╣┤ 3ТюѕсЃъсѓцсѓ»сЃГсѓйсЃЋсЃѕсѓ╗сѓГсЃЦсЃфсЃєсѓБТЏ┤Тќ░сЃЌсЃГсѓ░сЃЕсЃасЂФжќбсЂЎсѓІТ│еТёЈтќџУхи

https://www.jpcert.or.jp/at/2019/at190012.html

┬аIPA ТЃЁта▒тЄдуљєТјежђ▓ТЕЪТДІ

Microsoft УБйтЊЂсЂ«Уёєт╝▒ТђДт»ЙуГќсЂФсЂцсЂёсЂд(2019т╣┤3Тюѕ)

https://www.ipa.go.jp/security/ciadr/vul/20190313-ms.html

сЃЋсѓБсЃ╝сЃЅсЃљсЃЃсѓ»сЃЋсѓЕсЃ╝сЃа

тйЊсѓхсѓцсЃѕсЂДТцюУе╝сЂЌсЂдсЂ╗сЂЌсЂёсЂЊсЂесђЂУеўС║ІсЂФсЂЌсЂдсЂ╗сЂЌсЂёжАїТЮљсЂфсЂЕсЂѓсѓісЂЙсЂЌсЂЪсѓЅсђЂС╗ЦСИІсЂ«сЃЋсѓБсЃ╝сЃЅсЃљсЃЃсѓ»сЃЋсѓЕсЃ╝сЃасѓѕсѓісЂіТ░ЌУ╗йсЂФсЂіуЪЦсѓЅсЂЏсЂЈсЂасЂЋсЂёсђѓ