Reading Time: 1 minutes

パスワードは世界中で最も使用されている認証方法ですが、過去10年において、ITセキュリティの専門家は、ハッキングを防止するためのパスワードの管理の非効率さに悩まされているのが現状です。

今回は近年発表されたNIST提唱の新しいパスワードガイドラインをご紹介します。

新しいパスワードポリシーのガイドライン

2018 Credential Spill Report[*1]„Å´„Çà„Çã„Å®„ÄÅ2017Âπ¥„Å´„ÅØ23ÂÑÑÂÄã„ÇÇ„ÅÆË™çË®º„Ç¢„Ç´„Ƕ„É≥„Éà„ÅåÁõó„Åæ„Çå„Åü„Å®ÂݱÂëä„Åï„Çå„Ŷ„ÅÑ„Åæ„Åô„ÄÇNational Institute of Standards and Technology (NIST)„ÅØ„ÄÅ„Éè„ÉÉ„Ç≠„É≥„Ç∞„Åã„Çâ„Éë„Çπ„É؄ɺ„Éâ„ÇíÂÆà„Çã„Åü„ÇÅ„Å´„ÄÅ2017Âπ¥6Êúà„Å´„Éë„Çπ„É؄ɺ„Éâ„ÅÆÁÆ°ÁêÜ„Å´Èñ¢„Åô„Çã„Ǫ„Ç≠„É•„É™„É܄ǣ˶ʼnª∂„Ǩ„ǧ„Éâ„É©„ǧ„É≥„ÄÅNIST Special Publication 800-63B[*2](‰ª•‰∏ã„ÄÅ„ÄåNIST„Éë„Çπ„É؄ɺ„Éâ„Ǩ„ǧ„Éâ„É©„ǧ„É≥„Äç„Ůˮò˺â)„ÇíÁô∫Ë°å„Åó„Åæ„Åó„Åü„ÄÇ

NISTパスワードガイドラインはアメリカ合衆国連邦政府のためのセキュリティガイドラインですが、日本を含めた多くの国でパスワードの基準として認識されています。

NIST„Éë„Çπ„É؄ɺ„Éâ„Ǩ„ǧ„Éâ„É©„ǧ„É≥„Åß„ÅØ„ÄÅË™çË®º„ÅÆÂü∫Ê∫ñ„ÇÑ„Éë„Çπ„É؄ɺ„Éâ„ÅÆ„É©„ǧ„Éï„ǵ„ǧ„ÇØ„É´„ÅÆÁÆ°ÁêÜ„ÇíÂÆöÁæ©„Åó„Ŷ„ÅÑ„Åæ„Åô„ÄÇÁâπ„Å´Ê≥®ÁõÆ„Åô„Åπ„Åç„ÅØ5.1.1„Ǫ„ÇØ„Ç∑„Éß„É≥„ÅÆ„ÄÅ„Éë„Çπ„É؄ɺ„Éâ„ÅÆÂÆâÂÖ®ÊÄß„Å´Èñ¢„Åô„Çã„Ǩ„ǧ„Éâ„É©„ǧ„É≥„ÇÑÊúÄÈÅ©Âåñ„Åï„Çå„Åü„Ǫ„Ç≠„É•„É™„ÉÜ„Ç£„ÅÆÁ¢∫‰øù„ÅÆ„Åü„ÇÅ„Å´ÂÆüÊñΩ„Åô„Åπ„Åç‰∫ãÈÝÖ„Åß„Åô„ÄÇ

„Å™„Åä„ÄÅNIST„Éë„Çπ„É؄ɺ„Éâ„Ǩ„ǧ„Éâ„É©„ǧ„É≥„ÇíÂíåË®≥„Åó„Åü„ÇÇ„ÅÆ„ÅØJIPDEC„ÅåÁô∫Ë°å„Åó„Ŷ„ÅÑ„Çã„ɨ„Éù„ɺ„Éà„ÄÅNIST SP 800-63-3„ÅÆʶÇ˶ńىªäÂõû„ÅÆÊîπˮDŽÅå„ÇÇ„Åü„Çâ„ÅôÂΩ±Èüø[*3]„Çà„Çä„Åî˶߄ÅÑ„Åü„ÅÝ„Åë„Åæ„Åô„ÄÇ

Êó•Êú¨„ÅÆÂÝ¥Âêà„ÄÅÁ∑èÂãôÁúÅ„ÅåÁô∫Ë°å„Åó„Ŷ„ÅÑ„Çã„ÄåÂõΩÊ∞ë„ÅÆ„Åü„ÇÅ„ÅÆÊÉÖÂݱ„Ǫ„Ç≠„É•„É™„ÉÜ„Ç£„ǵ„ǧ„Éà„Äç„Å´ÊúÄÊñ∞„ÅÆ„Éë„Çπ„É؄ɺ„Éâ„Éù„É™„Ç∑„ɺ„ÅåÊé≤˺â„Åï„Çå„Ŷ„ÅÑ„Åæ„Åô„ÄÇ

- [*1 ] 2018 Credential Spill Report

https://info.shapesecurity.com/2018-Credential-Spill-Report-by-Shape-Security - [*2] NIST Special Publication 800-63B

https://pages.nist.gov/800-63-3/sp800-63b.html - [*3] NIST SP 800-63-3の概要と今回の改訂がもたらす影響

https://www.jipdec.or.jp/sp/library/report/20171127.html

NISTによるパスワードガイドライン

NISTが発表しているパスワードに関して実施すべきでないことと実施すべきことは次の通りです。

実施すべきでないこと

- 大文字、小文字や特殊文字、桁を一定数必要とするパスワードの複雑さの要件を設定

- パスワードに有効期限を設定

- „ɶ„ɺ„Ç∂„ɺ„ÅÆÂÄã‰∫∫ÁöÑ„Å™ÊÉÖÂݱ„Çí„Ǫ„Ç≠„É•„É™„ÉÜ„Ç£Ë≥™Âïè„Å߉ΩøÁî®

- パスワードを思い出させるためのヒントを使用

実施すべきこと

- 長いパスワード(8文字以上、最長64文字)

- 表示可能文字のASCII,Unicodeや空白の使用を許可

- Password1やqwerty123などの違反したパスワード、辞書単語をブラックリストに設定

- aaaa1234や123456などの連続した同じ文字の使用を制限

- 強固なパスワードチェッカーを使用

- ÈÄ£Á∂ö„ÅßË™çË®ºÂ§±Êïó„Åó„ÅüÂÝ¥Âêà„Ŵº∑Âà∂ÁöÑ„Å´„Ç¢„Ç´„Ƕ„É≥„Éà„Çí„É≠„ÉÉ„ÇØ

- パスワードの入力でペースト機能の使用を許可

- „Éë„Çπ„É؄ɺ„Éâ„ÅƉªñ„ÄÅÂà•„ÅÆÁ®ÆÈ°û„Å´„Çà„Çã‰∫å˶ÅÁ¥ÝË™çË®º„Çíº∑Âà∂

NIST„Éë„Çπ„É؄ɺ„Éâ„Ǩ„ǧ„Éâ„É©„ǧ„É≥„ÅØ„ÄÅÈï∑Âπ¥ÂΩì„Åü„ÇäÂâç„ÅÝ„Å®ËÄÉ„Åà„Çâ„Çå„Åü„Éë„Çπ„É؄ɺ„Éâ„ÅÆÂÆâÂÖ®ÊÄß„ÅÆ„Éô„Çπ„Éà„Éó„É©„ÇØ„ÉÜ„Ç£„Çπ„Å®„Åا߄Åç„ÅèÁï∞„Å™„Çä„Åæ„Åô„Äljæã„Åà„Å∞„ÄÅNIST„Åß„ÅØ„Çà„Çäº∑Âõ∫„Å™„Éë„Çπ„É؄ɺ„Éâ„ÇíË®≠„Åë„Çã„Åü„ÇÅ„Å´ÊúÄ„ÇÇÈáç˶ńřˮ≠ÂÆö„ÅÆ1„ŧ„Å®„Åø„Å™„Åï„Çå„Çã„Éë„Çπ„É؄ɺ„Éâ„ÅÆ˧áÈõë„Åï„Çí‰ΩøÁ∏çÂèØ„Å´„Åô„Çã„Åì„Å®„ÇíÊé®Â•®„Åó„Ŷ„ÅÑ„Åæ„Åô„ÄÇ

何故ならば、パスワードの複雑さのルールを強制するとユーザーは容易に予測できるパスワード(例:password1!)を設定し、どこかにパスワードを書き留める傾向にあるためです。

他にも、安全性のベストプラクティスとして考えられているパスワードの有効期限も、NISTパスワードガイドラインに反します。MicrosoftもまたWindowsのパスワードの有効期限の設定は近い将来無くなるであろうと主張しています。

Active Directory(AD)にNISTのガイドラインを適用

§ö„Åè„ÅÆÁµÑÁπî„Åß„ÅØ„ÄÅAD„ǵ„ɺ„Éê„ɺ„ÅåË™çË®º„Å´„Çà„Çä„Ç¢„Ç؄Ǫ„ÇπÁØÑÂõ≤„ÇíÂà∂Èôê„Åó„Åæ„Åô„ÄÇAD„ǵ„ɺ„Éê„ɺ„ÅØNIST„ÅåÊé®Â•®„Åô„ÇãNIST„Ǫ„Ç≠„É•„É™„ÉÜ„Ç£„Ǩ„ǧ„Éâ„É©„ǧ„É≥„ÅƧö„Åè„ÇíÊ∫Ä„Åü„Åó„Ŷ„ÅÑ„Å™„ÅÑ„Åü„ÇÅ„ÄÅÂøÖ˶ńŮ„Åï„Çå„Ŷ„ÅÑ„Çã„Éâ„É°„ǧ„É≥„Éë„Çπ„É؄ɺ„Éâ„ÅÆ„Éù„É™„Ç∑„ɺˮ≠ÂÆö„Åå„Åß„Åç„Åæ„Åõ„Çì„ÄÇ(‰æãÔºöËæûÊõ∏ÂçòË™û„Çí„Éñ„É©„ÉÉ„ÇØ„É™„Çπ„Éà„Å´Ë®≠ÂÆö„ÄÅ„Éë„Çπ„É؄ɺ„Éâ„Åƺ∑„Åï„ÉÅ„Çß„ÉÉ„Ç´„ɺ„ÇíË®≠ÂÆö„Äʼn∫å˶ÅÁ¥ÝË™çË®º„ÇíÂÆüÊñΩ)

„Åù„ÅƉªñNISTÁô∫Ë°å„ÅÆÊÉÖÂݱ„Ǫ„Ç≠„É•„É™„ÉÜ„Ç£Èñ¢ÈÄ£ÊñáÊõ∏„Å´„ŧ„ÅфŶ„ÇÇËߣ˙¨„Åó„Ŷ„Åä„Çä„Åæ„Åô„ÄÇ

ADSelfService PlusはNIST提唱ガイドラインにどうに役立つのか?

ManageEngine ADSelfService Plus„ÅØAD„ÅÆ„Éë„Çπ„É؄ɺ„Éâ„ÅƄǪ„É´„Éï„ǵ„ɺ„Éì„Çπ„ÇÑ„ÄÅ„Ç∑„É≥„Ç∞„É´„ǵ„ǧ„É≥„Ç™„É≥„ÇíÊèê‰æõ„Åô„ÇãÁµ±Âêà„ÇΩ„É™„É•„ɺ„Ç∑„Éß„É≥„Åß„Åô„ÄÇʨ°„ÅÆ„Åì„Å®„ÇíÂÆüÊñΩ„ÅÑ„Åü„ÅÝ„Åë„Åæ„ÅôÔºö

- 辞書単語使用を制限

- パスワードの強度チェッカーを設定

- Unicode文字使用を制限

- 繰り返し文字使用を制限

- パスワードリストを含むファイルを設定

- 変更の際にパスワードの強度を表示

‰∏äË®ò„Å´ÂäÝ„Åà„Äʼn∫å˶ÅÁ¥ÝË™çË®º„ÅÆÂÆüÊñΩ„ÇÑOU„Å®„Ç∞„É´„ɺ„ÉóÂçò‰Ωç„Åß„ÅÆ„Éë„Çπ„É؄ɺ„Éâ„Éù„É™„Ç∑„ɺ„ÅÆÈÅ©Ář„Å©Ë™çË®º„Å´Èñ¢„Åô„ÇãÊßò„ÄքřʩüËÉΩ„ÇíÊèê‰æõ„Åó„Åæ„Åô„ÄÇ

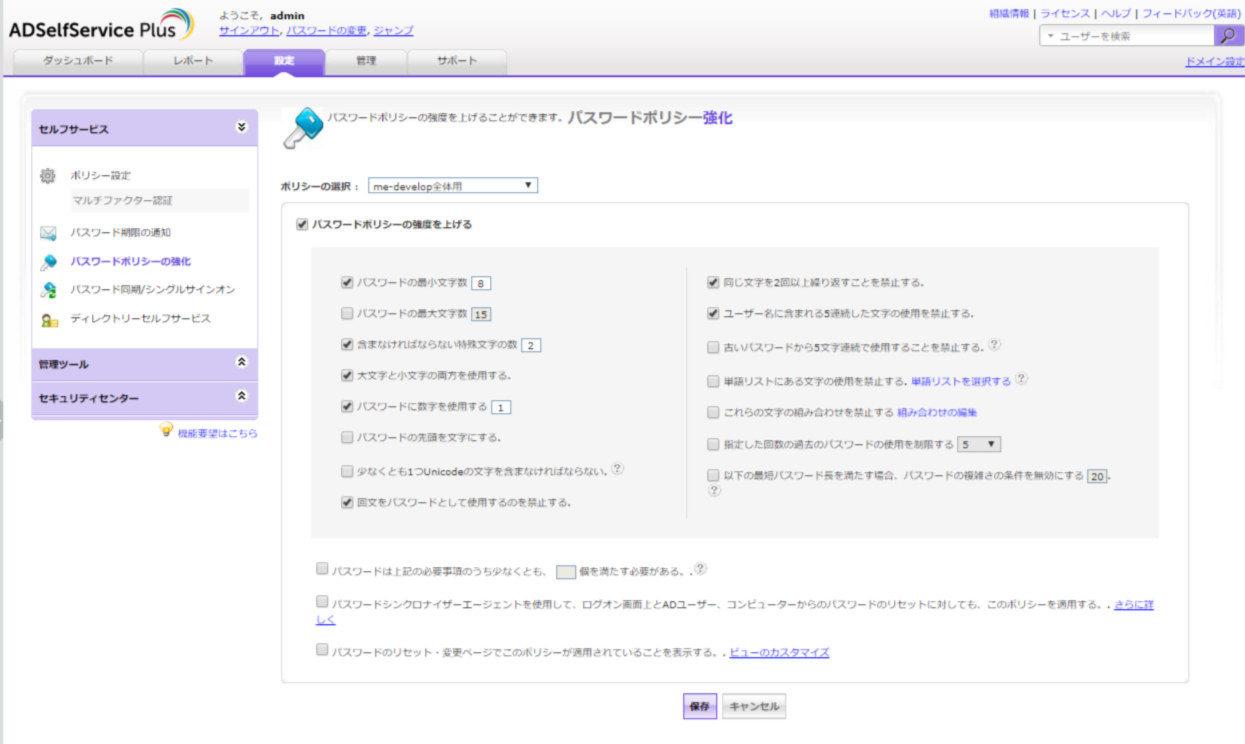

図 1.ADSelfService Plusのパスワードポリシー設定画面

まとめ

今回のブログではNISTが提唱するパスワードのガイドラインについて紹介しました。皆さまのセキュアな活動に繋がれば幸いです。

„Åü„ÅÝ„Åó„Äńǵ„ǧ„Éê„ɺÊîªÊíÉ„ÅØÂ∏∏„Å´ÈÄ≤Âåñ„Åó„Ŷ„Åä„Çä„ÄÅNIST„ÅƄǨ„ǧ„Éâ„É©„ǧ„É≥„ÇíÂÆà„Çã„ÅÝ„Åë„Åß„ÅØÊú¨Ë≥™ÁöÑ„Å™Ëߣʱ∫Á≠ñ„Å®„ÅØ„Å™„Çä„Åæ„Åõ„Çì„ÄÇÊâıû„Åô„ÇãÊ•≠Áïå„ÅƄǪ„Ç≠„É•„É™„É܄ǣ˶ʼnª∂„ÇÑIT„Ç≥„É≥„Éó„É©„ǧ„Ç¢„É≥„ÇπÁ≠â„Äʼnªñ„ÅÆ˶ÅÁ¥Ý„Å®Áµ°„ÇÅ„Å™„Åå„ÇâÁµÑÁπî„Å´„Å®„Å£„ŶÊúÄÈÅ©„Å™ÊñπÊ≥ï„ÇíËÄÉÊÖÆ„Åô„ÇãÂøÖ˶ńÅå„ÅÇ„Çä„Åæ„Åô„ÄÇ

„ÇÇ„ÅóÁµÑÁπî„ÅƄǪ„Ç≠„É•„É™„ÉÜ„Ç£„Å´‰∏çÂÆâ„Åå„ÅÇ„ÇãÂÝ¥Âêà„ÅØ„Åì„Å°„Çâ„Åã„Çâ„ÅäÊ∞ó軽に„Ç™„É≥„É©„ǧ„É≥Áõ∏Ë´á„ÅÑ„Åü„ÅÝ„Åë„Åæ„Åô„ÄÇ

なお、今回ご紹介したADSelfService Plusが気になった方は以下からチェック可能です。

以上

„Éï„Ç£„ɺ„Éâ„Éê„ÉÉ„ÇØ„Éï„Ç©„ɺ„ÉÝ

ÂΩì„ǵ„ǧ„Éà„ÅßʧúË®º„Åó„Ŷ„Ū„Åó„ÅÑ„Åì„Å®„ÄÅË®ò‰∫ã„Å´„Åó„Ŷ„Ū„Åó„ÅÑÈ°åÊùê„Å™„Å©„ÅÇ„Çä„Åæ„Åó„Åü„Çâ„Äʼnª•‰∏ã„ÅÆ„Éï„Ç£„ɺ„Éâ„Éê„ÉÉ„ÇØ„Éï„Ç©„ɺ„ÉÝ„Çà„Çä„ÅäÊ∞ó軽に„ÅäÁü•„Çâ„Åõ„Åè„ÅÝ„Åï„ÅÑ„ÄÇ